关于docker是什么小六在这里就不过多介绍了,有兴趣的同学可以去看看下面的资料:

docker:

http://www.runoob.com/docker/docker-tutorial.html

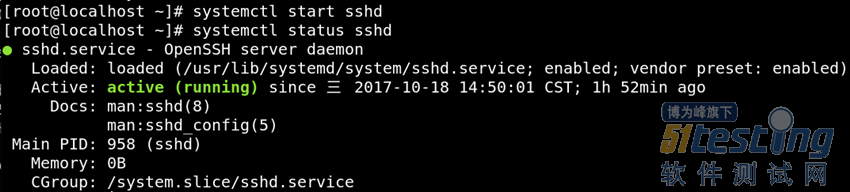

方便起见,我们先开启docker的sshd服务,用kali远程连接过去:

systemctl start sshd # 开启sshd服务

systemctl status sshd # 查看sshd服务状态

systemctl enable sshd # 设置开机自动启动

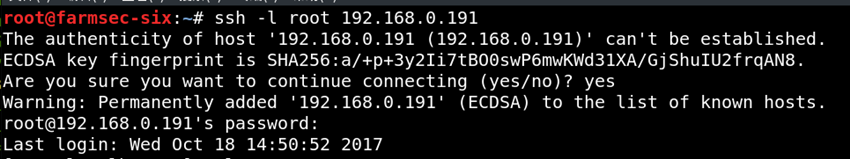

kali ssh连接:

ssh -l 用户名 ip地址

输入root用户的密码回车就ok了~

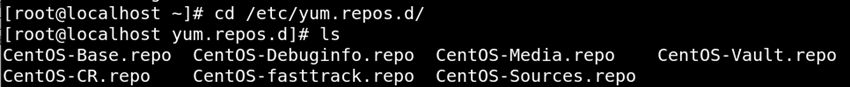

首先我们要更改centos7源:

因为centos7系统自带的源在国外,国内下载包挺尴尬的,所以我们就用163或者阿里云的源吧

cd /etc/yum.repos.d/ # 切换到yum源的配置文件夹

mv CentOS-Base.repo CentOS-Base.repo.back #先备份一下本地源,在使用其他源的时候出了问题也好修改回来

= =wget出了点小问题…. 小六就直接下载阿里的源使用filezail上传上去了~

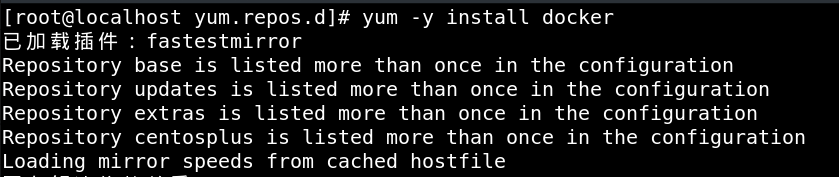

yum clean all # 清除缓存

yum makecache #更新缓存

yum -y install docker # 安装docker

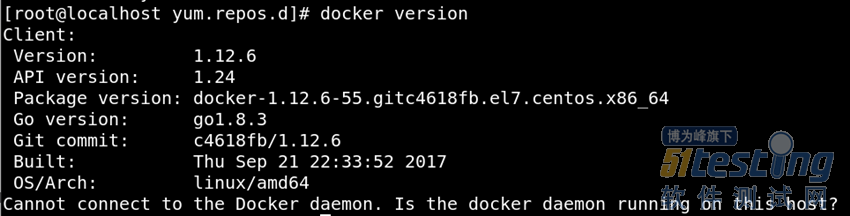

docker version # 查看docker版本信息

能够出来版本信息,我们的docker安装ok啦~

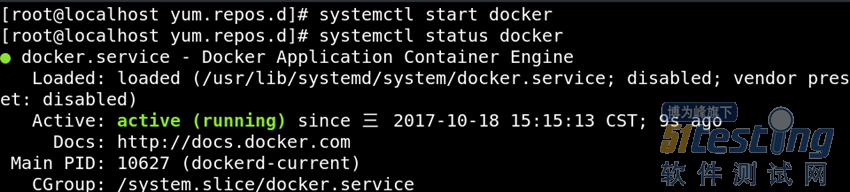

systemctl start docker # 启动docker

systemctl status docker # 查看docker状态

systemctl enable docker # 设置开机自动启动

到这里,我们docker环境也安装好了~方便起见我们还是换用国内的docker源吧:

docker 中科大源: https://lug.ustc.edu.cn/wiki/mirrors/help/docker

vi /etc/docker/daemon.json # 编辑docker源配置文件

“registry-mirrors”: [“https://docker.mirrors.ustc.edu.cn”] # 添加中科大源

systemctl restart docker # 重启docker

到这里我们的docker环境就部署完成了.

Docker VulApps: https://github.com/Medicean/VulApps

我们就以Zabbix v2.2.x,3.0.0-3.0.3 SQL 注入漏洞环境为例:

docker pull medicean/vulapps:z_zabbix_1 # 将漏洞环境pull到本地

docker run -d -p 8001:80 medicean/vulapps:z_zabbix_1 # 运行靶机

-p 参数后面的第一个端口号为docker漏洞靶机要映射到本地的哪个端口,第二个端口号为docker漏洞环境的端口。

此时我们访问本机:

测试环境就搭建好啦,我们就可以针对性的去测试漏洞了~

本文内容不用于商业目的,如涉及知识产权问题,请权利人联系博为峰小编(021-64471599-8017),我们将立即处理