存储在Docker Hub中的GitHub和Bitbucket访问令牌允许开发人员修改项目代码,并自动构建Docker Hub上的映像。但是,如果第三方获得对这些令牌的访问权限,则允许他们访问私有代码仓库,并可能根据存储在令牌中的权限对私有代码仓库进行修改。

由于Docker Hub镜像通常用于服务器配置和应用程序中,如果这些令牌被误用于修改代码、调整已构建的图像,则可能导致严重的供应链攻击。

虽然Docker声明他们已经撤销了所有已经暴露的令牌和访问密钥,但对于那些没有经过授权就进入查看项目仓库的开发者来说,影响仍然很大。更糟糕的是,由于这些通知在周五晚上推迟,开发人员可能需要花费一个漫长的夜晚来评估他们的代码。

此通知的全文已经发布到Ycombinator的黑客新闻上,读者可以查看公告全文。

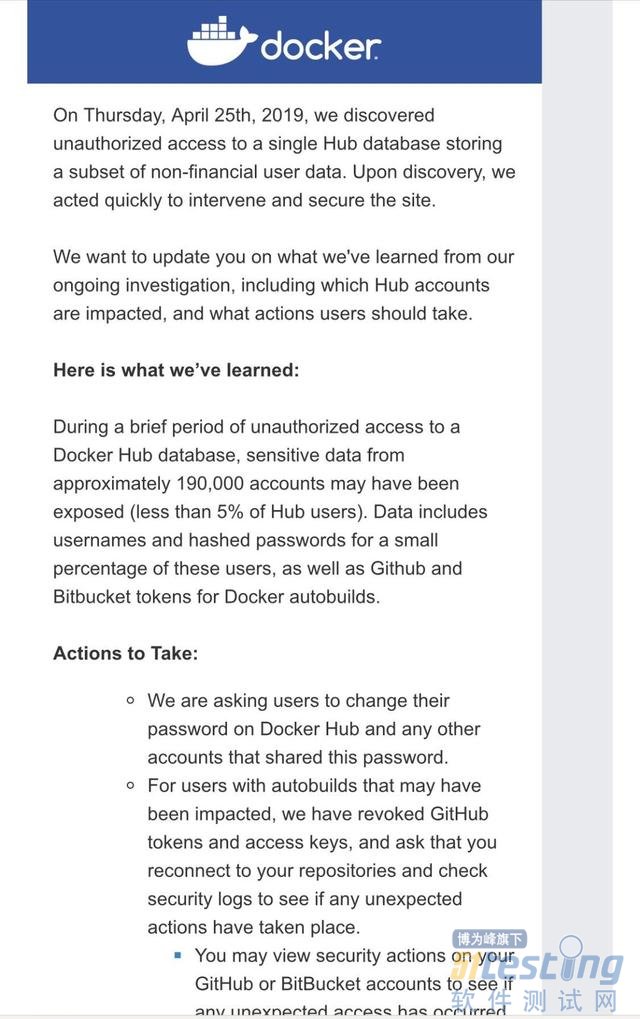

2019年4月25日,我们发现了对存储非财务用户数据子集的单个Hub数据库的未授权访问。发现后,我们迅速采取行动干预并保护网站。

我们希望告知您我们已经调查到的内容:包括哪些Hub帐户受到影响,以及用户可以采取的应对措施。

以下是我们了解到的情况:

黑客攻击Docker Hub数据库的期间内,大约190,000个帐户的敏感数据可能已经暴露(少于5%的Hub用户)。泄露数据包括用户名和密码,以及自动构建的Github和Bitbucket令牌。

我们采取的行动:

- 我们要求用户更改在Docker Hub的密码以及其他使用此密码的账户。

- 对于具有可能受自动构建令牌影响的用户,我们已撤销GitHub令牌和访问密钥,并要求您重新连接到您的存储库并检查安全日志以查看是否发生了任何意外操作。

您可以在GitHub或BitBucket帐户上查看安全操作,以查看过去24小时内是否发生任何意外访问:

-请访问https://help.github.com/en/articles/reviewing-your-security-log和https://bitbucket.org/blog/new-audit-logs-give-you-the-who-what-when-and-where

可能会影响您正在使用我们的自动构建服务的代码。您需要取消链接,然后重新链接您的Github和Bitbucket,如:

https://docs.docker.com/docker-hub/builds/link-source/

我们正在加强整体安全流程并检查我们的安全策略。增加了额外的监测工具。

我们的调查仍在进行中,我们将持续公布更多信息。

上文内容不用于商业目的,如涉及知识产权问题,请权利人联系博为峰小编(021-64471599-8017),我们将立即处理。