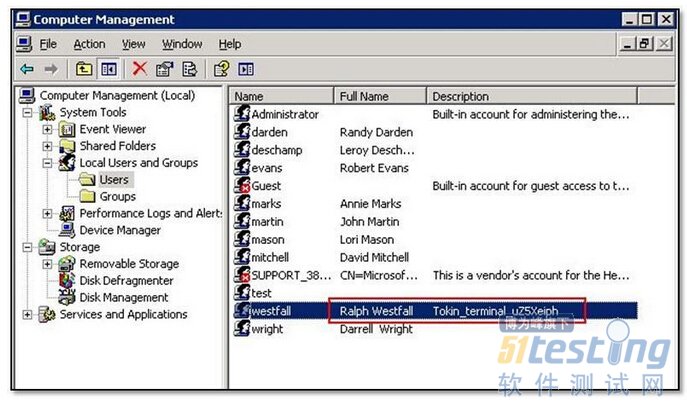

一旦我们登录进系统,就要开始寻找token文件了,Start->Administrative Tools->Computer Management,单击 Local Users and Groups->Users,在westfall的账号描述中找到了token。

我们的工作到现在还没有终止,无论什么时候攻破了什么系统,要浏览整个系统,寻找能帮我们攻下网络中其它系统的文件和信息。正如下面看到的,系统中有很多的用户,或许其中的一些用户可以用来登录其它系统,所以我们使用meterprter获取所有用户的hash,命令为:

run hash dump

把所有的hash拷贝到一个text文件中,然后使用Ophcrack工具破解,我们使用XP fast和XP small表,下面是hash的破解结果:

我们在westfall的桌面上找到了一个ppk文件,是由Putty生成的。

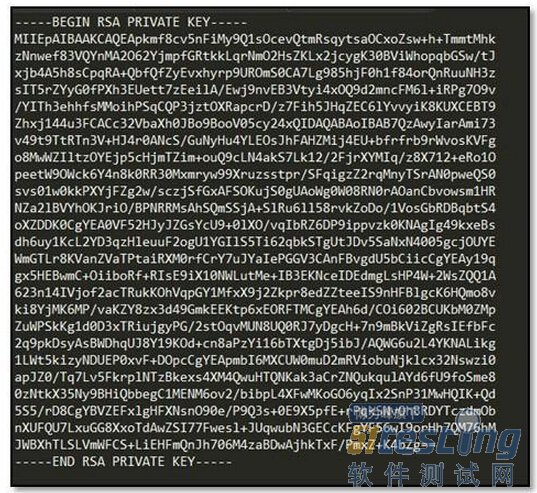

把ppk文件拷贝到我们的本地系统。现在我们需要把ppk文件转换为OpenSSH的格式,为此需要使用Puttygen工具,打开该工具然后点击load。

选择ppk文件,然后选择Conversions>Export OpenSSH key

在输出信息中,我们能够得到SSH的私钥。

现在,终于完成了对Terminal系统的攻击。

相关文章: