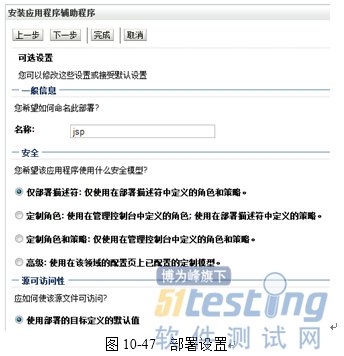

继续单击"下一步"按钮,进入部署文件的最后一步,这一步默认即可,然后单击"完成"按钮,如图10-47所示。

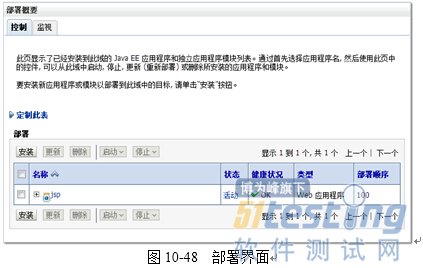

部署完毕后,WebLogic将会跳至部署界面,如图10-48所示。

在部署界面中可以看到jsp.war的一些状态,健康状况为OK,表示刚刚的部署是成功的,没有问题。访问"http://www.xxser.com:7001/jsp/jsp.jsp",即Shell程序,如图10-49所示。

图10-49 WAR文件

远程部署后,默认的URL为"WAR文件名+WAR压缩包内文件名",比如,WAR文件名为jsp.war,内有shell.jsp文件,那么网站部署后,默认URL为:

http://www.xxser.com:7001/jsp/shell.jsp

在国内很多知名厂商都使用WebLogic中间件为基础进行二次开发,而远程部署问题却没有很好地解决。

10.6 小结

本章讲解了CSRF、逻辑错误、代码注入、WebServer远程部署等漏洞,虽然有些漏洞属于低危漏洞,但一定不能小视它们,因为这些漏洞可能会起到一定的铺垫、辅助作用。"千里之堤,溃于蚁穴",相信大家都懂这个道理。

本文选自《Web安全深度剖析》第十章,本站经电子工业出版社和作者的授权。

版权声明:51Testing软件测试网获电子工业出版社和作者授权连载本书部分章节。

任何个人或单位未获得明确的书面许可,不得对本文内容复制、转载或进行镜像,否则将追究法律责任。