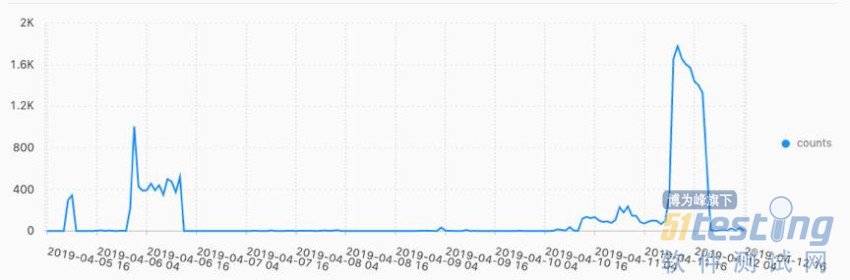

2019年4月4日,阿里云安全应急响应中心监测到Confluence 官方发布安全更新指出,Widget Connector 存在服务端模板注入漏洞,攻击者能利用此漏洞实现目录穿越遍历甚至远程命令执行。4月10日远程命令执行PoC被公开,阿里云监测到此漏洞被大规模利用,4月12日凌晨攻击流量达到第二次高峰。

4月6日出现第一次大规模攻击,全天攻击次数超过5000次,阿里云WAF默认规则均成功防御。攻击特征为任意文件读取,攻击者通过构造特定请求读取本地敏感文件信息。

直到4月7日,第一波攻击结束,阿里云WAF客户并未受影响。阿里云安全应急响应中心持续监测该漏洞影响情况,在接下来的3天,并未有新的攻击发生。

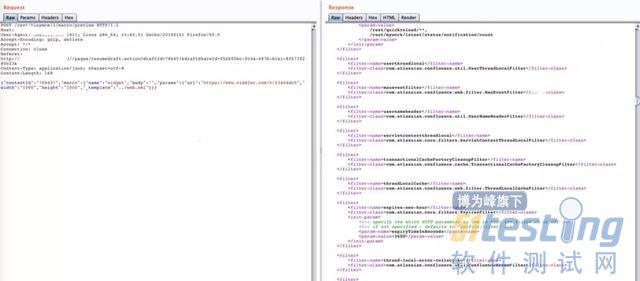

直到4月10日,远程命令执行PoC被公开,针对Conflunce的又一轮扫描开始,并且规模增大。攻击者可以加载远程恶意构造的模版,利用velocity模版引擎渲染执行恶意代码,从而达到远程命令执行的效果。

4月11日,第二波攻击开始出现,针对性攻击和扫描流量也呈现持续上升趋势,并确认新的利用PoC的攻击流量出现。阿里云WAF成功升级漏洞防护拦截规则,实时执行有效拦截。截止发稿前,阿里云WAF防护拦截的攻击涉及目标高达数万域名,攻击次数超过15000次,已全部有效拦截。

Conflunce作为一个专业的企业知识管理和协同软件,一个专业的wiki,被广泛应用在各企业进行团队成员之间的知识共享和协同办公,涉及用户广泛。虽然该漏洞刚开始爆发时影响范围可控,但是几天后再次爆出新的漏洞利用点,一旦被黑客成功利用,将会获取系统命令执行权限,进而导致服务器被黑客入侵。

上文内容不用于商业目的,如涉及知识产权问题,请权利人联系博为峰小编(021-64471599-8017),我们将立即处理。