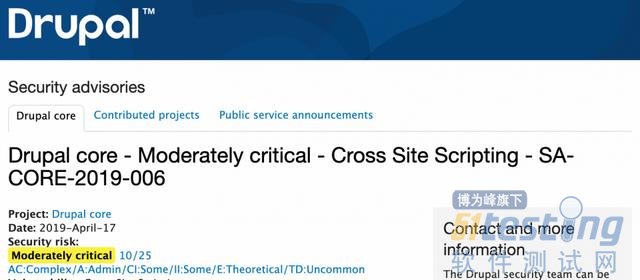

开源内容管理框架Drupal对其Drupal 7、Drupal 8.5以及Drupal 8.6发布新建置版本,以修补JavaScript函式库jQuery和网页应用程式框架Symfony中跨站脚本攻击(Cross-Site Scripting,XSS)漏洞等其他问题,Drupal官方建议网站管理员立即更新。

由于jQuery官方在4月中时发布新版jQuery 3.4.0,并于文件提到,之前版本存在跨站脚本攻击的漏洞,因此Drupal抽换了其整合的jQuery版本。jQuery的这个漏洞可能导致跨站脚本攻击,当开发者使用jQuery.extend(true, {}, ...)时,会发生意料之外的行为,未过滤的来源物件包含可列举的__proto__属性,则可能扩展污染原生Object.prototype。

jQuery官方提到,jQuery是一个DOM操作函式库,在一般情况下会依照使用者的指示动作,虽然jQuery会尽量保护使用者安全,但是开发者也应该把关使用者输入的内容,以规则过滤危险的资料。由于使用部分Drupal模组也会受该漏洞影响,因此为了安全起见,这个安全修补将往前向旧版本推送,包括Drupal 7和Drupal 8,但是不涵盖Drupal 8.5.x或是其他停止支持的版本。

同一个Drupal更新,也修复了Drupal核心Symfony框架所发现的三个漏洞,分别是PHP模板引擎的跳脱验证讯息CVE-2019-10909、验证服务ID有效性CVE-2019-10910以及Cookie杂凑的问题CVE-2019-10911。第一个漏洞是开发者在使用PHP模板引擎的表单主题时,当验证的讯息格式未跳脱又可能包含使用者输入的时候,可能会与jQuery漏洞一样,有遭受跨站脚本攻击的风险。

Symfony的第二个验证服务ID有效性漏洞与第一个漏洞类似,也是一个跟输入格式验证有关的漏洞,当使用未过滤的使用者输入,衍生新的服务ID,则可能允许执行任意程式码,导致远端程式码执行攻击。第三个Cookie杂凑漏洞则让攻击者可以记录使用者的Cookie,并用做不同身份验证,这对于使用单点登入(SSO)的系统特别危险,骇客可能假冒其他用户存取服务。

上文内容不用于商业目的,如涉及知识产权问题,请权利人联系博为峰小编(021-64471599-8017),我们将立即处理。