ЎЎЎЎSQLЧўИл¶ФУЪДЗР©К№УГ¶ЇМ¬µДSQLКэѕЭївµДПµНіКЗТ»ёцСПЦШµДНюРІЈЁТІѕНКЗЛµЈ¬У¦УГПµНіФЛРРµДК±єтЈ¬SQL»б±»±аТлЈ©ЎЈТ»ёцКмЦЄSQLјјКхµДєЪїНєЬИЭТЧ№Ґ»чХвСщ·А»¤±ЎИхµДПµНіЈ¬µ«БјєГµДУ¦УГіМРтЙијЖїЙТФјхЙЩ·зПХЎЈІ»ТЄЦ»КЗСЫУЪВъЧгЦЅЙПМё±шЈ¬ЙијЖИЛФ±ѕН±ШРлЧРПёїјВЗИзєО·А»¤єЪїНїЙДЬ¶ФУ¦УГПµНіЅшРРµД№Ґ»чЎЈґЛНвЈ¬КэѕЭїв№ЬАнФ±±ШРлёшИнјюїЄ·ўХЯЧоРЎПµНіµДИЁПЮЎЈ

ЎЎЎЎґґЅЁТ»ёцІвКФУ¦УГПµНі

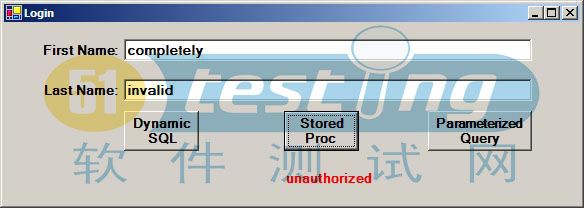

ЎЎЎЎОТГЗґґЅЁТ»ёцјтµҐµДІвКФУ¦УГПµНіїЙТФ°пДгёьєГµДАнЅвSQLЧўИлКЗФхГґКµПЦµДЎЈХвёцПµНіКЗУГSQL Server NorthwindКэѕЭївЎЈОЄБЛјт»ЇґґЅЁУ¦УГПµНіЈ¬Employees±нКЗУГАґЧчОЄµДУГ»§±нЎЈУГ»§µДµЪТ»ёцГыЧЦєНЧоєуТ»ёцФЪГыЧЦ¶јґжФЪEmployees±нЎЈµЪТ»ёцГыЧЦєНЧоєуТ»ёцГыЧЦєНКµјКµДУ¦УГПµНіЦРКдИлµДУГ»§ГыєНГЬВл№ШБЄЎЈУГ»§їЙТФµЗВјК±К№УГ¶ЇМ¬SQLЈ¬Т»ёцІОКэ»ЇІйСЇ»тґжґў№эіМЎЈ

ЎЎЎЎДгїЙТФПВФШSQLУпѕдValidateUserProc.sqlЈ¬»тХЯµГµЅУ¦УГПµНіµДФґґъВлinjectSQL.cs »тХЯinjectSQL.vbЎЈ

ЎЎЎЎЛдИ»ХвёцКѕАэУ¦УГіМРтКЗТ»ёцWindowsУ¦УГіМРтЈ¬ХвїЙДЬКЗТ»ёцWebУ¦УГіМРтЈ¬ЙхЦБКЗJavaУ¦УГіМРтЎЈІЙУГ¶ЇМ¬SQLєННкИ«¶АБўУЪІЩЧчПµНіЈ¬КэѕЭїві§ЙМЈ¬єН±аРґУ¦УГіМРтµД±аіМУпСФЈ¬ФміЙµДЦ±ЅУєу№ыѕНКЗіцПЦХвСщµДИ±ПЭЎЈ

ЎЎЎЎЎЎЎЎЎЎЎЎ

ЎЎЎЎІйїґИ«ОДЗлµг»чПВФШhttp://www.51testing.com/html/82/n-141082.html

ЎЎЎЎНЁ№эґжґў№эіМАґФ¤·А

ЎЎЎЎґжґў№эіМїЙТФФЪґґЅЁµДК±єт±»±аТлЈ¬µ«КЗХвР©SQLУпѕдФЪґґЅЁµДК±єт»б±»¶іЅбЧЎЈ¬ІОїјЙПГжµДАэЧУ

ЎЎЎЎ' or 1=1-

ЎЎЎЎАыУГStored Proc Login°ґЕҐЈ¬SQLКВјюМЅІйЖчПФКѕКµјКЦґРРЈє

ЎЎЎЎexec ValidateUser @FirstName = N''' or 1=1--'Ј¬@LastName = N'' ЎЎЎЎWhere @FirstName contains the following characters: ' or 1=1- |

ЎЎЎЎµ±FirstName°ьє¬' or 1=1-ХвСщµДЧЦ·ыК±Ј¬ОЮВЫДгКдИлµД@FirstName»№КЗ @LastNameЈ¬ґжґў№эіМЅ«КјЦХЦ»УРЦґРРФЪґґЅЁК±єтЛщ¶ЁТеФЪґжґў№эіМЦРµДSELECTУпѕдЎЈ SQLУпѕдµДЦґРРКЗІ»»бТтОЄКдИл¶шёД±дЎЈґЛґжґў№эіМ°ьє¬2ёцКдИлЈ¬¶јКЗЧЦ·ыґ®Ј¬І»№ЬХвР©КдИлЧЦ·ыґ®°ьє¬КІГґЈ¬¶ј»б±»ЧЬКЗµ±ЧчЧЦ·ыґ®ЎЈјґК№Т»ёц·ЦєЕ±»КУОЄЖХНЁµДКдИлЧЦ·ыЈ¬¶шІ»КЗSQLУпѕд·Цёф·ыЎЈ

ЎЎЎЎРиТЄМШ±рЙщГчµДКЗЈ¬ґжґў№эіМ±ѕЙнІўІ»·А·¶SQLЧўИлЈ¬ТІѕНКЗЛµИз№ыґжґў№эіМ±ѕЙнК№УГ¶ЇМ¬SQLµД»°ЛьТІїЙТФSQLЧўИлЎЈФЪТ»ёцИЎГыОЄsp_excutesqlµДґжґў№эіМЦРЅЁБўSQLЧЦ·ыґ®ФЪЦґРРµДК±єтУлФЪУ¦УГіМРтЦРЅЁБўSQLЧЦ·ыґ®ФЪЦґРРµДК±єтТ»СщТЧКЬ№Ґ»чЎЈУРТ»µгРиТЄіОЗеµДКЗЈєТ»ёцґжґў№эіМІўІ»Т»¶ЁКЗТЧКЬSQLЧўИлµД№Ґ»чєНЛьµДИЎГыОЮ№ШЎЈХвНкИ«ИЎѕцУЪУГ»§ФхСщК№УГЛьЎЈ

ЎЎЎЎТФПВКЗSQLКВјюМЅІй±нГчФЪЦґРРК±УРТ»ёцЖуНјИЖ№эЙн·ЭСйЦ¤Ј¬¶шК№УГТ»ёцІОКэ»ЇІйСЇЈє

ЎЎЎЎexec sp_executesql ЎЎЎЎN'select EmployeeID from Employees ЎЎЎЎwhere FirstName = @FirstName and LastName = @LastName', ЎЎЎЎN'@FirstNamenvarchar(4000),@LastName nvarchar(4000)' ЎЎЎЎ, @FirstName = N''' or 1=1--' ЎЎЎЎ, @LastName = N'' |

ЎЎЎЎХэИзДгЛщїґµЅµДЈ¬Т»ёцІОКэ»ЇІйСЇКЗАаЛЖУЪґжґў№эіМЈ¬ТтОЄЛьґ¦АнµДКдИлЧчОЄІОКэЈ¬¶шІ»КЗЧЦ·ыґ®Ј¬їЙТФёД±дОДЧЦµДІйСЇЧЦ·ыґ®ЎЈИз№ыДъПВФШІўЙуІйґъВлКѕАэЈ¬ДъЅ«їґµЅµДґъВлЈ¬ТФІОКэ»ЇІйСЇУлґъВлµчУГТ»ёцґжґў№эіМКЗ·ЗіЈПаЛЖµДЎЈ

ЎЎЎЎЎЎЎЎЎЎЎЎ

ІйїґИ«ОДЗлµг»чПВФШЈєhttp://www.51testing.com/html/82/n-141082.html

°жИЁЙщГчЈє51TestingИнјюІвКФНшј°Па№ШДЪИЭМṩХЯУµУР51testing.comДЪИЭµДИ«Ії°жИЁЈ¬ОґѕГчИ·µДКйГжРнїЙЈ¬ИОєОИЛ»тµҐО»І»µГ¶Ф±ѕНшХѕДЪИЭёґЦЖЎўЧЄФШ»тЅшРРѕµПсЈ¬·сФтЅ«Ч·ѕї·ЁВЙФрИОЎЈ