引言

一个看似“轻舞飞扬”式的话题,其内含却是一个相当的沉重的话题:来自Gartner一份“应用级别的安全”的报告显示:今天75% 的黑客攻击发生在应用上。

今天的企业已经很少有通过Client-Server结构的模式来向客户提供服务的了,因为那个太麻烦,又要下载又要安装,说不定还有很多软件冲突。于是浏览器,作为一个通用的平台,是最简单而且最有效的。于是,企业开发的很多交互式应用程序都以Web方式提供,Web服务也越来越频繁地被用于集成Web应用程序。然而企业把业务服务不断搬到互联网上的过程中,往往忽略了一个重要的话题“Web应用安全”。

安全误区

企业觉得很无辜:“我们有着专业的安全团队来保证系统架构的安全,为何攻击仍会屡屡出现?”

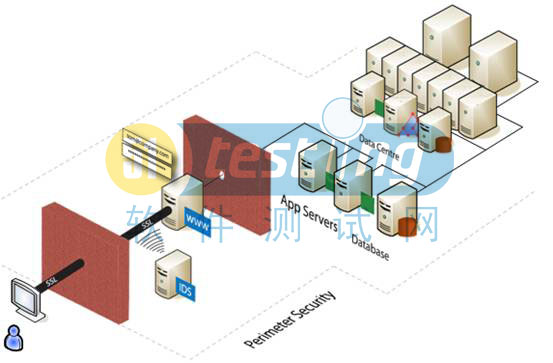

举个典型的企业架构部署环境的例子来看,企业的确部署了很多安全机制来保护其所提供的服务的安全性。

- 用户使用的Web应用是经过SSL加密的。

- 在数据通讯的核心位置架设了入侵检测系统(Intrusion Detection System),来检测可能的来自外部的攻击。

- 在基础架构平台前端架设了防火墙,仅通过授权的通讯端口才可访问内网段内的服务器。

- 内网的核心服务器上还有专业主机安全防护软件,保证主机的安全。

- 桌面机及PC服务器上也有防病毒软件来保护本机。

这么有层次感的保护机制,为何还是不能保证Web应用的安全呢?

……………………

查看全文请点击下载 http://www.51testing.com/html/82/n-141082.html

Web应用安全测试生命周期

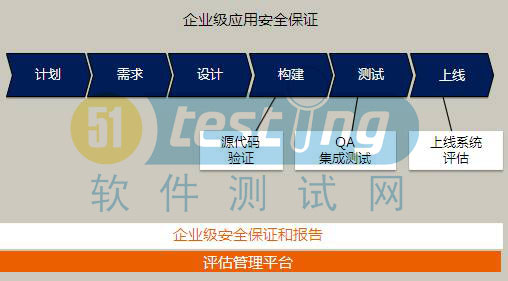

既然需要进行Web应用安全测试,那么到底Web应用安全测试该在那个阶段进行,完整的Web应用安全测试生命周期该是如何的呢?请参见下图:

笔者认为构建一个企业级的应用安全保证系统大概需要一个平台,三个组件,平台指的是企业级的Web应用评估管理平台,三个组件包括给开发人员使用的源代码安全测试组件,测试人员用的安全集成测试组件以及给应用维护人员使用的上线系统安全评估组件。下面我们逐一进行介绍:

- 源代码安全测试组件:

开发人员非常清楚,应该像对待其它软件缺陷一样对待Web应用漏洞。开发部门的人员也知道,如果在生产环境中部署Web应用之前--软件开发流程早期发现并解决安全缺陷,则他们可为部门节约许多时间和金钱。但是,大多数开发人员并不是安全专家,而他们希望拥有一种产品能够帮助他们找到并修补安全漏洞。

源代码安全测试组件就是用来帮助开发人员简化安全管理流程。它能够自动查找和修复应用安全漏洞,并通过高级安全功能快捷地帮助开发人员构建Web应用和Web服务,但既不影响进度,也无需安全专业知识。例如可以采用的混和式分析方法综合利用了源代码分析和“黑盒”测试方式,可以减少主动错误信息并找到更多安全漏洞。

通过精确定位漏洞代码并使用代码变更,源代码安全测试组件就能够自动修复安全漏洞,减少应用的受攻击面。此外,还可以使用代码库自动更正您的代码或者通过建议和实例自行更改代码,从而对修复过程进行全面控制。

- 安全集成测试组件:

在开发完成以后,安全集成测试需要被引入到测试团队,以从安全角度提升Web应用的质量。安全集成测试组件就是这么一个为质量保证团队提供的综合性安全管理的组件。通常这样类似的软件会采用创新技术发现黑客可能会进行攻击的安全漏洞。同时以质量保证人员可以理解的方式详细报告应用的安全信息,报告内容包括按安全等级排列的漏洞列表及关于漏洞的完整描述。如果可能,还会对黑客可能采取的攻击方式,如跨站脚本(XSS)攻击或结构化查询语言(SQL)注入,以及与《萨班斯-奥克斯利法案》(SOX)、《医疗保险便携性及责任法案》(HIPAA)及《支付卡行业数据安全标准》(PCI)等法规相关的问题进行详细描述。

还有一个特点是,这类组件通常是可以和一些测试管理软件(如著名的Quality Center)进行集成并自动生成缺陷单,以方便测试人员进行测试和管理。部分实现软件还能够对发现的Web应用安全漏洞进行安全级别排序,甚至提供针对每个漏洞的详细信息和修复建议。

……………………

查看全文请点击下载:http://www.51testing.com/html/82/n-141082.html

版权声明:51Testing软件测试网及相关内容提供者拥有51testing.com内容的全部版权,未经明确的书面许可,任何人或单位不得对本网站内容复制、转载或进行镜像,否则将追究法律责任。