微软在周二更新了软件,解决了Windows 操作系统和其它产品中的64个漏洞,它们分别存在于Windows、IE、Edge、MS Office 和 MS Office SharePoint、ChakraCore、企业版 Skype以及 Visual Studio NuGet 中。

值得一提的是,在被修复的漏洞中有两个是0day漏洞。他们分别是CVE-2019-5786和CVE-2019-0808,均存在于 Win32k 组件中。其作用是可以帮助攻击者远程在运行Windows 7 或Server 2018 的目标计算机上执行任意代码并获取完全控制权限。

今日,研究人员进一步发现 CVE-2019-0797 已遭多个威胁者利用,包括但不仅限于 FruityArmor 和 SandCat。FruityArmor 此前使用过 0day,而 SandCat 是最近检测到的一个新兴 APT 组织。除了利用 CVE-2019-0797 和 CHAINSHOT 外,SandCat 还使用了 FinFisher/FinSpy 框架。

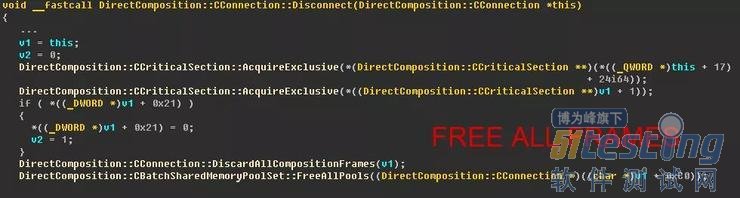

在CVE-2019-0797中有易受攻击代码获得了和 DirectComposition::CConnection 结构中帧操作相关的一个锁,而且试图找到和既定 id 相对应的帧并最终调用释放 (free) 。这种操作存在的问题可见如下图:

研究人员称:“已遭在野利用的漏洞针对的是 Windows 8 到 Windows 10 build 15063 版本的64位操作系统。这些操作系统上的利用进程区别不大,更多是通过喷射调色板和加速器表使用 GdiSharedHandleTable 和 gSharedInfo执行的以泄漏其内核地址。”

上文内容不用于商业目的,如涉及知识产权问题,请权利人联系博为峰小编(021-64471599-8017),我们将立即处理。