1、Nmap

如果规定只能使用一款工具进行渗透测试的话,我的选择一定会是Nmap。

这是一款极为富有传奇色彩的渗透测试工具。

在《黑客帝国2》中, Trinity就曾使用Nwap攻击SsH服务,从而破坏了发电厂的工作。

Nmap是由 Gordon Lyon设计并实现的,于1qq7开始发布。 Gordon Lon最初设计Nwap的目的只是希望打造一款强大的端口扫描工具。

但是随着时间的发展,Nmap的功能越来越全面。

2OO9年7月17日,开源网络安全扫描工具Nmap正式发布了5.00版,这是自1997年以来最重要的发布,代表着NMap从简单的网络扫描软件变身为全方位的安全工具组件。

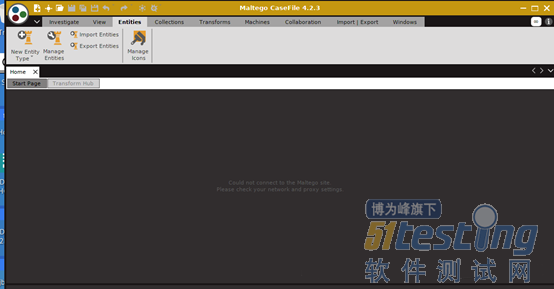

2、Maltego

Maltego和Nmap一样都是信息收集工具,但是两者的工作方式全然不同。

Nmap是典型的主动扫描工具,而 Maltego则是一款极为优秀的被动扫描工具。

和Nmap获取的操作系统、端口、服务等信息不同, Maltego获取的往往是一些网络使用者的信息。

利用 Maltego,我们就可以仅仅从一个域名找到和它有关联的大量信息,并把这些信息整合。

此外, Maltego支持用户操作上的自定义行为,从而整合出最适合用户的“情报拓扑“。

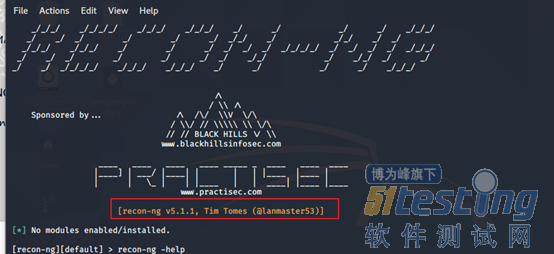

3、Recon-NG

因此并不能简单地将 Recon-nq看作是一个主动扫描具或者被动扫描工具。

它提供了一个强大的开源web探测机制,帮助渗透测试人员快速彻底地进行探测。

4、OpenVAS

OpenVAS是一个开放式漏洞评估系统,这是一款威力极为强大的工具。

一般来说,这款工具也是绝大多数人眼中最为神奇的一款工具。

因为你只需要把要测试目标的IP填进 OpenVAS,它就会把目标操作系统上存在的漏洞显示出来。

也就是说你需要做的,仅仅是填写一个|P地址而已,而得到的却是一份关于目标系统存在漏洞的详细报告OpenVAS可以分成两个核心部分,一个是网络漏洞测试引擎,另一个是网络漏洞库。

它的工作原理就是由测试引擎向目标发送特制的数据包,然后将目标的回应与网络漏洞库中的样本进行比较,如果匹配成功,则可以认为存在该漏洞。

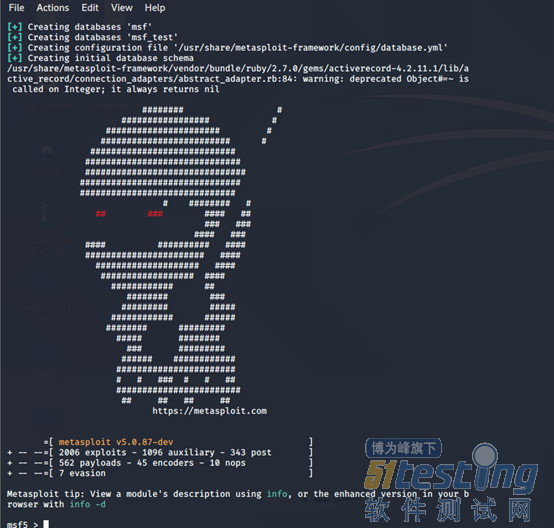

5、Metasploit

Metasploit可以说是当今世界上最富盛名的渗透测试工具了,在网络安全行业是无人不知。

如果说 OpenVAS的用途是发现目标的漏洞,那么 Metasploit就是开启漏洞的钥匙。

拥有了这把钥匙的人,可以轻而易举完成对目标的渗透。这款强大的工具是H.D.Moore在2003年开发的,当时它只集成了少数几个可用于渗透测试的工具。

但是这确实是一个革命性的突破,在 Metasploit出现之前,渗透测试者总需要自己去编写漏洞渗透模块,或者通过各种途径寻找漏洞渗透模块。

而 Metasploit帮助渗透测试者从这样的作中解放了出来,它集成了大量的漏洞渗透模块,统一了这些模块使用方法,并且提供了大量的攻击载荷和辅助功能。

可以这样说“有了 Metasploit,任何人都可以如同电影中的黑客一样轻松地入侵目标。

6、SET

Ettercap的功能主要是实现对目标主机的欺骗和监听,这种工具的应用范围有限,但是在其应用范围之内能力极为强大。

在一个网络中,有的计算机可能安全性能较高,因而难以渗透:;而有的计算机安全性能较差,因而容易渗透。

这时我们就可以首先选择那些安全性能较差的主机进行渗透。

然后就是 Ettercap这类工具大显身手的时候,可以说利用 Ettercap渗透一台同一子网的主机是一件易如反掌的事情。

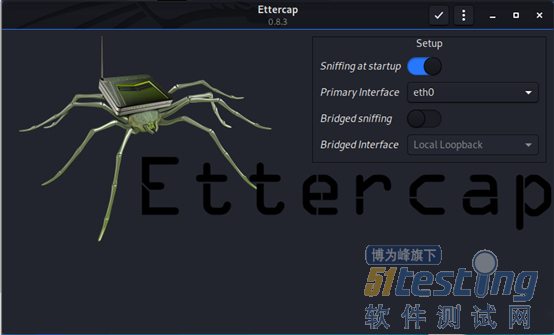

7、Ettercap

Ettercap的功能主要是实现对目标主机的欺骗和监听,这种工具的应用范围有限,但是在其应用范围之内能力极为强大。

在一个网络中,有的计算机可能安全性能较高,因而难以渗透;而有的计算机安全性能较差,因而容易渗透。

这时我们就可以首先选择那些安全性能较差的主机进行渗透。

然后就是 Ettercap这类工具大显身手的时候,可以说利用 Ettercap渗透一台同一子网的主机是一件易如反掌的事情。

8、BurpSuit

随着互联网的快速发展,网络安全的侧重点已经向Web应用转移。近年来,我们在进行网络安全渗透测试时主要的对象大都是Web应用。目前所有的单位都会对自身所使用的Web应用进行严格的测试。

同时,Web应用的问题也是近年来网络安全的重灾区SQL注入、跨站、 Cookie盗取等问题层出不穷。

BurpSuite就是用于一款专门测试web应用程序的集成平台。

Burp Suite分为试用版和专业版,其中包含了大量针对Web应用测试的工具,而且 Burpsuite中为这些工具设计了许多接口,我们还可以自行编写脚本的功能。

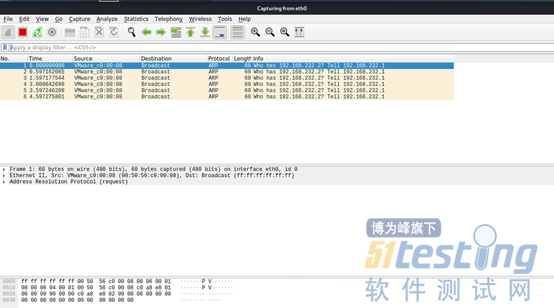

9、Wireshark

严格来说, Wireshark并不是一款专门的渗透测试工具,它的作用是监控网络的流量。

但是我每次都会跟我的学生说,熟练使用 Wireshark是网络渗透测试专业的必备技能,

Wireshark主要有两个功能:一是可以监控网络,发现网络中的那些恶意流量,并找出这些恶意流量的源头;二是可以对应用的工具进行调试,有些时候我们在进行渗透测试的时候,运行了工具却完全没有反应,这时很难判断到底是这个工具本身的问题,还是目标的问题。

利用 Wireshark我们就可以查看这个工具是否正常地发送出去了数据包,从而找到问题的源头。

另外通过这种调试也可以帮助学习这些工具的设计原理。

本文内容不用于商业目的,如涉及知识产权问题,请权利人联系51Testing小编(021-64471599-8017),我们将立即处理