1.XSS简介

XSS攻击,通常指黑客通过“HTML注入”篡改了网页,插入了恶意的脚本,从而在用户浏览网页时,控制用户浏览器的一种攻击。在一开始,这种攻击的演示案例是跨域的,所以叫做“跨站脚本”。但是发展到今天,由于JavaScript的强大功能以及网站前端应用的复杂化,是否跨域已经不再重要。但是由于历史原因,XSS这个名字却一直保留下来。

那么,什么是XSS呢?看看下面的例子:

假设一个页面把用户输入的参数直接输出到页面上:

<!DOCTYPE html>

<html>

<head>

<meta charset="utf-8">

<meta name="viewport" content="width=device-width, initial-scale=1">

<title>XSS大魔王</title>

</head>

<body>

<form action="" method="get">

请输入评论:<input type="text" name="comment">

<input type="submit" value="提交">

</form>

<br/>

您输入的评论:

<?php

echo $_GET["comment"];

?>

</body>

</html>

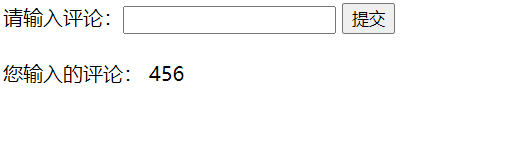

在正常情况下,用户向param提交的数据会展示到页面中,比如提交:

http://localhost/?comment=456

会得到如下结果:

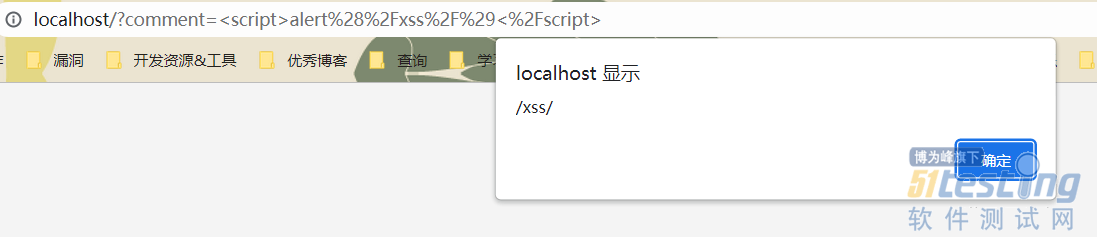

但是如果提交一段HTML代码:

http://localhost/?comment=<script>alert(/xss/)</script>

会发现,alert(/xss/)在当前页面执行了:

2.XSS的类型

反射型XSS

攻击者构造一个带有恶意代码的url链接诱导正常用户点击,服务器接收到这个url对应的请求读取出其中的参数然后没有做过滤就拼接到Html页面发送给浏览器,浏览器解析执行

常见注入点:

网站的搜索栏、用户登录入口、输入表单等地方。

反射型XSS攻击的流程如下:

攻击者通过电子邮件等方式将包含XSS代码的恶意链接发送给目标用户。当目标用户访问该链接时,服务器接受该目标用户的请求并进行处理,然后服务器把带有XSS的代码发送给目标用户的浏览器,浏览器解析这段带有XSS代码的恶意脚本后,就会触发XSS漏洞。

由于此种类型的跨站代码存在于URL中,所以黑客通常需要通过诱骗或加密变形等方式将存在恶意代码的链接发给用户,只有用户点击以后才能使得攻击成功实施。

1.攻击者寻找具有漏洞的网站

2.攻击者给用户发了一个带有恶意字符串的链接

3.用户点击了该链接

4.服务器返回HTML文档,此时该文档已经包含了那个恶意字符串

5.客户端执行了植入的恶意脚本,XSS攻击就发生

存储型XSS

攻击者将带有恶意代码的内容发送给服务器(比如在论坛上发帖),服务器没有做过滤就将内容存储到数据库中,下次再请求这个页面的时候服务器从数据库中读取出相关的内容拼接到html上,浏览器收到之后解析执行

常见注入点:

论坛、博客、留言板、网站的留言、评论、日志等交互处。

存储型XSS攻击的流程如下:

攻击者在发帖或留言的过程中,将恶意脚本连同正常信息一起注入到发布内容中。随着发布内容被服务器存储下来,恶意脚本也将永久的存放到服务器的后端存储器中。当其他用户浏览这个被注入了

恶意脚本的帖子时,恶意脚本就会在用户的浏览器中得到执行。

1.用户提交了一条包含XSS代码的留言到数据库

2.当目标用户查询留言时,那些留言的内容会从服务器解析之后加载出来

3.浏览器发现有XSS代码,就当做正常的HTML和JS解析执行

DOM型XSS

dom型xss主要和前端js有关,是前端js获取到用户的输入没有进行过滤然后拼接到html中

注入点:

通过js脚本对对文档对象进行编辑,从而修改页面的元素。也就是说,客户端的脚本程序可以DOM动态修改页面的内容,从客户端获取DOM中的数据并在本地执行。由于DOM是在客户端修改节点的,所以基于DOM型的XSS漏洞不需要与服务器端交互,它只发生在客户端处理数据的阶段。

攻击流程:

用户请求一个经过专门设计的URL,它由攻击者提供,而且其中包含XSS代码。服务器的响应不会以任何形式包含攻击者的脚本,当用户的浏览器处理这个响应时,DOM对象就会处理XSS代码,导致存在XSS漏洞。

1.攻击者寻找具有漏洞的网站

2.攻击者给用户发了一个带有恶意字符串的链接

3.用户点击了该链接

4.服务器返回HTML文档,但是该文档此时不包含那个恶意字符串

5.客户端执行了该HTML文档里的脚本,然后把恶意脚本植入了页面

6.客服端执行了植入的恶意脚本,XSS攻击就发生了

反射型XSS与DOM型区别:

1.反射型XSS攻击中,服务器在返回HTML文档的时候,就已经包含了恶意的脚本

2.DOM型XSS攻击中,服务器在返回HTML文档的时候,是不包含恶意脚本的;恶意脚本是在其执行了非恶意脚本后,被注入到文档里的

本文内容不用于商业目的,如涉及知识产权问题,请权利人联系51Testing小编(021-64471599-8017),我们将立即处理