虽然勒索软件攻击活动的频率在过去的六个月时间里有所增加,但网络安全公司Check Point的安全研究人员在3月末发现,针对Microsoft Exchange服务器的ProxyLogon严重漏洞的攻击事件数量激增。

尽管微软方面提供漏洞修复补丁的速度还是算比较快的,但全球范围内针对该漏洞的攻击活动已经增加了三倍,而攻击事件的数量目前已经超过数万起。

Microsoft Exchange对攻击者来说仍然很有吸引力

据微软称,截止至2021年3月14日,全球范围内总共有大约82000台Microsoft Exchange服务器存在漏洞。而根据RiskIQ的数据,就在一个星期之后,暴露在外网中存在漏洞的Microsoft Exchange服务器数量大幅下降到了约30000台。

根据网络安全公司Check Point上周提供的遥测数据显示,全球范围内发生了大约5万多次针对Microsoft Exchange服务器的攻击尝试,其中绝大部分的攻击活动针对的都是政府/军事、制造业和银行/金融部门的组织。

其中有一半的漏洞利用或攻击尝试都发生在美国地区(占比约49%),这也是目前针对Microsoft Exchange服务器的攻击活动中受影响最严重的国家了,而其他国家的攻击活动和攻击次数相对要少得多,其中英国占5%,荷兰和德国分别只占4%。

勒索软件攻击升级,WannaCry仍是个严重问题

Check Point的安全研究人员发现,在过去六个月里,全球范围内的勒索软件攻击率上升了57%。更令人担忧的是,自今年年初以来,每月的攻击活动增长率持续保持在9%。

除了普通的一些勒索软件(比如说Maze、Ryuk和REvil等)之外,研究人员还发现受WannaCry勒索软件影响的企业和组织数量增长了53%。

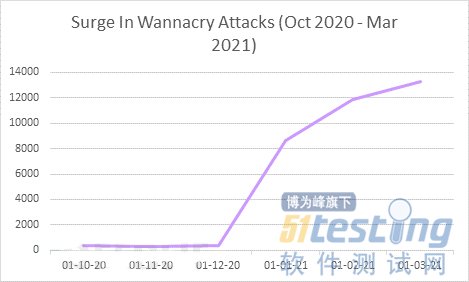

Check Point的安全研究人员表示:“实际上,2021年3月受影响的组织数量是2020年10月的40倍,而新的恶意软件样本仍然在使用EternalBlue漏洞进行传播。但众所周知,这个漏洞早在4年前就应该已经被修复了。”

大约在四年前,WannaCry勒索软件主要通过NSA武器库中针对SMB的“永恒之蓝”漏洞来进行传播,并且在短短几天的时间里就造成了数亿美元的经济损失。但是,当安全研究专家Marcus Hutchins发现了一个“攻击终止开关”之后,这款勒索软件的传播才得到了有效的遏制。据了解,当时全球范围内总共有20多万台计算机设备受到了攻击。

但尽管如此,这款勒索软件并没有被根除。各大网络安全公司在近期仍然每天都会检测到来自WannaCry勒索软件的攻击行为。根据研究人员的发现,这些WannaCry样本经过修改之后,已经去掉了原始样本中的“攻击终止开关”。

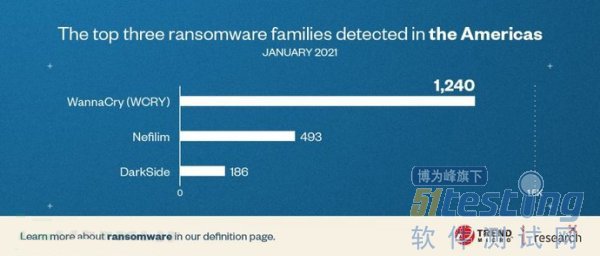

在今年1月份,趋势科技发布了当时美国地区排名前三的勒索软件家族:

而这一数字一直居高不下的原因是WannaCry的可用性非常高,而导致这一情况出现的根本原因在于,全球范围内目前成千上万的计算机设备仍然存在“永恒之蓝”漏洞。

网络安全公司Check Point从2020年12月开始也观察到了同样的趋势,而在2021年3月,相关的攻击事件数量仍在持续增长,并且已经远远超过了12000起。

这些数字足以证明及时修复漏洞的重要性,这些攻击向量本身早就应该消失,但很多企业或组织却并没有及时去修复“永恒之蓝”漏洞。

本文内容不用于商业目的,如涉及知识产权问题,请权利人联系51Testing小编(021-64471599-8017),我们将立即处理