使用物理主板访问和使用名为“VoltPillager”的硬件设备(成本 30 美元左右),来自伯明翰大学的安全研究人员就成功发起了对英特尔 Software Guard Extensions(SGX)指令的攻击。

两年前,英特尔芯片就被广泛曝光存在 Plundervolt 漏洞,可以通过软件接口操纵 CPU 频率/电压来破坏英特尔的 SGX 安全。通过执行飞地计算(enclave computations)的时候能够通过降低英特尔 CPU 的电压,破坏 SGX 的完整性。

不过现在 Plundervolt 漏洞的影响就非常有限了,因为通常软件需要 root/administrative 权限才能访问 CPU 电压/频率 MSRs 或其他内核接口进行操作。而且为了针对 Plundervolt 漏洞,各大主板厂商开始提供选项允许禁用电压/频率接口控制。在 Plundervolt 之后,英国伯明翰大学的安全研究人员开始探索对 SGX 进行基于硬件的攻击。

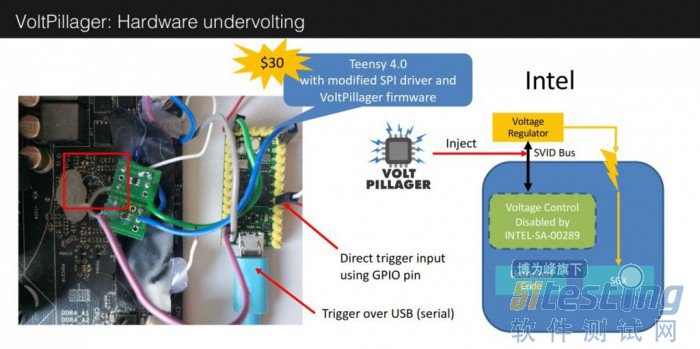

通过组装成本在 30 美元的 VoltPillager 硬件设备,并锁定主板上负责 CPU 电压的 VR,他们就可以进行故障注入攻击,再次破坏 SGX 的完整性。他们能够对SGX内的加密算法进行概念验证攻击。是的,这是一种复杂的攻击,并不像说插入一个被入侵的USB/雷电设备那样简单,VoltPillager 需要小心翼翼地连接到适当的电压调节器上,但研究人员发现,即使启用了 Plundervolt 保障措施,这种方法也能成功。

这个VoltPillager设备是基于Teensy微控制器的。这项工作背后的研究人员将在8月份的Usenix安全2021会议上正式展示他们的研究,但本周末在虚拟的FOSDEM会议上也分享了他们的研究成果。他们关于VoltPillager的预发表论文是在去年11月发表的,可以通过Usenix.org找到,但当时并没有得到太多的关注。

上文内容不用于商业目的,如涉及知识产权问题,请权利人联系博为峰小编(021-64471599-8017),我们将立即处理。