编号CVE-2019-0708的漏洞存在于旧版Windows远端桌面服务(Remote Desktop Service,RDS)中,本漏洞可使未授权攻击者得以利用RDP连上目标系统传送恶意呼叫。成功开采者可于远端执行任意源代码、安装恶意程序、读取或删改资料、或新开具完整权限的用户帐号。

本漏洞的CVSS Score v3风险评分皆为重大等级的9.8分(满分10分),微软强烈建议用户应尽速安装修补程序。除了Windows 8和Windows 10系统外,从Windows XP及Server 2003,到Windows 7、Windows Server 2008 及2008 R2都受影响,微软还例外对XP及Server 2003发布修补程序。这项漏洞也被称为BlueKeep。

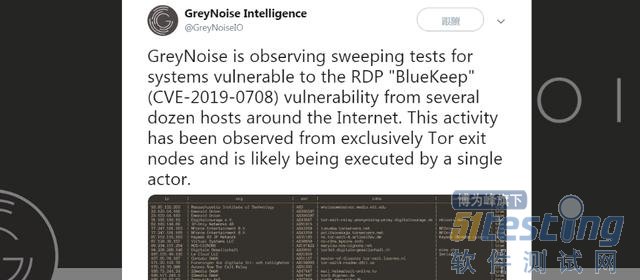

虽然微软说尚未看到有攻击情形,不过安全厂商GreyNoise本周发现网络上有数十台主机,针对BlueKeep漏洞进行大规模扫描。安全公司观察到扫描行动全是来自Tor网络的出口节点,判断是由单一组织或人士所为。

GreyNoise创办人Andrew Morris对此指出,他相信攻击者用的是渗透测试工具Metasploit模组来扫描BlueKeep漏洞主机。虽然扫描不代表一定是攻击行动,但这极可能是黑客攻击的前兆。

在此之前,已经有卡巴斯基、McAfee及CheckPoint等安全厂商,宣称已经开发出BlueKeep的概念验证(PoC,Proof of Concept)攻击工具。主持MalwareTech的资安研究人员(及前黑客)Marcus Hutchins也表示,他只花了一小时搞清楚怎么攻击,4天就写出PoC攻击程序。安全公司也呼吁用户及早安装修补程序。

上文内容不用于商业目的,如涉及知识产权问题,请权利人联系博为峰小编(021-64471599-8017),我们将立即处理。