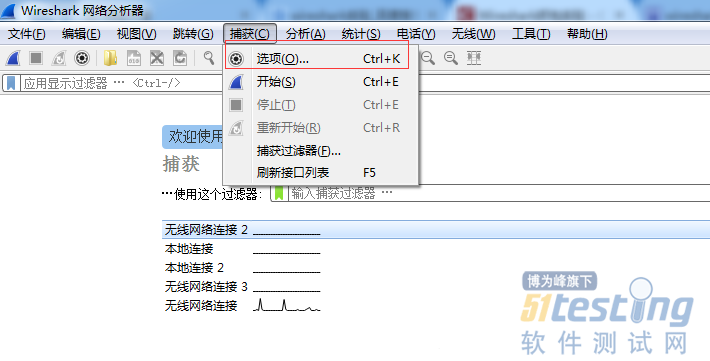

本实验使用的版本是wireshark2.4.7版,打开软件,选择“捕获”-“选项”。

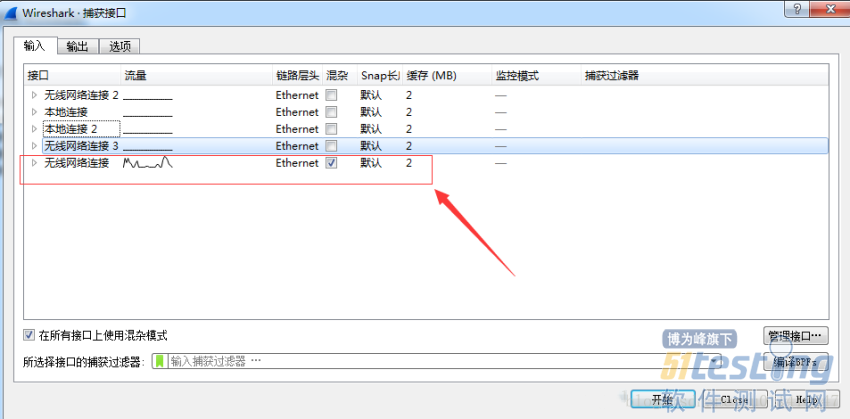

选择当前连的网,一般选择流量“起起伏伏”的那个接口。

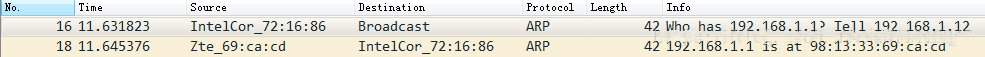

此时会有海量的数据包,为了便于分析,我们使用过滤器输入“arp”以筛选出arp报文。

选取以下的发送和接收的报文进行分析,arp一次请求由广播的请求报文和单播的应答报文组成,所以这一组报文的源MAC地址和目的MAC地址是对调的。可以看一下Info的信息很有意思,请求报文广播说“谁有192.168.1.1的mac地址?告诉192.168.1.12吧!”,响应的报文对请求的地址单播说“192.168.1.1的mac地址是98:13:33:69:ca:cd”。

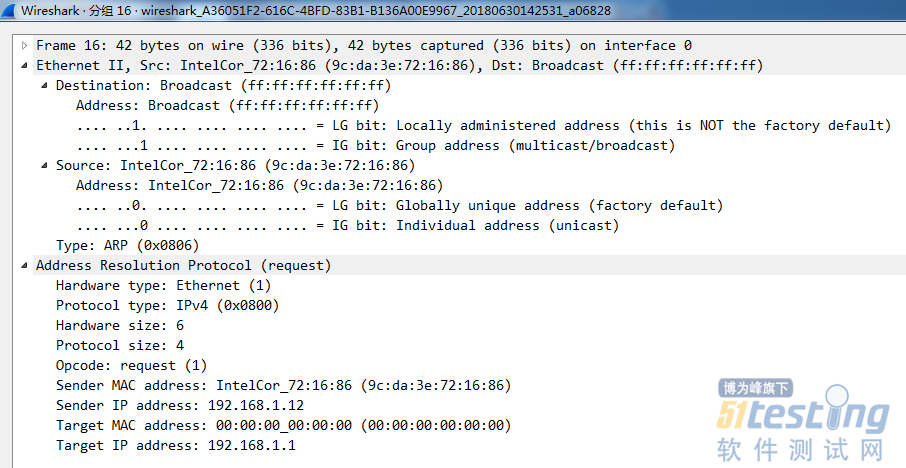

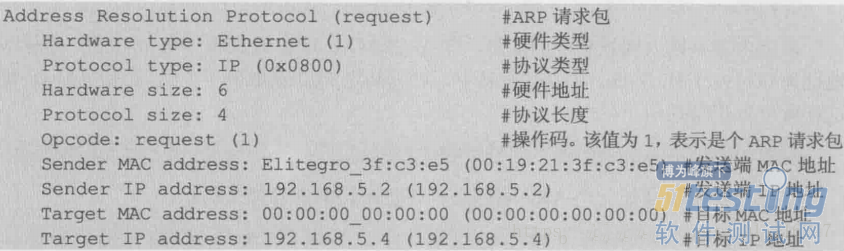

下面的Address ResolutionProtocol就是arp协议,这个报文是请求包,因为目标的MAC地址是全0。

具体的字段解释如下,源IP是192.168.1.12,目的IP是192.168.1.1,但是不知道具体的目的地的mac地址。

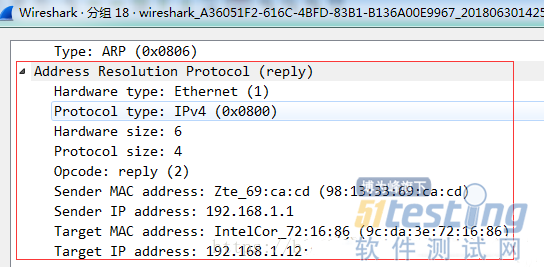

以下是响应包的内容

它在响应包里面把mac地址补全,单播发给了源地址192.168.1.1。

ARP协议是工作在OSI模型里面的第二层数据链路层的协议,它的过程相对比较简单,但是确实一个很重要的协议,并且和网络层协议IP协议紧密配合一起工作。

上文内容不用于商业目的,如涉及知识产权问题,请权利人联系博为峰小编(021-64471599-8017),我们将立即处理。