Dropper 是将 Payload 部署到失陷主机的恶意软件,被很多攻击者使用。2022 年第二季度研究人员发现了一些活跃的 Dropper,例如 Microsoft Excel 文件以及 Windows 快捷方式文件和 ISO 文件。通过与社会工程相结合的攻击方式,诱使受害者触发失陷。最近,利用这些 Dropper 的恶意软件家族有 Emotet、Qbot 和 Icedid 等。

通过钓鱼邮件投递

Dropper 可以通过钓鱼邮件以三种方式传播,例如:

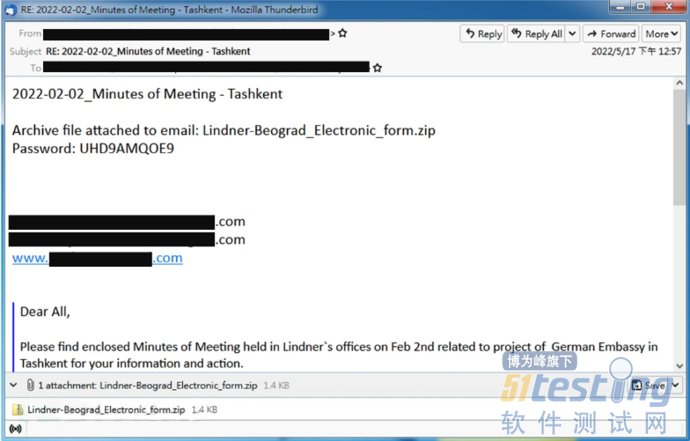

·将 Dropper 或者加密的 ZIP 文件作为附件

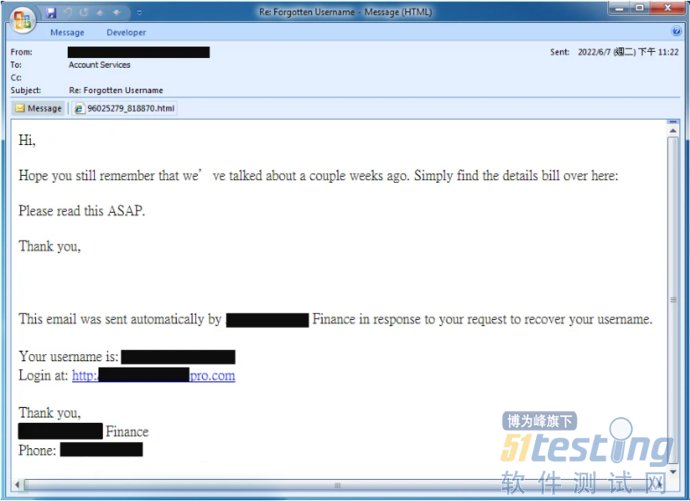

· 将 HTML 文件作为附件,打开时执行 Dropper

· 正文中包含下载 Dropper 的链接

每种方式都会将恶意文件投递给受害者并诱使其打开,如下所示:

加密 ZIP 文件作为附件

HTML 文件作为附件

正文嵌入下载链接

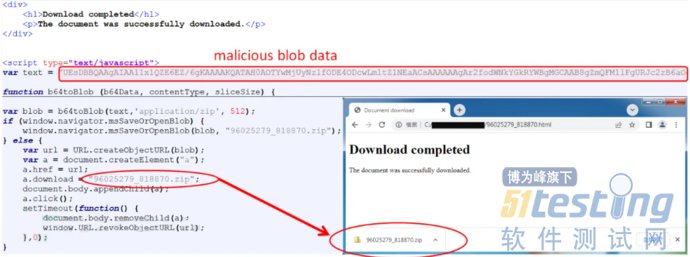

研究人员发现前两者使用了一种被称为“HTML 走私”的技术,该技术利用合法的 HTML5 和 JavaScript 功能对恶意数据进行编码。如下所示,受害者通过浏览器打开时会将数据块转换为 Dropper:

HTML 走私

首次发现该技术是在五月,电子邮件中的下载链接包含 HTML 走私的网页。到了六月,HTML 走私的网页作为附件直接发送给受害者。

本文内容不用于商业目的,如涉及知识产权问题,请权利人联系51Testing小编(021-64471599-8017),我们将立即处理