近年来,网络安全威胁层出不穷,网络攻击和数据泄露的事件频发。既有多个知名网站大量用户信息泄露的事件;也有委内瑞拉国家电网干线遭到攻击,造成全国大面积停电的针对关键基础设施实施的攻击;还有乌克兰武装部队的第聂伯罗军队自动化控制系统的服务器用户名和密码分别为“admin”、“123456的弱密码事件。可见小到信息泄露,大到国家安全,网络安全关系着个人和国家的切身利益。

漏洞是计算机信息系统在需求、设计、实现、配置、运行等过程中,有意或无意产生的缺陷。这些缺陷以不同的形式存在于计算机信息系统的各个层次和环节之中,一旦被恶意主体所利用,就会对计算机信息系统的安全造成损害,从而影响计算机信息系统的正常运行。

根据漏洞的定义,漏洞本质上也是缺陷,对于缺陷而言,进行缺陷的分级是一个比较重要的议题,因为需要评估修复缺陷的优先级。对于系统测试发现的缺陷,已有较为成熟的分级方案,大都是划分为致命、严重、一般、轻微四个级别。

漏洞也需明确其严重程度划分的标准。为判断修复不同漏洞的优先级提供依据。

本文先通过分析对比业界常用的三个漏洞等级划分模型:网络安全漏洞分类分级指南、CVSS、DREAD来了解漏洞分级的通用思路。然后会选取两个典型的漏洞来运用这三种模型进行漏洞的定级实践。

【网络安全漏洞分类分级指南】

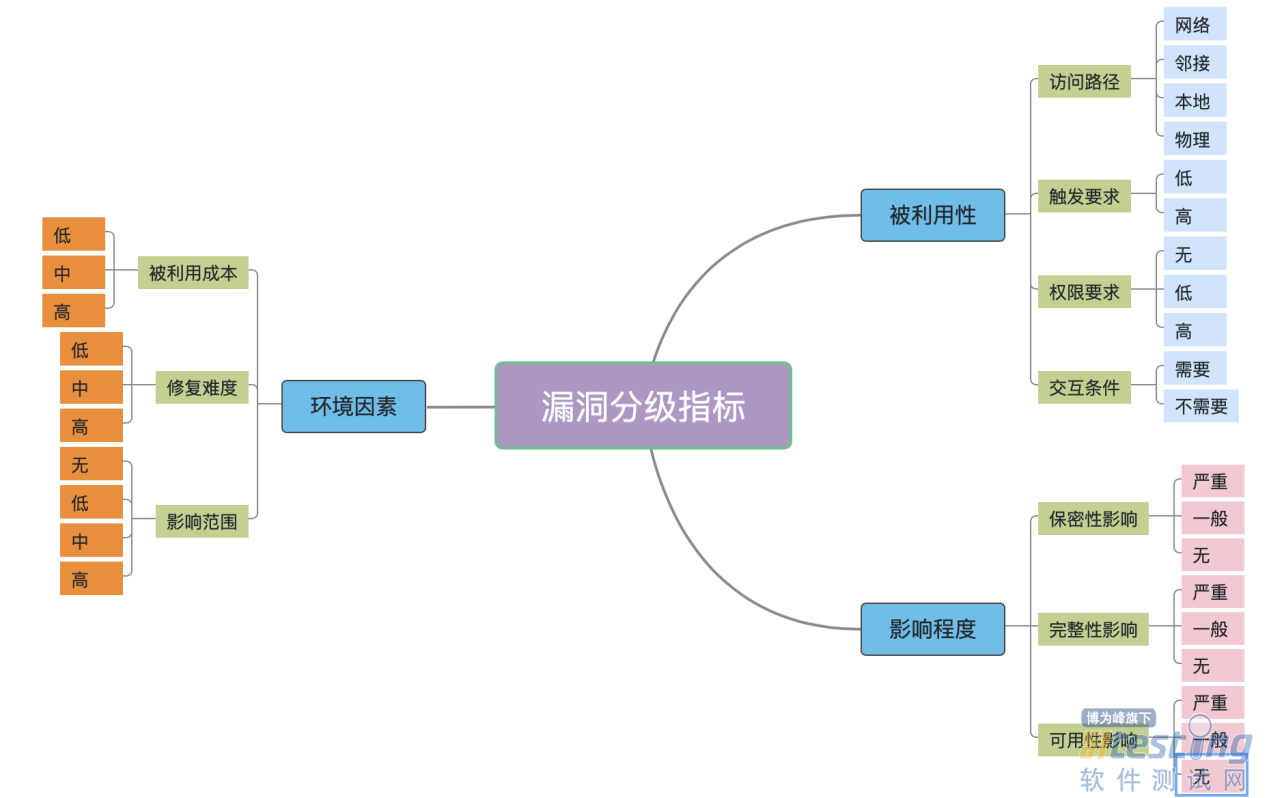

《GB/T 30279-2020 信息安全技术 网络安全漏洞分类分级指南》是国家标准,该标准替代了《GB/T 33561-2017 信息安全技术 安全漏洞分类》和《GB/T 30279-2013 信息安全技术 安全漏洞等级划分指南》,将漏洞的分级方式划分为技术分级和综合分级。将分级指标划分为被利用性指标类、影响程度指标类和环境因素指标类。

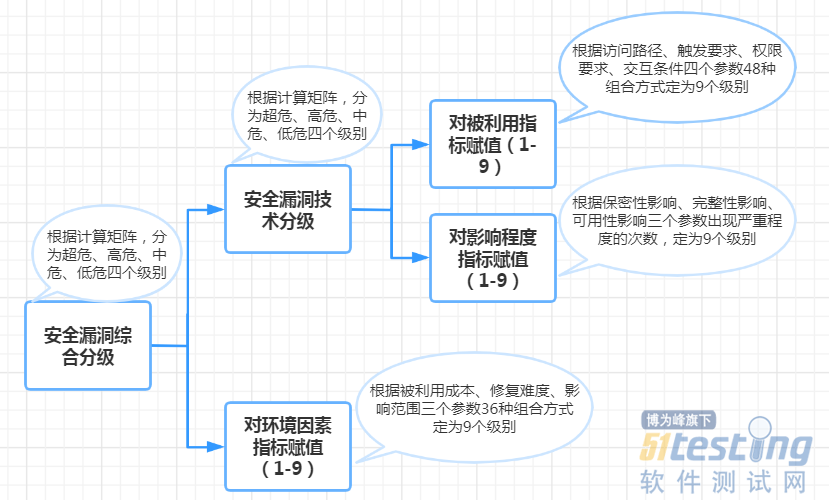

该指南在分级方法上包括漏洞指标类的分级方法、漏洞技术分级方法和漏洞综合分级方法。

具体的分级过程是:

第一步:先对被利用性指标进行赋值,根据赋值结果,按照“被利用性分级表”得到漏洞的被利用性分级。

第二步:对影响程度指标进行赋值,根据赋值结果,按照“影响程度分级表”得到漏洞的影响程度分级。

第三步:根据漏洞的被利用分级和影响程度分级结果,按照“漏洞技术分级结果表”计算得到漏洞的技术分级结果。如果只是做漏洞的技术分级,那么到这一步就结束了,如果还需进行综合分级,则继续下一步。

第四步:对环境因素指标进行赋值,根据赋值结果,按照“环境因素分级表”得到漏洞的环境因素分级。

第五步:根据漏洞的技术分级结果和环境因素分级结果,按照“漏洞综合分级表”计算得到漏洞的综合分级结果。

......

查看更多精彩内容,请点击下载:

版权声明:本文出自《51测试天地》第六十四期。51Testing软件测试网及相关内容提供者拥有51testing.com内容的全部版权,未经明确的书面许可,任何人或单位不得对本网站内容复制、转载或进行镜像,否则将追究法律责任。