谷歌安全团队“Project Zero” 最近发布的一份报告显示,苹果iOS操作系统存在14个明显的漏洞,自系统中的iOS 10以来,已在所有版本中检测到这些漏洞。

除此之外,攻击者还能够跟踪当前用户的下落以及复制照片和联系人。苹果公司在2月份通过软件更新关闭了这些漏洞,谷歌专家刚刚发布了详细信息。

根据安全研究人员的说法,访问以前受感染的网站足以破解。Project Zero写道,必须依靠受感染的页面,平均每周至少有1,000个访问者。该描述可以是针对例如持不同政见者或个人群体的有针对性的间谍行为。

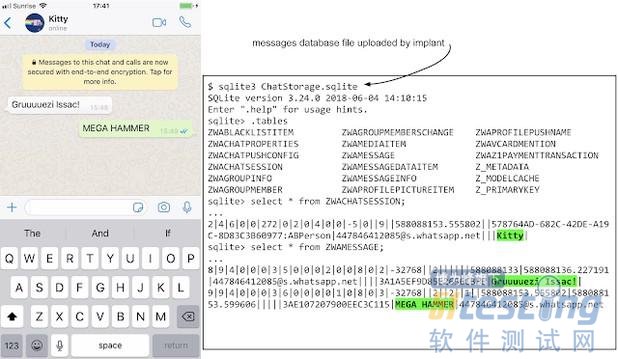

一旦iPhone被感染,犯罪分子就可以相对轻松地访问APP以及来自已保存的联系人,电子邮件或应用内容的数据。这同样适用于密码或GPS数据等敏感数据。

因为它们中的传输确实是加密的 - 但数据以纯文本形式存在于设备上,因此用户可以读取它们。使这成为可能的弱点在于iPhone的Web浏览器 - 但也深入操作系统,即所谓的内核。

但仍有好消息:如果iPhone在感染后至少重启一次,那么恶意植入就无法留在系统中。但是,植入物可能再次被捕获。研究人员也很确定:一个孤立的案例并不是所有远见的差距。

Apple的iPhone实际上被认为是安全的

在这个广度上发现可能的数据是非常严重的,因为iPhone非常难以入侵。过去,一些特别重要的目标更有可能成为此类攻击的受害者 - 但攻击对于大量用户来说成本太高。有了这些弱点,苹果公司在12.4.1版本中暗示了谷歌。但是,移动操作系统iOS已关闭,许多设备可能会被网站访问单独攻击。

谷歌的研究人员注意到,攻击者几乎没有努力隐藏攻击。因此,恶意软件将未加密的收集数据传输到其总部。此外,攻击者的服务器相对容易阻止,因为他们的固定IP地址直接包含在恶意程序中。

因此,Rendition Infosec公司的IT安全专家Jake Williams在“Wired”杂志中怀疑,相对缺乏经验的程序员背后可能是一个政府机构,它可以从专业提供商处获得有关漏洞的信息。威廉姆斯猜测,尽管执行起来很笨拙,但攻击仍然未被发现的事实很长,可能表明它们发生在一个国家内。

上文内容不用于商业目的,如涉及知识产权问题,请权利人联系博为峰小编(021-64471599-8017),我们将立即处理