ЁЁЁЁМзЙЧЮФдк6дТ18ШеНєМБаоВЙСЫЮЛгкWebLogic ServerЕФвЛИібЯжиТЉЖДCVE-2019-2729ЃЌИУТЉЖДдЪаэКкПЭжДаадЖЖЫГЬађЙЅЛїЃЌЧввбБЛПЊВЩЃЌдкзмЗж10ЗжЕФCVSSТЉЖДЦРЗжЯЕЭГжаИпДя9.8ЗжЃЌвђЖјКєгѕгУЛЇОЁПьИќаТЁЃ

ЁЁЁЁИљОнМзЙЧЮФЕФЫЕУїЃЌетЪЧWebLogic Server Web ServicesНхгЩXMLDecoderЫљдьГЩЕФЗДДЎааЛЏТЉЖДЃЌдЪаэЮДОЩэЗнШЯжЄЕФКкПЭзддЖЖЫРћгУВЂжДааШЮвтГЬађЁЃ

ЁЁЁЁжаЙњАВШЋвЕеп"жЊЕРДДгю"ЃЈKnownSecЃЉжИГіЃЌЫћУЧвбОЗжЮіВЂИДжЦСЫДЫвЛТЉЖДЃЌЯдЪОГіИУТЉЖДШЦЙ§СЫМзЙЧЮФШеЧАеыЖдCVE-2019ЈC2725ТЉЖДЫљНјааЕФаоВЙЁЃCVE-2019ЈC2725ЭЌбљвВЪЧДцдкгкWebLogic ServerЕФЗДађСаТЉЖДЃЌврЪЧЯШдтЕНКкПЭПЊВЩКѓВХНєМБаоВЙЁЃ

ЁЁЁЁSANSЭјТчЗчБЉжааФЃЈSANS ISCЃЉдђЫЕЃЌМзЙЧЮФЯђРДдкаоВЙетаЉЗДДЎааЛЏТЉЖДЪБЃЌЖМЪЧВЩгУКкУћЕЅзїЗЈЃЌзшжЙЬиЖЈжжРрЕФЗДДЎааЛЏЃЌЕЋетЭљЭљЛсаЮГЩУЈзНРЯЪѓЕФЧщПіЃЌЪЙЕУетРрЕФТЉЖДВЛЖЯГіЯжЁЃ

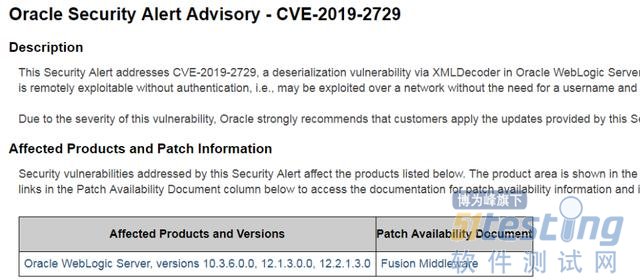

ЁЁЁЁДЫвЛТЉЖДгАЯьOracle WebLogic Server 10.3.6.0.0ЁЂ12.1.3.0.0гы12.2.1.3.0АцБОЁЃ

ЩцМАжЊЪЖВњШЈЮЪЬтЃЌЧыШЈРћШЫСЊЯЕВЉЮЊЗхаЁБр(021-64471599-8017)ЃЌЮвУЧНЋСЂМДДІРэЁЃ