ЎЎЎЎRIPSTECH№«ЛҫФЪЖд№Щ·ҪІ©ҝНЦР№«ҝӘБЛ WordPress ЦРҙжФЪөДТ»ёцФ¶іМҙъВлЦҙРРВ©¶ҙЈәУөУР Author ИЁПЮөД№Ҙ»чХЯ,ҝЙФЪДҝұк WordPress ХҫөгЦРЦҙРРИОТв PHP ҙъВлЎЈ

ЎЎЎЎёГВ©¶ҙТСҫӯФЪ WordPress core ЦРТюІШБЛ6ДкОҙұ»·ўПЦЎЈ

ЎЎЎЎВ©¶ҙГиКц

ЎЎЎЎAuthor ИЁПЮөДУГ»§ҝЙТФ·ўІјЎўұајӯОДХВЈ¬ТФј°ЙПҙ«НјЖ¬өИЎЈУөУРAuthorИЁПЮөД№Ҙ»чХЯЈ¬ҝЙТФЙПҙ«¶сТв№№ФмөДНјЖ¬ОДјюЈ¬ёГОДјюХэіЈЗйҝцПВ»бұ»ұЈҙжЦБ/wp-content/uploads/ДҝВјПВЈ¬НЁ№эhttp://targetserver.com/wp-content/uploads/evil.jpg ҝЙТФ·ГОКөҪёГНјЖ¬ЎЈ

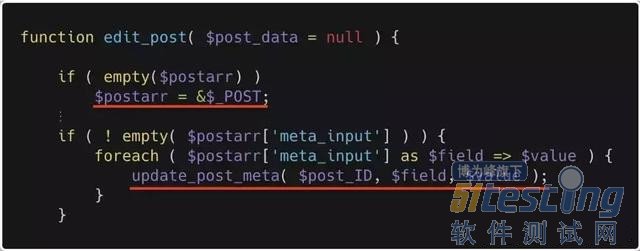

ЎЎЎЎФЪ WordPress ЦРЈ¬өұТ»ёцНјЖ¬ұ»ёьРВКұЈ¬edit_post() әҜКэ»бұ»ҙҘ·ўЎЈёГәҜКэЦұҪУІЩЧчБЛУЙ№Ҙ»чХЯҝЙҝШөД $_POST КэЧйЈә

ЎЎЎЎУЙУЪГ»УР°ІИ«јмІйЈ¬НЁ№эХвЦЦ·ҪКҪЈ¬№Ҙ»чХЯҝЙТФёьРВ _wp_attached_file өД meta_valueЈ¬Ҫ«ЖдЙиЦГОӘИОТвЦөЎЈҙЛ№эіМІ»»бЦШГьГыОДјюЈ¬ө«НЁ№эАыУГҙҰАнОДјюВ·ҫ¶әН HTTP URL өДІоТмРФЈ¬ҝЙТФК№ІГјфНјЖ¬өДІЩЧчҙҘ·ўВ·ҫ¶ҙ©ФҪЈ¬Ҫ«¶сТвНјЖ¬ОДјюТЖ¶ҜөҪөұЗ°ЦчМвөДДҝВјПВЎЈ

ЎЎЎЎөұЗ°ЦчМвДҝВјПВөДОДјюХэіЈЗйҝцПВОЮ·ЁёД¶ҜЈ¬ө«КЗҝЙТФұ»°ьә¬ЦҙРРЎЈҪбәПЙПГжөДВ·ҫ¶ҙ©ФҪЈ¬ЧоЦХјҙФміЙФ¶іМҙъВлЦҙРРВ©¶ҙЎЈ

ЎЎЎЎУ°Пм·¶О§

ЎЎЎЎWordPress 5.0.0

ЎЎЎЎWordPress 4.9.8 ј°Ц®З°өД°жұҫ

ЎЎЎЎҪвҫц·Ҫ°ё

ЎЎЎЎёьРВ WordPress ЦБЧоРВ°жЎЈ

ЙПОДДЪИЭІ»УГУЪЙМТөДҝөДЈ¬ИзЙжј°ЦӘК¶ІъИЁОКМвЈ¬ЗлИЁАыИЛБӘПөІ©ОӘ·еРЎұа(021-64471599-8017)Ј¬ОТГЗҪ«БўјҙҙҰАнЎЈ