安全研究人员警告说,数百家网站错误配置了Google Firebase,泄露了超过 1.25 亿条用户记录,其中包括明文密码。三位使用 mrbruh、xyzeva 和 logykk 等网络昵称的安全研究人员解释说,这一切都源于 对 Chattr 的黑客攻击,Chattr 是一个人工智能招聘系统,为美国多家机构提供服务,其中包括 Applebee's、Chick-fil-A、KFC、Subway、Taco Bell 和 Wendy's 等快餐连锁店。

Chattr 的Firebase实现中存在一个弱点,使得研究人员可以通过注册新用户获得数据库的全部权限。他们可以访问姓名、电话号码、电子邮件地址、某些账户的明文密码、机密信息等。受影响的个人包括员工、特许经营经理和求职者。

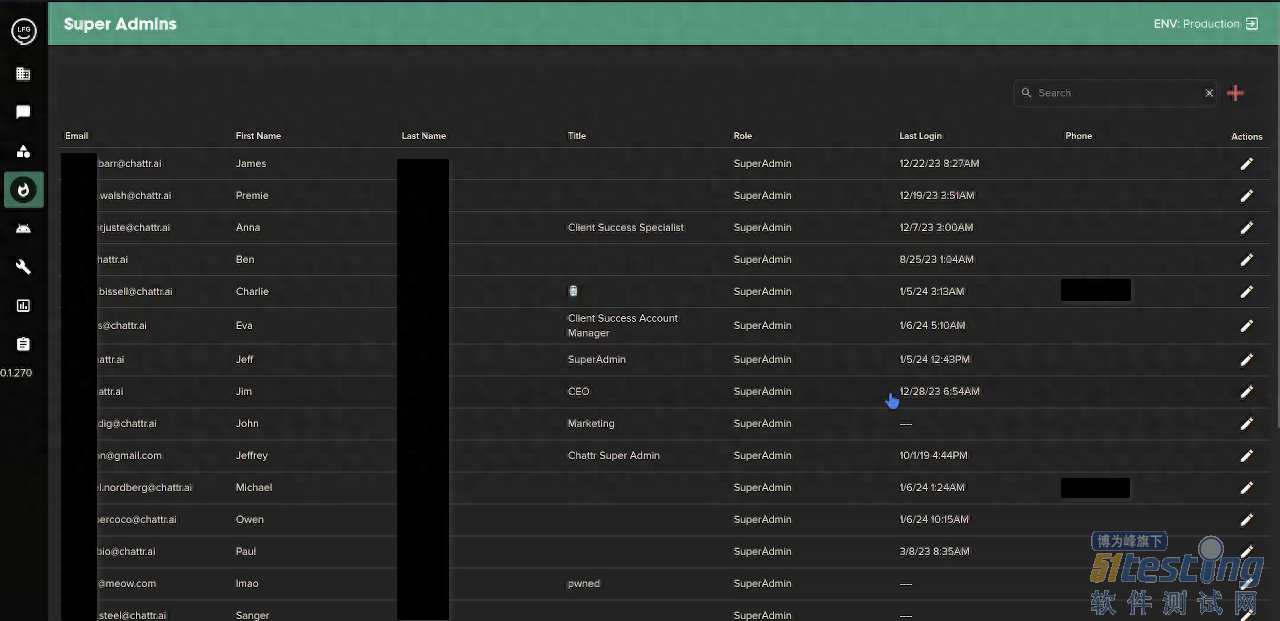

通过创建一个新的管理账户,研究人员可以访问管理仪表板,该仪表板提供了更多的系统访问权限,包括退款选项。此外还发现了一种额外的"幽灵"模式,可以访问账单信息,完全控制用户账户,还可以选择雇人。

Chattr 于 1 月 10 日,即研究人员报告一天后解决了这一问题。

接下来,研究人员开始识别通过配置错误的 Firebase 实例暴露敏感信息的其他网络应用程序,并 发现有 900 个网站暴露了 1.25 亿用户的信息。已确认的数据库包含 8000 多万个姓名、1 亿多个电子邮件地址、3300 多万个电话号码和 2000 多万个密码,以及 2700 多万个账单信息条目。

不过,据研究人员称,被曝光的记录总数可能要高得多。受影响的网站包括:暴露了 2700 万用户数据的学习管理系统 Silid LMS、暴露了 2200 万用户详细信息的冷电话生成器 Lead Carrot、暴露了 1400 万个姓名和 1300 万个电子邮件的餐厅业务管理和 PoS 应用程序 MyChefTool,以及暴露了约 800 万个银行账户详细信息的由九个网站组成的在线赌博网络。

研究人员说,他们已经尝试与 842 个网站联系,但只有 85% 的电子邮件能够通过。四分之一的网站解决了配置错误问题,1%的网站回复了电子邮件。不过,只有两个网站的所有者提供了漏洞悬赏。

本文内容不用于商业目的,如涉及知识产权问题,请权利人联系51Testing小编(021-64471599-8017),我们将立即处理