“VLC media player中的两个漏洞可以让远程攻击者在播放不可信的视频时完全控制计算机系统。”

攻击者可以远程完全控制计算机系统,同时使用3.0.7之前的任何版本的VLC media player软件播放不可信的视频。

由于存在两个高风险的安全漏洞(CVE-2019-5439和CVE-2019-12874),可能会导致任意代码执行攻击,因此黑客攻击是可能的。Videolan公司还解决了其软件中的许多其他中、低严重程度的安全漏洞。

“远程用户可以创建一些特别制作的avi或mkv文件,当加载到目标用户,将引发一堆缓冲区溢出(读)ReadFrame(多路分配器/ avi / avi.c)或双自由zlib_decompress_extra()(多路分配器/ mkv / utils.cpp)”分别读取安全咨询公司出版的。“如果成功,恶意第三方可能会触发VLC崩溃,或者使用目标用户的特权执行任意代码。”

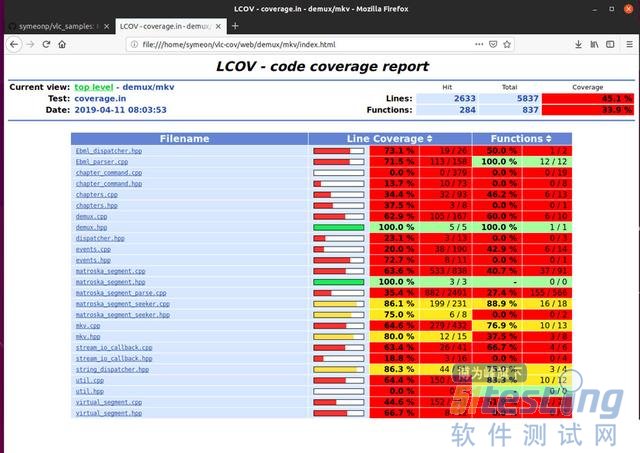

CVE-2019-12874是一个高度严重的双自由漏洞,驻留在VideoLAN VLC player的“zlib_decompress_extra”函数中。当软件在Matroska demuxer中播放一个畸形的MKV文件类型时,就会触发该缺陷。

Pen Test Partners的Symeon Paraschoudis报道了这个问题,他使用honggfuzz fuzzing工具发现了这个问题,还发现了其他四个问题。

CVE-2019-5439高严重缺陷是存在于“ReadFrame”函数中的读取缓冲区溢出问题,可以在播放格式错误的AVI视频文件时触发。

当解析无效的AVI文件时,可能会发生缓冲区溢出。文件中的ReadFrame函数使用一个变量i_width_bytes,该变量直接从文件中获得。它是一个带符号的整数。它在内存操作(memmove、memcpy)之前没有进行严格的检查,这可能会导致缓冲区溢出。HackersOne上的描述写道。

如果成功,恶意的第三方可能触发无效的内存访问,导致VLC媒体播放器进程崩溃。可能导致远程代码执行。”

下面是一个逐步触发缺陷的程序:

1)。使用windbg打开vlc.exe

2)。F5使程序运行

3)将poc文件拖拽到vlc中

4)。从WinDBG监视崩溃

综上所述,为了利用漏洞,攻击者必须欺骗受害者使用VLC的脆弱版本,恶意的MKV或AVI视频文件。

黑客很容易在种子网站上传播恶意视频文件,模仿盗版电影或电视剧。

通过在系统上启用ASLR和DEP保护,这些缺陷可以得到缓解,无论如何,它们可以被绕过。

VideoLAN团队还解决了其他安全研究人员通过EU-FOSSA漏洞赏金计划报告的其他28个漏洞。

不要浪费时间,将您的媒体播放器软件更新到VLC 3.0.7或更高版本。不要忘记避免打开或播放来自不可信来源的视频文件是一个好习惯。

上文内容不用于商业目的,如涉及知识产权问题,请权利人联系博为峰小编(021-64471599-8017),我们将立即处理。