全球将近六成或数百万台主机使用的邮件服务器元件Exim,本月再被发现有编号CVE-2019-10149的远端指令执行(Remote Command Execution,RCE)漏洞,可让黑客以最高权限执行任意指令。受影响版本包括4.87到4.91版的Exim。上周安全公司已经发现至少二波攻击行动,包括会自我繁殖的蠕虫,会移除Exim服务器上的挖矿程序及任何防护工具,再安装自己的挖矿程序,尤其锁定Linux服务器,包括RHEL、Ubuntu、Debian和Alpine Linux等。

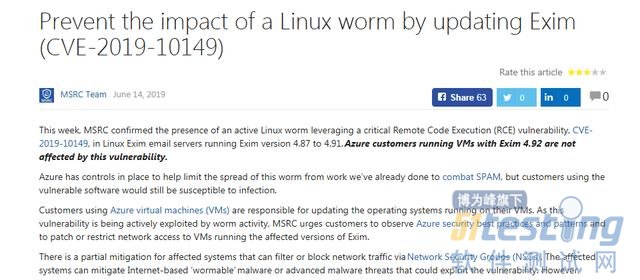

而透过VM在Azure上跑上述版本Exim元件的Linux邮件服务器也会同样受波及。微软指出,该公司安全回应中心(MSRC)本周证实,开采Exim RCE漏洞的Linux蠕虫锁定Azure客户。

微软指出,Azure 2017年曾加强垃圾邮件控管机制可限制蠕虫扩散,例如只有特定订阅类型才能从VM上寄出邮件,但是本身使用有漏洞Exim软件的客户仍无法幸免。Azure VM用户应自行更新Linux作业系统中的Exim版本。

暂时无法更新的用户,可考虑透过设定网路安全群组(Network Security Groups,NSGs)来过滤或阻止部份流量,这个方法可阻挡来自网际网路的蠕虫或进阶恶意程式。但微软警告,如果企业的网路安全群组放行攻击者的IP位址,则问题系统仍然可能遭远端指令执行攻击。最终极解决之道,仍是升级到Exim 4.92版。

上文内容不用于商业目的,如涉及知识产权问题,请权利人联系博为峰小编(021-64471599-8017),我们将立即处理。