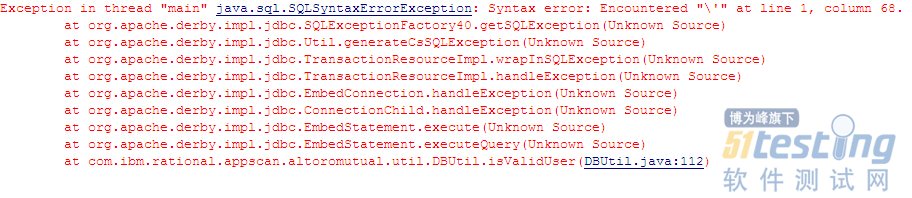

ЎЎЎЎAppScan ФЪІвКФЅЧ¶ОЈ¬ПтµЗВЅТіГж·ўЛНЗлЗуЈ¬ОТГЗјЩ¶Ё AppScan Ѕ« Username єН Password ѕщЙиЦГОЄ"'"Ј¬·юОсЖч·µ»ШґнОуРЕПў"Syntax error: Encountered "\'" at line 1, column 63. "ЎЈУЙУЪФЪ Response ЦРІўОґ°ьє¬ SQL ТміЈРЕПўЈ¬ЛщТФ AppScan ОЮ·ЁЕР¶ПКЗ·сґжФЪ SQL ЧўИлВ©¶ґЎЈ

ЎЎЎЎНј 3. ТіГжПФКѕµДґнОуРЕПў

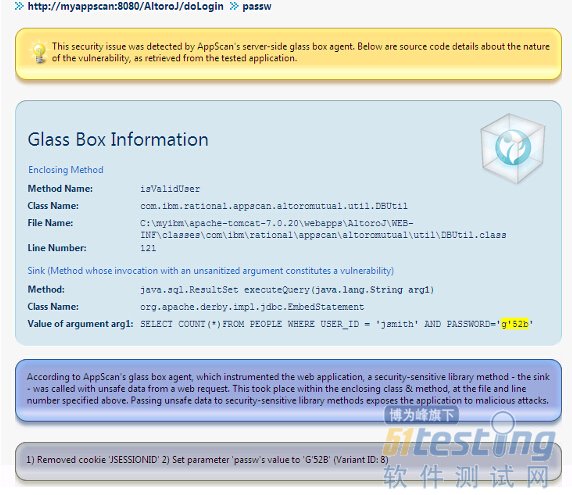

ЎЎЎЎµ«КЗИз№ыОТГЗРґТ»ёцІвКФґъВлЈ¬їЙµГЦЄµ±ОТГЗКдИ뵥ТэєЕК±Ј¬·юОсЖч¶ЛИ·Кµ±ЁБЛ SQL Уп·ЁґнОуРЕПўЈ¬ИзНј 4 ЛщКѕЎЈGlass Box °ІЧ°ФЪ·юОсЖч¶ЛЈ¬µ±Ль·ўПЦЗлЗуЦµОЄ g'[number]bЈ¬ЗТ°ьє¬БЛµҐТэєЕµДРЕПўЗлЗуК±Ј¬Из№ыіцПЦ SQL ТміЈґнОуРЕПўЈ¬ДЗГґ Glass Box ±гЕР¶ПіцёГТіГжґжФЪ SQL ЧўИлВ©¶ґЎЈ

ЎЎЎЎНј 4.SQL ТміЈРЕПў

ЎЎЎЎ3. ФЪЙъіЙ±ЁёжЅЧ¶ОЈ¬їЙМṩґъВлј¶µДµчКФРЕПўєНРЮёґЅЁТй

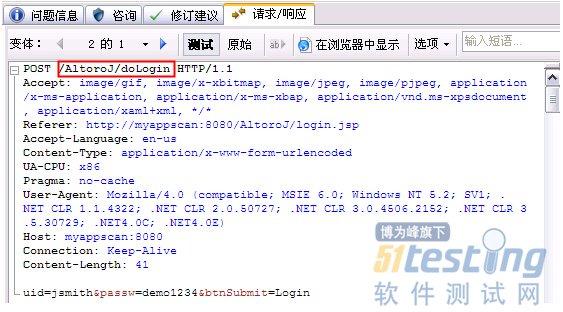

ЎЎЎЎОТГЗТФ AltoroJ ПоДїµДµЗВЅТіГжОЄАэЈ¬¶Ф±ИТ»ПВК№УГєЪєРІвКФєНК№УГ Glass Box ·ўПЦµДВ©¶ґµДРЮёґ№эіМЎЈAppScan НЁ№э·Ц±рФЪ Username єН Password КдИлїтЦРКдИл"4ppSc4n"єН"A' OR '7659'='7659"Ј¬·ўПЦБЛёГТіГжґжФЪ SQL ЧўИлВ©¶ґЈЁAppScan ЦРіЖЦ®ОЄ"SQL ЧўИлµДИПЦ¤ЕФВ·"Ј©ЎЈОТГЗёщѕЭ"ЗлЗу / ПмУ¦"РЕПўїЙТФ·ўПЦЈ¬ёГВ©¶ґґжФЪУЪ doLogin Хвёц servlet ЦРЈ¬ИзНј 5 ЛщКѕЎЈ

ЎЎЎЎНј 5.AppScan Ў°ЗлЗу / ПмУ¦Ў±

ЎЎЎЎОТГЗёщѕЭ WEB-IBF/web.xml ЦРµДРЕПўЅшТ»ІЅЕР¶ПіцВ©¶ґґжФЪУЪ LoginServlet.java ОДјюЦРЎЈ

ЎЎЎЎЗ嵥 1.web.xml ОДјюЦРµД LoginServlet ЕдЦГ

<servlet-mapping> <servlet-name>LoginServlet</servlet-name> <url-pattern>/doLogin</url-pattern> </servlet-mapping> <servlet> <description> </description> <display-name> LoginServlet</display-name> <servlet-name>LoginServlet</servlet-name> <servlet-class> com.ibm.rational.appscan.altoromutual.servlet.LoginServlet </servlet-class> </servlet> |

ЎЎЎЎґтїЄ LoginServlet.java ОДјюЈ¬ОТГЗТАИ»єЬДСТ»СЫѕНЕР¶ПіцВ©¶ґµДЧјИ·О»ЦГЈ¬РиТЄ¶ФґъВлЧцЅшТ»ІЅµД·ЦОцЎЈѕ№э·ЦОцЈ¬ХТµЅґжФЪВ©¶ґµДУпѕдЈє

ЎЎЎЎЗ嵥 2. LoginServlet.java ОДјюЦРґжФЪВ©¶ґµДУпѕд

ЎЎЎЎif (!DBUtil.isValidUser(username, password))

ЎЎЎЎИ»єуЈ¬ОТГЗФЩХТµЅ DBUtil АаЦРµД isValidUser єЇКэЈ¬ЧоЦХХТµЅБЛґжФЪВ©¶ґµД sql УпѕдЈє

ЎЎЎЎЗ嵥 3. ґжФЪВ©¶ґµД SQL Упѕд

ЎЎЎЎResultSet resultSet = statement.executeQuery("SELECT COUNT(*)FROM PEOPLE WHERE USER_ID

ЎЎЎЎ= '"+ user +"' AND PASSWORD='" + password + "'");

ЎЎЎЎ/* BAD - user input should always be sanitized */

ЎЎЎЎЛдИ»УРК±єт¶ФУЪѕСй·бё»µДїЄ·ўХЯАґЛµЈ¬¶ФУЪВЯјјтµҐіМРтДЬ№»Ц±ЅУ¶ЁО»µЅДіёц java ОДјюЈ¬КЎИҐТ»Р©ІЅЦиЈ¬µ«КЗґуІї·ЦЗйїцПВЈ¬ОТГЗ¶јРиТЄТ»ІЅІЅµДИҐ·ЦОцЎЈ¶ш¶ФУЪ Glass Box ·ўПЦµДВ©¶ґЈ¬ФтїЙТФґуґуЅЪКЎїЄ·ўИЛФ±¶ЁО»ґъВлВ©¶ґµДК±јдЎЈGlass Box їЙ±ЁёжіцВ©¶ґµДѕЯМеО»ЦГРЕПўЈ¬Из·Ѕ·ЁГыЎўАаГыЎўОДјюГыєНРРєЕµИРЕПўЈ»ІўїЙ±ЁёжФЛРРК±РЕПўЎЈИзНј 6 ЛщКѕЎЈ

ЎЎЎЎНј 6. Glass Box ОКМвРЕПў

ЎЎЎЎЧЬЅб

ЎЎЎЎєЪєРІвКФјјКхУЙУЪОЮ·Ё»сИЎУ¦УГіМРтµДДЪІїРЕПўЈ¬µјЦВЙЁГиёІёЗВКЖ«µНЈ¬ЗТОЮ·ЁМṩПкПёµДµчКФРЕПўЈ»¶ш°ЧєРІвКФјјКхµДґъјЫ№эУЪёЯ°єЈ¬РиТЄґуБїµДИЛ№¤іЙ±ѕЈ¬ЗТОу±ЁВКЅПёЯЎЈ¶ш Glass Box КЗУР±рУЪґ«НієЪєРІвКФєН°ЧєРІвКФµДТ»ЦЦ»мєПІвКФјјКхЈ¬Ѕ«УРР§ЅвѕцХвТ»ДСМвЈ¬ОЄїН»§ґґФмёьєГµДјЫЦµЎЈ