ЁЁЁЁAppScan ЙЄзїдРэаЁНсШчЯТЃК

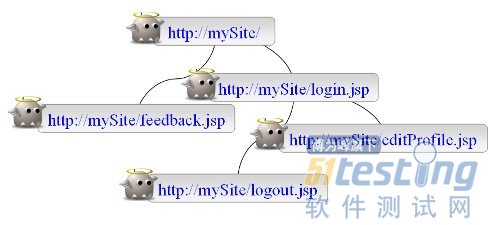

ЁЁЁЁЭЈЙ§ЫбЫїЃЈХРааЃЉЗЂЯжећИі Web гІгУНсЙЙ

ЁЁЁЁИљОнЗжЮіЃЌЗЂЫЭаоИФЕФ HTTP Request НјааЙЅЛїГЂЪдЃЈЩЈУшЙцдђПтЃЉ

ЁЁЁЁЭЈЙ§Ждгк Respone ЕФЗжЮібщжЄЪЧЗёДцдкАВШЋТЉЖД

ЁЁЁЁЭМ 2. AppScan ЩЈУшдРэЃКЩЈУшЙцдђПт + ХРаа + ВтЪд

ЁЁЁЁВНжш 1ЃКЬНЫїЃЈгжНаХРааЃЌХРЭјЃЉ

ЁЁЁЁЭМ 3. ЬНЫїЃЈХРЭјЃЌХРааЃЉ

ЁЁЁЁВНжш 2ЃКВтЪдЃЈеыЖдевЕНЕФвГУцЃЌЩњГЩВтЪдЃЌНјааАВШЋЙЅЛїЃЉ

ЁЁЁЁЭМ 4. еыЖдЬНЫїЗЂЯжЕФвГУцКЭВЮЪ§ЃЌНјааАВШЋВтЪд

ЁЁЁЁЫљвдЃЌМђбджЎЃЌAppScan ЕФКЫаФЪЧЬсЙЉвЛИіЩЈУшЙцдђПтЃЌШЛКѓРћгУздЖЏЛЏЕФЁАЬНЫїЁБММЪѕЕУЕНжкЖрЕФвГУцКЭвГУцВЮЪ§ЃЌНјЖјЖдетаЉвГУцКЭвГУцВЮЪ§НјааАВШЋадВтЪдЁЃЁАЩЈУшЙцдђПтЁБЃЌЁАЬНЫїЁБЃЌЁАВтЪдЁБОЭЙЙГЩСЫ AppScan ЕФКЫаФШ§вЊЫиЁЃЖјдкАВШЋЩЈУшЙ§ГЬжаЃЌШчКЮНјаагХЛЏЃЌОЭвЊНсКЯетШ§ИівЊЫиЃЌПДФФаЉВПЗжашвЊгХЛЏЃЌгІИУШчКЮгХЛЏЁЃ

ЁЁЁЁAppScan НсЙћЮФМў

ЁЁЁЁЭЌЪБЃЌЖдгк AppScan БъзМАцРДЫЕЃЌЩЈУшЕФХфжУКЭНсЙћаХЯЂЖМБЃДцЮЊКѓзКУћЮЊ Scan ЮФМўЃЌScan ЮФМўРяУцжївЊАќРЈЕФФкШнШчЯТЃК

ЁЁЁЁЩЈУшХфжУаХЯЂЃКЩЈУшХфжУаХЯЂЃЌШчЩЈУшЕФФПБъЭјеОЕижЗЃЌТМжЦЕФЕЧТНЙ§ГЬНХБОЕШЃЌбЁдёЕФЩЈУшЩшжУЕШЖМБЃДцдк Scan ЮФМўжаЁЃ

ЁЁЁЁЫљгаЗУЮЪЕНвГУцаХЯЂЃКеыЖдУПИіЗЂЯжЕФвГУцЃЌМДЪЙУЛгаНјааВтЪдЃЌдкЬНЫїЙ§ГЬвВЛсЗУЮЪИУвГУцВЂМЭТМ http request/response аХЯЂЃЛЫљвдШчЙћЬНЫїЕФвГУцЗУЮЪЕФЪБКђЗЕЛиЕФвГУцФкШнБШНЯЖрЃЌвГУцБШНЯДѓЃЌФЧУДМДЪЙжЛзіСЫЬНЫїИљБОУЛгаЩЈУшЃЌећИі Scan ЮФМўвВЛсКмДѓЁЃ

ЁЁЁЁВтЪдНзЖЮЃЌМЧТМВтЪдГЩЙІЕФВтЪдБфЬхКЭвГУцЗУЮЪаХЯЂЃКеыЖдУПИівГУцЖМЛсЗЂЫЭЖрДЮВтЪдЃЈВтЪдБфЬхЃЉЃЌУПДЮВтЪдЖМЛсга Request/response аХЯЂЃЌетаЉаХЯЂШчЙћВтЪдЭЈЙ§ЃЌМДЗЂЯжСЫвЛИіАВШЋЮЪЬтЃЌдђЛсАбИУВтЪдБфЬхЖдгІЕУ request/response ЖМЛсМЭТМЯТРДЃЌБЃДцдк .scan ЮФМўжаЃЛгЩгк AppScan ЕФЩЈУшВтЪдгУР§ПтШЋУцЃЌЖдгкУПжжАВШЋЭўаВТЉЖДЃЌЖМЛсЗЂЫЭЖрИіАВШЋВтЪдБфЬхЃЈVariantЃЉНјааВтЪдЃЌБШШчЖдгк XSS ЮЪЬтЃЌAppScan ЗЂЫЭСЫ 100 ИіБфЬхЃЌЦфжа 30 ИіжДааЪЇАмЃЌ70 ИіБфЬхжДааГЩЙІЃЌдђЛсМЭТМ 70 ДЮжДааГЩЙІЕФОпЬхБфЬхаХЯЂЃЌвдМАУПИіБфЬхЖдгІЕФ Request/Response аХЯЂЁЃетОЭЪЧвЛИіКмДѓЕФЪ§ОнСПЁЃетаЉаХЯЂБЃДцвдКѓЃЌОЭПЩвддкВЛСЌНгдкЭјеОЕФЧщПіЯТНјааНсЙћЗжЮіЃЌПьЫйЯдЪОЕБЪБВтЪдЕФвГУцПьееЕШЁЃ