根据卡巴斯基的最新发现,在针对土耳其、乌兹别克斯坦等多国的 Linux 版本中检测到了一个名为DinodasRAT 的多平台后门。

DinodasRAT,也称为XDealer,是一种基于C++的恶意软件,能够从受感染的主机中收集各种敏感数据。

近日,有安全研究人员发现 Red Hat 和 Ubuntu 系统也受到了 Linux 版 DinodasRAT恶意软件的攻击,并且该恶意软件可能从 2022 年就开始运行了。

DinodasRAT 的详细信息

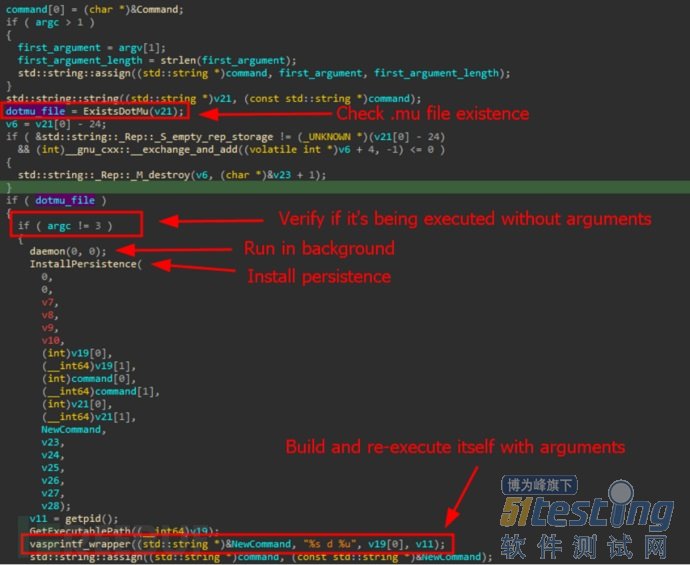

在本周早些时候发布的一份报告中,卡巴斯基公司的研究人员称,DinodasRAT的Linux变种被执行后,会在其二进制文件所在的目录中创建一个隐藏文件,该文件充当互斥器,以防止多个实例在受感染设备上运行。

随后,恶意软件会使用 SystemV 或 SystemD 启动脚本在计算机上设置持久性。为了使检测更加复杂,恶意软件会在父进程等待时再执行一次。

恶意软件的执行逻辑(图源:卡巴斯基)

使用感染、硬件和系统详细信息对受感染机器进行标记,并将报告发送到命令与控制(C2)服务器,以管理受害主机。

为受害者创建唯一 ID(图源:卡巴斯基)

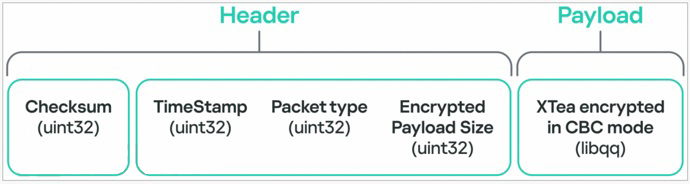

恶意软件通过 TCP 或 UDP 与 C2 服务器进行通信,并在 CBC 模式下使用微小加密算法 (TEA),确保数据交换安全。

Dinodas 网络数据包结构(图源:卡巴斯基)

DinodasRAT 具有监视、控制和从被入侵系统中外泄数据的功能。其主要功能包括:

·监控和收集有关用户活动、系统配置和运行进程的数据

· 接收来自 C2 的执行命令,包括文件和目录操作、执行 shell 命令和更新 C2 地址

· 枚举、启动、停止和管理受感染系统上的进程和服务

· 向攻击者提供远程 shell,以便在单独的威胁中直接执行命令或文件

· 通过远程服务器代理 C2 通信

· 下载恶意软件的新版本,这些版本可能包含改进和附加功能

· 卸载并清除系统中所有以前的活动痕迹

据研究人员称,DinodasRAT 让攻击者可以完全控制被入侵的系统。他们指出,威胁者使用该恶意软件主要是为了通过 Linux 服务器获得并保持对目标的访问权限。

"卡巴斯基说:"后门功能齐全,操作员可以完全控制受感染的机器,实现数据外渗和间谍活动。

卡巴斯基没有提供有关初始感染方法的详细信息,但指出自2023年10月以来,该恶意软件影响了中国、台湾、土耳其和乌兹别克斯坦的受害者。

本文内容不用于商业目的,如涉及知识产权问题,请权利人联系51Testing小编(021-64471599-8017),我们将立即处理