ЎЎЎЎMan In The Middle

ЎЎЎЎmitmКЗMan In The MiddleµДКЧЧЦДёЛхРґЈ¬ТвЛјКЗО»УЪЦРјдµДИЛЈ¬±нГчmitmproxyКЗТ»ёцґъАнЈ¬їЙТФА№ЅШЗлЗуЈ¬КµПЦНшВзЧҐ°ьЎЈЦЄГыµДНшВзЧҐ°ь№¤ѕЯУРFiddlerЎўCharlesЎўHttpWatchЎўWireSharkЎўBurpSuiteєНPostmanµИЈ¬mitmproxyПа¶ФАґЛµЈ¬Г»УРХвГґёЯµДЦЄГы¶ИЈ¬ЛьПа±ИУЪТФЙП№¤ѕЯµД¶АМШУЕКЖКЗЈ¬ЛьМṩБЛPython APIЈ¬їЙТФ±аРґPythonґъВл¶ФНшВзЗлЗуЅшРРБчБїВјЦЖЈ¬ґУ¶шКХјЇЅУїЪРЕПўТФј°ЧЄ»ЇОЄЅУїЪЧФ¶Ї»ЇУГАэµИЎЈmitmproxy№Щ·ЅОДµµІ»µ«УРmitmproxy№¤ѕЯК№УГЅйЙЬЈ¬»№УРґъАнКµПЦФАнЈ¬¶ФОТГЗС§П°ХЖОХНшВзЦЄК¶УРєЬґу°пЦъЎЈ

ЎЎЎЎ°ІЧ°УлК№УГ

ЎЎЎЎpip°ІЧ°

ЎЎЎЎpip install mitmproxy

ЎЎЎЎmitmproxyКЗPythonїЄ·ўµДЈ¬УГpipѕНДЬ°ІЧ°іЙ№¦ЎЈ№Щ·ЅёшіцБЛ¶юЅшЦЖ°ІЧ°°ьµИ·Ѕ·ЁЈ¬ОТѕхµГЧчОЄТ»їоУГPythonїЄ·ўµД№¤ѕЯЈ¬УГpipЦ±ЅУ°ІЧ°КЗёьPythonicµДЎЈ

ЎЎЎЎГьБоЖф¶Ї

ЎЎЎЎїЙТФНЁ№э3ЦЦГьБоЖф¶ЇmitmproxyЈє

ЎЎЎЎЎ¤ mitmproxy їШЦЖМЁ

ЎЎЎЎЎ¤ mitmweb НшТі

ЎЎЎЎЎ¤ mitmdump ГьБоРР

ЎЎЎЎЛьГЗµДДЪИЭ¶јКЗТ»СщµДЈ¬Ц»КЗUIІ»Т»Сщ¶шТСЎЈ

ЎЎЎЎКЦ¶ЇЙиЦГґъАн

ЎЎЎЎґтїЄТФєуmitmproxyД¬ИП»бјаМэhttp://localhost:8080Ј¬РиТЄЙиЦГПВґъАнЈ¬°СґъАн·юОсЖчЙиЦГОЄХвёцµШЦ·ЎЈ

ЎЎЎЎWindowsїЙТФХвСщЙиЦГЈє

ЎЎЎЎЙиЦГєуТ»¶ЁТЄјЗµГµг»ч±Јґж°ґЕҐЈ¬·сФтґъАнІ»»бЙъР§ЎЈ

ЎЎЎЎКµјКЙПЈ¬CharlesµИНшВзЧҐ°ь№¤ѕЯ»бЧФ¶ЇЕдЦГґъАнЈ¬¶шmitmproxyРиТЄКЦ¶ЇЙиЦГґъАнЈ¬їЄ·ўНЕ¶УµДЅвКНКЗТтОЄдЇААЖч°ж±ѕєНЕдЦГѕіЈ»б±д»ЇЈ¬ЛщТФЛыГЗЅЁТйФЪНшЙПёщѕЭ»·ѕіЛСЛч·Ѕ·ЁКЦ¶ЇЙиЦГЎЈ

ЎЎЎЎПВФШЦ¤Кй

ЎЎЎЎ·ГОКhttp://mitm.it/Ј¬Из№ыґъАнЕдЦГГ»УРЙъР§Ј¬ґтїЄєу»бКЗХвёцЅзГжЈє

ЎЎЎЎХэіЈµД»°Ј¬»біцПЦЦ¤КйПВФШТіГжЈє

ЎЎЎЎёщѕЭЖЅМЁСЎФсПаУ¦Ц¤Кй°ІЧ°ѕНOKБЛЎЈ

ЎЎЎЎmitmproxy№¤ЧчФАн

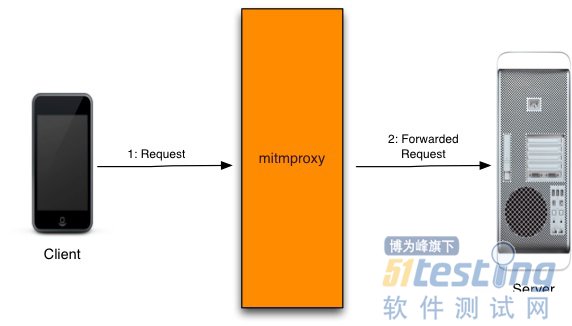

ЎЎЎЎ1. їН»§¶ЛЈЁ±ѕ»ъЈ©Б¬ЅУґъАн·юОсЖчЈЁhttp://127.0.0.1:8080Ј©Ј¬ґъАн·юОсЖчБ¬ЅУ·юОсЖчЎЈ

ЎЎЎЎ2. їН»§¶ЛёшґъАн·юОсЖч·ўЗлЗ󣬴ъАн·юОсЖч°СЗлЗу·ўЛНµЅ·юОсЖчЎЈ

ЎЎЎЎЛщУРЗлЗуѕ№эmitmproxyЈ¬ѕНїЙТФКµПЦЗлЗуА№ЅШЎЈ

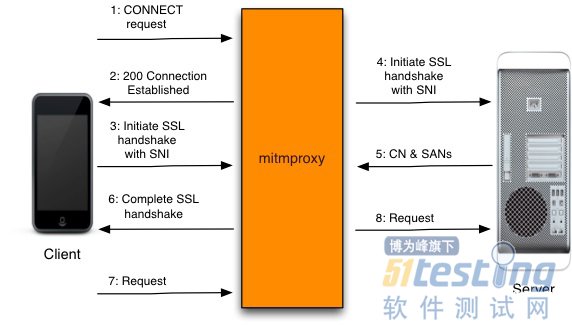

ЎЎЎЎ¶ФУЪHTTPАґЛµЈ¬Ц±ЅУЅиЦъmitmproxyґ«µЭЗлЗуѕНїЙТФЎЈ¶ш¶ФУЪHTTPSАґЛµЈ¬УРёцSSL/TLS°ІИ«ИПЦ¤Ј¬±ШРл°ІЧ°Ц¤КйЈ¬·юОсЖчІЕ»бИПОЄmitmproxyµДЗлЗуКЗїЙРЕИОµДЈ¬ЗлЗуІЕ»біЙ№¦ґ«µЭЎЈ

ЎЎЎЎHTTPSµДґъАн№эіМѕНТЄёґФУєЬ¶аЈ¬їН»§¶ЛПИёъmitmproxyЅЁБўБ¬ЅУЈЁ12ІЅЈ©Ј¬И»єуЅшРР°ІИ«ИПЦ¤ЈЁ36ІЅЈ©Ј¬Чоєуґ«µЭЗлЗуЈЁ7~8ІЅЈ©ЎЈ

ЎЎЎЎ·ґПтґъАн

ЎЎЎЎјЩЙиФЪ±ѕ»ъК№УГFastAPIЖф¶ЇБЛёцMock·юОсЈ¬µШЦ·ОЄhttp://127.0.0.1:5000Ј¬НЁ№эPostmanµчЅУїЪЈ¬ФхГґК№УГmitmproxyАґА№ЅШЗлЗуДШЈїХвѕНРиТЄУГµЅ·ґПтґъАнЎЈ

ЎЎЎЎКЧПИТФ·ґПтґъАнДЈКЅФЛРРmitmproxyЈ¬·юОсЖч¶ЛїЪОЄ5000Ј¬јаМэ¶ЛїЪОЄ8000Јє

ЎЎЎЎmitmproxy --mode reverse:http://127.0.0.1:5000 --listen-host 127.0.0.1 --listen-port 8000

ЎЎЎЎИ»єу°СЗлЗуhttp://127.0.0.1:5000/loginАпГжµД5000¶ЛїЪёДіЙ8000Ј¬·ГОКЈє

ЎЎЎЎhttp://127.0.0.1:8000/login

ЎЎЎЎѕНДЬФЪmitmproxyїґµЅЧҐµЅЗлЗуБЛЈє

ЎЎЎЎХвСщѕНДЬФЪ±ѕµШК№УГMock·юОсАґµчКФА№ЅШЗлЗуµДPythonґъВлБЛЎЈ

ЎЎЎЎ·ґПтґъАнЈ¬І»РиТЄФЪ±ѕ»ъКЦ¶ЇЙиЦГґъАнЎЈ

ЎЎЎЎPython API

ЎЎЎЎPython APIКЗmitmproxyµДМШЙ«№¦ДЬЈє

ЎЎЎЎДЬ№»ФЪPythonґъВлЦР¶ФА№ЅШµДЗлЗуЅшРРґ¦АнЎЈ

ЎЎЎЎaddonsМṩБЛєЬ¶аhookєЇКэЈ¬±ИИзrequestЈє

ЎЎЎЎ""" Basic skeleton of a mitmproxy addon. Run as follows: mitmproxy -s anatomy.py """ from mitmproxy import ctx class Counter: def __init__(self): self.num = 0 def request(self, flow): self.num = self.num + 1 ctx.log.info("We've seen %d flows" % self.num) addons = [ Counter() ]

ЎЎЎЎresponseЈє

ЎЎЎЎ"""Add an HTTP header to each response.""" class AddHeader: def __init__(self): self.num = 0 def response(self, flow): self.num = self.num + 1 flow.response.headers["count"] = str(self.num) addons = [ AddHeader() ]

ЎЎЎЎЖф¶ЇК±јУЙП-sІОКэЦё¶ЁЅЕ±ѕЈє

ЎЎЎЎmitmdump -s ./anatomy.py

ЎЎЎЎґъВлѕН»бФЪЗлЗуА№ЅШК±ЙъР§БЛЎЈ

ЎЎЎЎ±ѕОДДЪИЭІ»УГУЪЙМТµДїµДЈ¬ИзЙжј°ЦЄК¶ІъИЁОКМвЈ¬ЗлИЁАыИЛБЄПµ51TestingРЎ±а(021-64471599-8017)Ј¬ОТГЗЅ«Бўјґґ¦Ан