去年,ThreatFabric 发现移动端的犯罪分子有了极大的调整。越来越多的犯罪分子开始关注手机银行领域,并且由粗放式的攻击转变为更精细化的、更专业化的攻击。

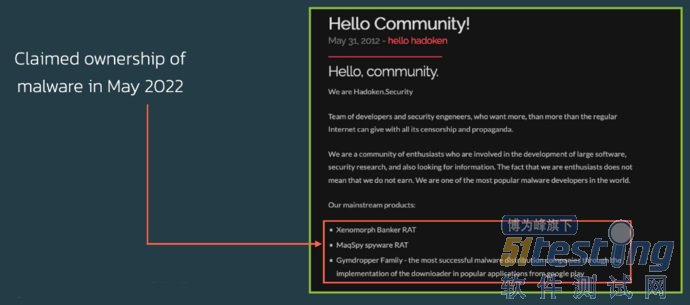

Hadoken 团伙开发的移动端恶意软件在整个 2022 年都持续活跃,而攻击者本人也在 2022 年 5 月显身表示拥有恶意软件的所有权。

地下论坛广告

该团伙的主要产品就是 Xenomorph 银行木马,最早在 2022 年 2 月被发现。该恶意软件家族持续活跃,但由于其攻击规模较小,从总体数量来看与其他恶意软件家族不能相提并论。

Xenomorph 的主要特点就是“快打快收”,通过 GymDrop 或者 Zombinder 进行短期快速分发。但最近研究人员发现的新变种 Xenomorph.C,可能要改变这一现状。

该版本的恶意软件为已经功能很完善的银行木马又增加了许多新功能。最为重要的就是引入了由辅助服务支撑的运行时引擎,通过该引擎实现完整的 ATS 框架。凭借这一更新,Xenomorph 完全吃透自动化欺诈链条,使其成为现如今最先进、最危险的安卓银行木马之一。

研究人员发现,Xenomorph 的攻击目标超过 400 家银行与各个类型的金融机构,甚至包括几个加密货币钱包。与之前的变种相比,攻击目标数量增长了六倍以上。

攻击者还为该银行木马开发了专用的广告网站,这表明攻击者有进入恶意软件即服务(MaaS)进行大规模分发的意图。

专用广告网站

分发

测试阶段

研究人员发现了部分测试阶段的样本文件,此时攻击者利用 Discord 进行分发。

滥用 Discord 进行分发

Discord 这种服务使用广泛且非常稳定,注册和使用都是免费的。最重要的是,安全服务不太可能将这些域名标记为可疑。研究人员认为此时可能并不用于分发,而只是用于文件共享。

实际分发

Xenomorph 的第一个变种由 GymDrop 在 2022 年 2 月开始分发,后来又尝试了 BugDrop 与 Zombinder。分析时,Xenomorph v3 由 Zombinder 应用程序分发,伪装成一个货币转换工具。

通过 Zombinder 进行分发

由于 Zombinder 的运营方已经宣布停止服务,未来 Xenomorph 可能还会转变分发方式。

攻击目标

2022 年,Xenomorph 特别关注西班牙、葡萄牙和意大利。在最近的攻击中又新增了比利时与加拿大,以及部分加密货币钱包。

研究人员发现带有 xeno3-test 标签的样本文件中,包含超过 400 个目标机构的里欸包,这是之前样本的六倍多。

攻击目标排行

根据标签推测,可能是测试版本的恶意样本,购买 MaaS 服务的用户可以在其中自由选择攻击目标。

本文内容不用于商业目的,如涉及知识产权问题,请权利人联系51Testing小编(021-64471599-8017),我们将立即处理