SQL注入即是指WEB应用程序对用户输入数据的合法性没有判断或过滤不严,攻击者可以在WEB应用程序中事先定义好的查询语句的结尾上添加额外的SQL语句。

在管理员不知情的情况下实现非法操作,以此来实现欺骗数据库服务器执行非授权的任意查询,从而进一步得到相应的数据信息。

SQL注入步骤

寻找注入点,构造特殊的语句

传入SQL语句可控参数分为两类:

数字类型:参数不用被引号括起来,如 id=1

其他类型:参数要被引号扩起来,如 name="phone"

用户构造SQL语句

如:'or 1=1#;admin'#(这个注入又称PHP的万能密码,是已知用户名的情况下,可绕过输入密码)。

1、将SQL语句发送给DBMS数据库;

2、DBMS收到返回的结果,并将该请求解释成机器代码指令,执行必要得到操作;

3、DBMS接受返回结果,处理后返回给用户。

因为用户构造了特殊的SQL语句,必定返回特殊的结果(只要你的SQL语句够灵活)。

SQL注入实例详解

准备工作

先演示通过SQL注入漏洞,登入后台管理员界面,创建一张试验用的数据表:

CREATE TABLE `users` (

`id` int(11) NOT NULL AUTO_INCREMENT,

`username` varchar(64) NOT NULL,

`password` varchar(64) NOT NULL,

`email` varchar(64) NOT NULL,PRIMARY KEY (`id`),UNIQUE KEY `username` (`username`)

) ENGINE=MyISAM AUTO_INCREMENT=3 DEFAULT CHARSET=latin1;

INSERT INTO users (username,password,email)VALUES('MarcoFly',md5('test'),'ASei@test.com');

接下来登入界面的代码:

<html>

<head><title>登录</title>

<meta http-equiv="content-type" content="text/html;charset=utf-8">

</head><body ><form action="validate.php" method="post">

<fieldset ><legend>登录</legend><table>

<tr><td>请输入手机号码:</td><td><input type="text" name="username">

</td></tr><tr><td>密码:</td><td><input type="text" name="password">

</td></tr><tr><td><input type="submit" value="登录">

</td></tr></table></fieldset></form></body></html>

附上效果图:

当用户点击提交按钮的时候,将会把表单数据提交给validate页面,validate页面用来判断用户输入的用户名和密码有没有都符合要求(这一步至关重要,也往往是SQL漏洞所在)。

< !--前台和后台对接-->

<html><head><title>登录验证</title><meta http-equiv="content-type" content="text/html;charset=utf-8"></head><body><?php

$conn=@mysql_connect("localhost",'root','') or die("数据库连接失败!");;

mysql_select_db("injection",$conn) or die("您要选择的数据库不存在");

$name=$_POST['username'];

$pwd=$_POST['password'];

$sql="select * from users where username='$name' and password='$pwd'";

$query=mysql_query($sql);

$arr=mysql_fetch_array($query);if(is_array($arr)){

header("Location:manager.php");

}else{

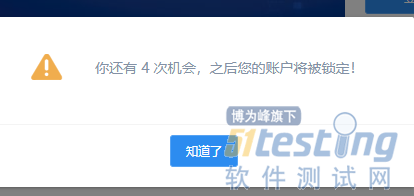

echo "你还有四次机会,之后您的账户将被锁定,<a href=\"Login.php\">知道了</a>";

}

?></body></html >

注意到了没有,我们直接将用户提交过来的数据(用户名和密码)直接拿去执行,并没有实现进行特殊字符过滤,待会你们将明白,这是致命的。

登录成功的界面:

登录失败的提示:

到这里,前期工作已经做好了,接下来将展开我们的重头戏——SQL注入。

构造SQL语句

填好正确的用户名(marcofly)和密码(test)后,点击提交,将会返回给我们“欢迎管理员”的界面。

因为根据我们提交的用户名和密码被合成到SQL查询语句当中之后是这样的:

select * from users where username='marcofly' and password=md5('test')

很明显,用户名和密码都和我们之前给出的一样,肯定能够成功登陆。

但是如果我们输入一个错误的用户名或密码呢?很明显,肯定登入不了吧。

正常情况下是如此,但是对于有SQL注入漏洞的网站来说,只要构造个特殊的“字符串”,照样能够成功登录。

比如:在用户名输入框中输入:' or 1=1#,密码随便输入,这时候的合成后的SQL查询语句为:

select * from users where username='' or 1=1#' and password=md5('')

语义分析:“#”在mysql中是注释符,这样井号后面的内容将被mysql视为注释内容,这样就不会去执行了,换句话说,以下的两句sql语句等价:

select * from users where username='' or 1=1#' and password=md5('')

等价于:

select* from users where usrername='' or 1=1

因为1=1永远是都是成立的,即where子句总是为真,将该sql进一步简化之后,等价于如下select语句:

select * from users

没错,该sql语句的作用是检索users表中的所有字段。

上面是一种输入方法,这里再介绍一种注入的方法,这个方法又称PHP的万能密码。

我们在已知用户名的条件下,可以不能密码即可登入,假设用户名:admin,构造语句:

select * from users where username='admin'#' and password=md5('')

等价于:

select * from users where username='admin'

这样即可不输入密码登入上去的。

数据库就会错认为不用用户名既可以登入,绕过后台的验证,已到达注入的目的,同样利用了SQL语法的漏洞。

本文内容不用于商业目的,如涉及知识产权问题,请权利人联系51Testing小编(021-64471599-8017),我们将立即处理