刚刚,据外媒报道,Awake Security的研究人员发现在Google Chrome扩展程序中发现了一个恶意软件,截止发稿时,该软件已经被下载了32962951次,大量用户信息面临泄漏的危险。Awake Security创始人加里·戈洛姆(Gary Golomb)表示,该扩展程序会窃取用户的个人隐私,比如电子邮件、工资单和其他敏感信息。根据统计, 这也是Chrome应用商店中目前被下载的最多的恶意软件,这意味着有大量用户的隐私被泄露了。

恶意软件分析

Awake Security的研究人员发现该恶意软件是一个最近刚被开发的软件——恶意域名注册工具。

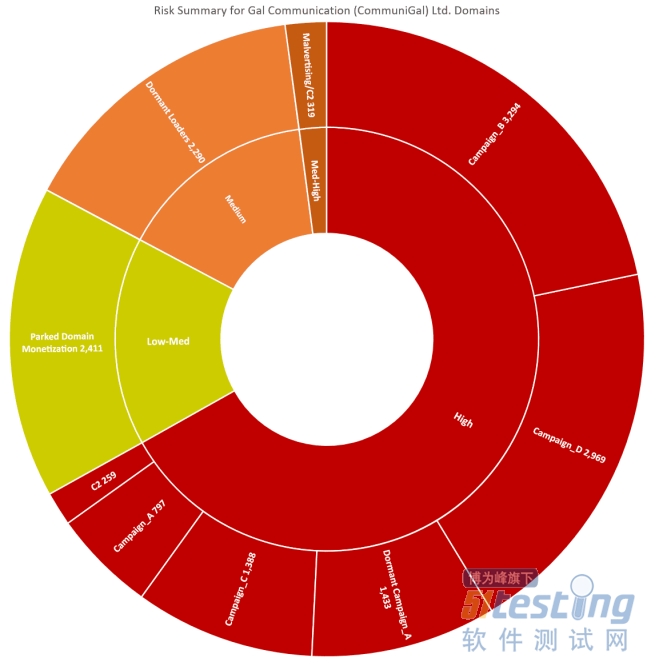

如上所述,该恶意软件已被将近3300多万用户下载,这很容易发生大规模的安全性事件。从下载数量来看,这是迄今为止影响最深远的恶意行为。通过跟踪分析,该活动利用互联网域名注册和浏览器功能所具备的某些功能来监控和窃取来自多个地区和行业细分市场的用户数据。所以初步判断,该攻击应该被归类为网络间谍活动。研究表明,这种犯罪活动是由一个互联网域名注册商CommuniGal Communication Ltd. (GalComm)发起还有。

通过利用其作为域名注册商的信任,GalComm已经启用了研究人员 检查过的100多个网络中发现的恶意活动。此外,恶意活动可以绕过多层安全控制来隐藏起来,即使是在拥有大量网络安全投资的复杂组织中也是如此。

在通过GalComm注册的26079个可访问域中,15160个域(约60%)是恶意或可疑的,它们都托管着各种传统的恶意软件和基于浏览器的监控工具。通过各种逃避技术,这些域已避免被大多数安全解决方案标记为恶意域,从而使该攻击活动不受关注,这些域的列表可以在这里找到。

在此次攻击中发现的恶意域名

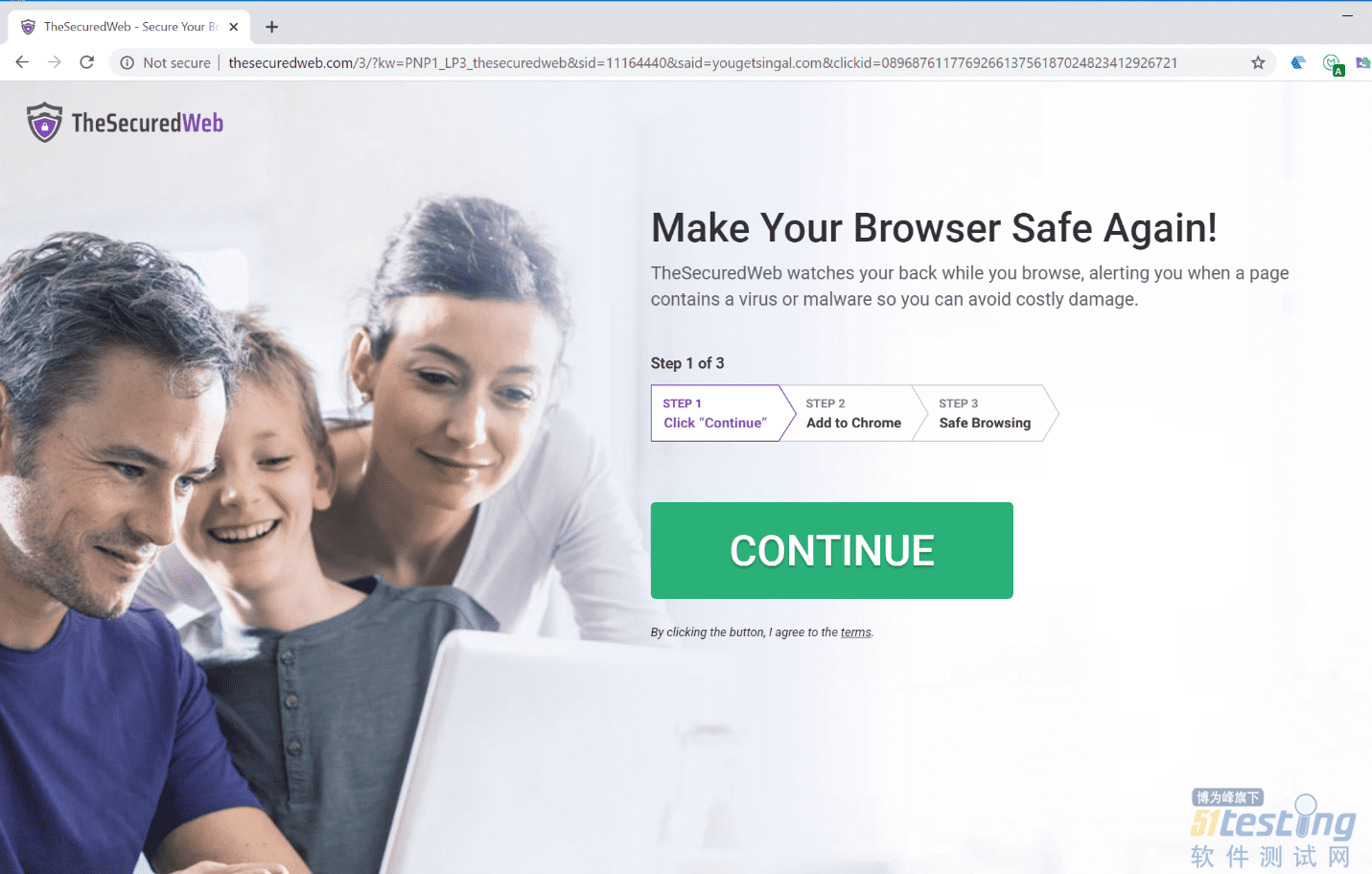

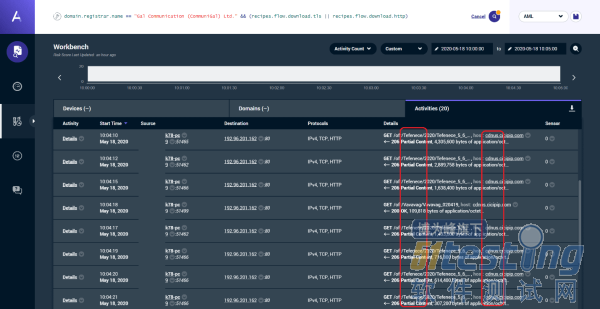

仅在过去的三个月中,研究人员就使用GalComm域收集了111个恶意或伪造的Chrome扩展程序,这些域用于攻击者的命令和控制基础结构或用作扩展程序的加载程序页面。这些扩展名可以截取屏幕截图,读取剪贴板,获取存储在cookie或参数中的凭据令牌,获取用户的击键(例如密码)等。

引诱安装恶意Chrome扩展程序的示例

迄今为止,这些恶意扩展的下载量至少为32962951,而这个数量仅仅是截至2020年5月在Chrome Web Store中发现的数量。历史上,很少有扩展被下载超过1000万次。这些恶意Chrome扩展的列表可以在这里找到。从那以后,Awake就与谷歌合作,从Chrome网上商店删除了这些扩展。

在分析了金融服务,石油和天然气,媒体和娱乐,医疗保健和制药,零售,高科技,高等教育和政府组织的100多个网络之后,Awake发现,这些活动背后的攻击者几乎在每个地方都建立了一个持久的攻击机制。

恶意Chrome扩展和传统恶意软件的交集

为什么这次事故的危害会非常非常严重?

互联网及其基础设施的安全至关重要,如果有人利用这个基础设施的关键组件,比如域注册、浏览器等,就会彻底动摇了安全的基础,对组织和消费者都是一种风险。研究显示,此次的恶意软件攻击就彻底动摇了互联网及其基础设施的安全的根本,让不再对浏览器的安全产生根本性信任。

虽然本文的重点是分析这场大规模黑客活动的细节,但它也引出了一些关于互联网脆弱性的基本问题。世界各地企业的首席信息官、首席信息官和安全团队都要接受不同程度的安全审计、监督和问责。

发生这次事故的原因分析

1. 域注册商

ICANN(互联网名称与数字地址分配机构,是一个非营利性的国际组织)对网路域名的申请不够尽责,很少能做到积极的去监督。研究人员认为,像GalComm这样的注册服务商可以像网络武器经销商一样有效地运作,从而提供了一个平台,各种网络攻击者可以通过该平台提供恶意站点,工具和扩展,而不会受到任何惩罚。

2. 新的攻击形式的出现

浏览器已经取代Windows、MacOS等成为新的操作系统,关键和流行的应用程序,例如Microsoft 365,Google,Salesforce,Workday,Facebook,LinkedIn和Zoom都在浏览器中运行。通过恶意浏览器扩展可以将这些应用程序全部作为作为目标,这类似于新型的rootkit攻击攻击,使攻击者几乎不受限制地访问我们的业务和个人生活。

3. 失败的安全防御

这些活动已经进行了多年,而与此同时用户也已经部署了很多安全解决方案。但事实证明一点用也没有,研究表明,攻击者已经可以逃避检测,在本文的示例中,TTP似乎已在许多传统的安全方法(例如,安全策略)中失效。

这一事件凸显出科技企业在浏览器安全方面的失败,而浏览器被广泛使用在电子邮件、支付以及其他敏感性功能中。

是谁发起了这次攻击

Awake Security表示,由于开发者向Google提供了虚假联系信息,所以目前还不清楚是什么人在背后努力传播这些恶意软件。

在被研究人员提醒后,Google已经从Chrome Web Store中移除了70多个恶意扩展程序。谷歌发言人斯科特·韦斯托弗(Scott Westover)表示:

当我们接到了一些扩展程序违背了相关政策时,我们第一时间采取了行动进行了删除,并将这些恶意软件当作培训材料用来改进公司的自动和人工分析水平。

目前谷歌拒绝讨论新间谍软件与此前出现的恶意软件有何区别,也拒绝透露该软件的影响范围,以及他们为何没有主动删除该软件。根据分析,恶意扩展程序并不是没有出现过,之前并不会造成危害,只会弹出广告。而现在的恶意扩展程序已经越来越危险,甚至会监控用户的位置和个人隐私信息。

来自2018年的一项研究发现,提交给Chrome应用商店的10个扩展程序中就有1个有恶意软件。

本文内容不用于商业目的,如涉及知识产权问题,请权利人联系博为峰小编(021-64471599-8017),我们将立即处理。