2月20日,CNVD(国家信息安全漏洞共享平台)公告知名Web应用服务器Apache Tomcat被爆存在文件包含漏洞,攻击者可在受影响的Apache Tomcat服务器上非法读取Web目录文件,甚至进一步执行任意代码,威胁信息安全,该漏洞将波及全球约8万台服务器。

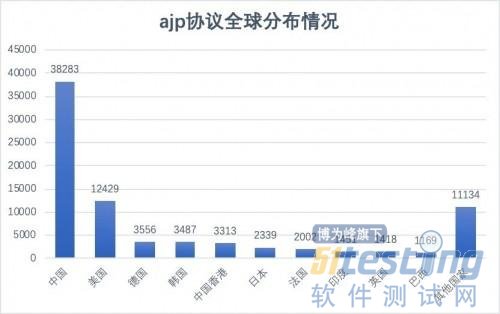

Apache Tomcat 是一个免费的开源 Web 应用服务器,在中小型企业和个人开发用户中广泛应用。 由于Tomcat默认开启的AJP服务(8009端口)存在一处文件包含缺陷,攻击者可构造恶意的请求包进行文件包含操作,进而读取受影响Tomcat服务器上的Web目录文件。据了解,Apache Tomcat 6、 Apache Tomcat 7 < 7.0.100、Apache Tomcat 8 < 8.5.51、Apache Tomcat 9 < 9.0.31等版本都将受到该漏洞影响。根据腾讯安全网络资产风险检测系统(腾讯御知)提供的最新数据,当前采用AJP协议的国内IP数量为38283个,全网共80781个。企业网管可采用腾讯安全网络资产风险检测系统全面检测企业网络资产是否受该漏洞影响。

鉴于该漏洞影响范围大,潜在危害程度高,焦作网警建议采取以下修复措施:

一、Apache官方已发布修复漏洞的新版本:Apache Tomcat 7.0.100、Apache Tomcat 8.5.51及 Apache Tomcat 9.0.31。

二、对于暂不能升级、未使用AJP协议的用户,建议直接关闭AJPConnector,或将其监听地址改为仅监听本机localhost。

三对、于使用了AJP协议的用户,专家建议在升级的基础上为AJP Connector配置secret来设置AJP协议的认证凭证;如无法立即升级,建议为AJPConnector配置requiredSecret来设置AJP协议认证凭证。

上文内容不用于商业目的,如涉及知识产权问题,请权利人联系博为峰小编(021-64471599-8017),我们将立即处理。