微软称,这是一场针对欧洲地区的主动电子邮件恶意软件运动,散布了带有CVE-2017-11882漏洞的RTF文件,该漏洞允许攻击者自动运行恶意代码而不需要用户交互。

CVE-2017-11882漏洞允许创建RTF和Word文档,一旦打开就自动执行命令。这一漏洞在2017年得到了修补,但微软表示,他们在过去几周再度看到使用此类漏洞的攻击有所增加。

根据微软的说法,当附件打开时,它将“执行不同类型的多个脚本(VBScript、PowerShell、PHP等)来下载有效负载。”

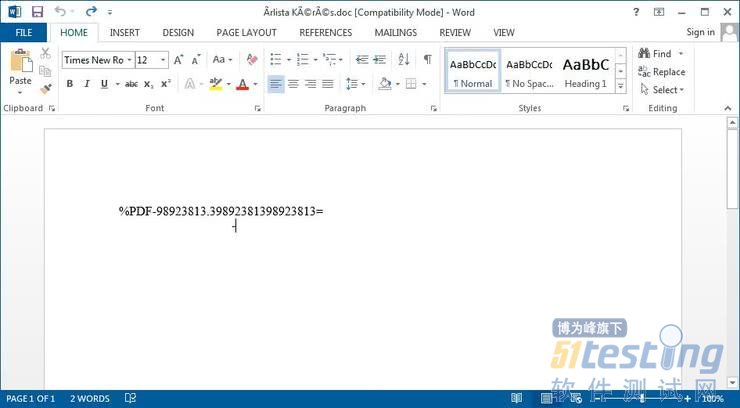

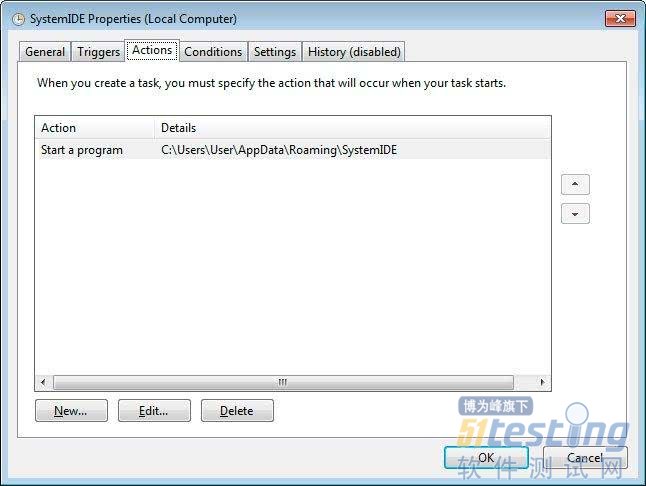

“当我们测试其中一个示例文档时,在打开该文档时,它立即开始执行从Pastebin下载的脚本,该脚本执行PowerShell命令。然后,这个PowerShell命令将下载一个base64编码的文件,并将其保存到%temp%\bakdraw.exe。然后将bakdraw.exe的副本复制到 %UserProfile% \ AppData \ Roaming \ SystemIDE 中,并将配置一个名为 SystemIDE 的调度任务来启动可执行文件并添加持久性。

微软声明此可执行文件是一个后门,当前配置为连接到一个不再可访问的恶意域。这意味着即使计算机被感染,后门也不能与其命令和控制服务器通信来接收命令。不过,这个有效负载可以很容易地切换为工作负载,因此微软建议所有 Windows 用户尽快为这个漏洞安装安全更新。

值得一提的是,FireEye最近还发现了CVE-2017-11882漏洞,该漏洞可被用于针对中亚的一场攻击行动,并安装了一个名为HawkBall的新后门。目前尚不清楚两起活动是否有关联。

上文内容不用于商业目的,如涉及知识产权问题,请权利人联系博为峰小编(021-64471599-8017),我们将立即处理。