前几日,网络上曝出小米薄荷浏览器存在URL欺骗漏洞,攻击者可把恶意链接伪装成权威网站的URL,对受害者进行钓鱼攻击。小米公司在收到报告后迅速发布了安全补丁,修复了这一漏洞。但近期,又有人曝出该安全补丁不够严谨,轻易就可绕过。

URl欺骗漏洞(CVE-2019-10875)

据外媒报道,小米薄荷浏览器为了提升用户体验,在当你打开某个网络链接时,若链接类似于https://www.google.com/?q=www.domain.com时,则网址栏就只会显示www.domain.com,也就是只显示?q=后面的字段。因此,一旦攻击者构造https://www.evil.com/?q=www.google.com这类的链接进行钓鱼攻击,受害者则只会在网址栏看到www.google.com,相信任何人都不会怀疑谷歌是钓鱼网站。

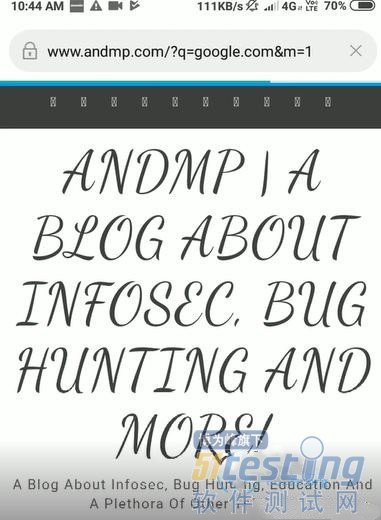

当攻击者输入https://www.andmp.com/?q=www.google.com时

跳转成功后,可看到地址栏显示www.google.com,但页面其实是www.andmp.com的内容

这种URl欺骗漏洞攻击者利用起来毫无难度,仅仅只需要编造一个简单的恶意链接。最后小米给发现者奖励了198美元赏金(Mi浏览器和Mint国际版浏览器)。

修复绕过

而在近期,国外安全研究人员表示,经过简单的的模糊测试,发现小米Mint浏览器的安全补丁存在严重的问题,只需要简单添加几个字母,就可绕过。

修复前可生效的PoC:

| http://phishing-site.com/?q=google.com |

修复后可生效的PoC:

| http://google.com.phishing-site.com/?q=google.com |

只要在钓鱼网址的前面贴上google.com,就又可以达到欺骗的效果。发现者表示,小米内部的研发人员应该只是通过简单的正则表达式对网址进行安全检查,但由于正则表达式不够严谨,攻击者可轻松绕过。

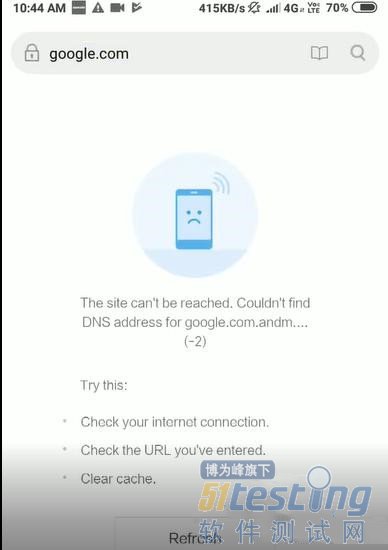

修复后以前的PoC已无欺骗作用:

但新的PoC的地址栏依然是google.com:

上文内容不用于商业目的,如涉及知识产权问题,请权利人联系博为峰小编(021-64471599-8017),我们将立即处理。