在2月18日,Google Project Zero的安全专家公开披露的由于堆的越界读取缺陷所引起的四个Java RE漏洞的详细信息。Project Zero的安全专家把它们标记为1779,1780,1781和1782,并把它们评为“中等严重”。

Google Project Zero于2月12日向Oracle报告了这一漏洞,然后它决定公开这些漏洞的技术细节,此前甲骨文表示只会在未来的Java版本中解决这些漏洞。Oracle表示:“这些漏洞并不能帮助攻击者直接控制用户系统”。而在3月中旬,Oracle宣布并决定在未来的Java RE中修补它们。

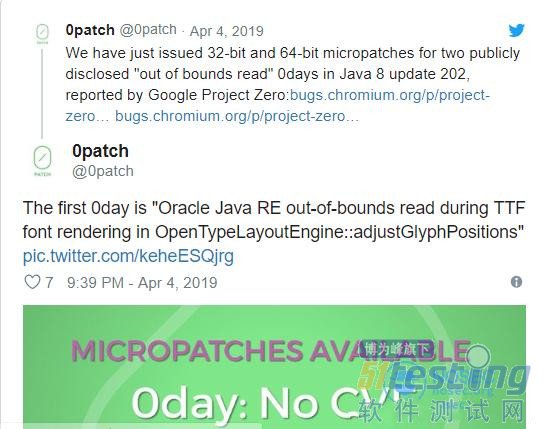

而在最近,ACROS Security的0patch宣布推出自己的补丁,用于解决Google Project Zero发现的两个漏洞,Java用户可以免费获得这些漏洞的补丁。

这些安全补丁会在检测到越界访问时阻止java.exe的执行。

0patch发布的推文表示:“这两个漏洞都是用类似的方式进行临时修复:当检测到越界访问时,就会终止java.exe的执行,并报告“漏洞被阻止”。我们觉得尝试过滤恶意输入风险太大,攻击者可能能轻易绕过。”

这些补丁仅适用于Java 8 update 202。

“请注意,这些补丁仅适用于Java 8 update 202,这是一个“PSU”(“补丁集更新”,请参阅),因为漏洞发现者Project Zero的@j00ru正是在这个版本上做的漏洞挖掘。”

当然,专家们一致认为,这些漏洞不会给Java RE的用户带来严重的安全风险。

Oralce计划在4月16日发布下一代CPU,让我们看看它是否会发布针对这些漏洞的补丁。

上文内容不用于商业目的,如涉及知识产权问题,请权利人联系博为峰小编(021-64471599-8017),我们将立即处理。