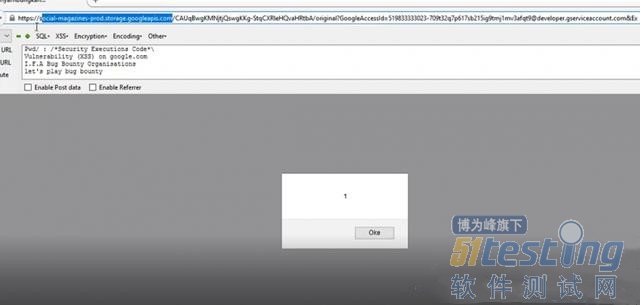

谷歌旗下网站的XSS

该漏洞主要是因为谷歌网站的producer端点允许上传包含HTML代码的文件,造成存储型XSS攻击。

目标URL: https://www.google.com/producer

原因: 文件上传导致的XSS漏洞

危害等级: 高

步骤如下:

进入https://www.google.com/producer,进行注册和登入。

选择Create new design,然后随便选择一个包含Logo或photo collage的选项。

进入Uploads,点击Upload your own image

上传特制的html文件,其中包含XSS的payload,例如“> <img src = x onerror = prompt (document.domain)>。

演示视频如下,所上传的“视频”最终会显出XSS的弹框。

https://www.facebook.com/sec.bugbounty/videos/396393814457528/

由于谷歌没有限制上传文件的格式,导致整个XSS整个端点到处都是。

最终谷歌给予了1300美元的奖励。

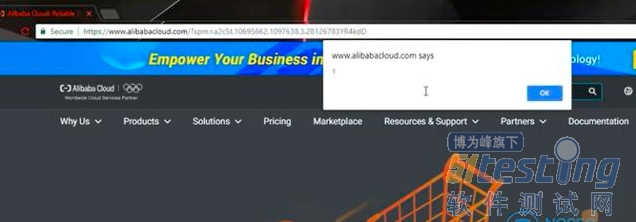

阿里云的XSS

该漏洞主要是因为阿里云网站对搜索框内容的处理导致的。

目标URL: https://www.alibabacloud.com/s?k=

原因: 搜索框内容过滤不严

危害等级: 低

步骤如下:

进入https://www.alibabacloud.com,对搜索功能进行测试。

往搜索框填入"><h1/onmouseover='\u0061lert(123)'>%00,点击搜索。

然后页面返回首页,最后用onmouseover触发XSS弹框。

演示视频如下:

https://www.facebook.com/benteve.sec.5/videos/116044242897061/

目前阿里云还没有回复。

上文内容不用于商业目的,如涉及知识产权问题,请权利人联系博为峰小编(021-64471599-8017),我们将立即处理。