Metasploit 就是一个漏洞框架。它的全称叫做 The Metasploit Framework,简称叫做 MSF。Metasploit 作为全球最受欢迎的工具,不仅仅是因为它的方便性和强大性,更重要的是它的框架。它允许使用者开发自己的漏洞脚本,从而进行测试。

几乎任何公开通用漏洞都会被添加到 Metasploit 的武器库里,所以用好 Metasploit 是渗透致胜的关键。

本场 Chat 分享内容如下:

Metasploit 各部分模块;

用 Metasploit 进行渗透测试的常规步骤;

后渗透测试阶段。

会有 CVE 漏洞配合演示。

Metasploit Framework

Metasploit Framework,这是一个渗透测试的框架,但不是一个直接的渗透测试攻击软件,下面简称为 MSF。

之所有叫框架,因为它本身包含了很多漏洞攻击模块,由一群人在进行维护和更新,更有趣的是几乎每个 CVE 等漏洞,都会添加进 MSF 里,有人称之为是“可以黑掉整个宇宙”的渗透测试框架。

安装 Metasploit 环境

他们的官网是:http://metasploit.com/

Metasploit 的常用术语:

渗透攻击(Exploit):指由攻击者或渗透测试者利用一个系统、应用或服务中的安全漏洞,所进行的攻击行为。

攻击载荷(Payload):是我们的期望目标系统在被渗透攻击之后去执行的代码。

Shellcode:是在渗透攻击是作为攻击载荷运行的一组机器指令,通常用汇编语言编写。

模块(Module):指 Metasploit 框架中所使用的一段软件代码组件,可用于发起渗透攻击或执行某些辅助攻击动作。

监听器(Listener):是 Metasploit 中用来等待网络连接的组件。

MSF 这东西,涉及的内容太多,一篇文章也讲不清楚,我简略写写。

用 Metasploit 进行渗透测试的常规步骤

在 MSF 中,扫描目标主机。具体操作步骤如下所示:

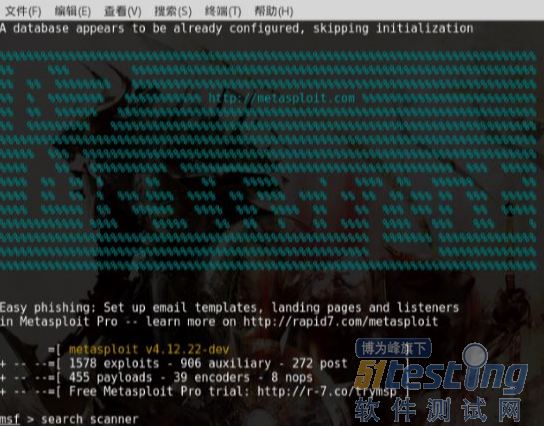

(1)启动 MSF 终端,执行命令如下所示:

| root@kali:~# msfconsole |

(2)查看模块

使用命令 show payloads 查看所有 payloads。

(3)使用模块

这里拿 MS08-067 来做个示范。

| msf > search MS08-067 //搜索模块信息 |

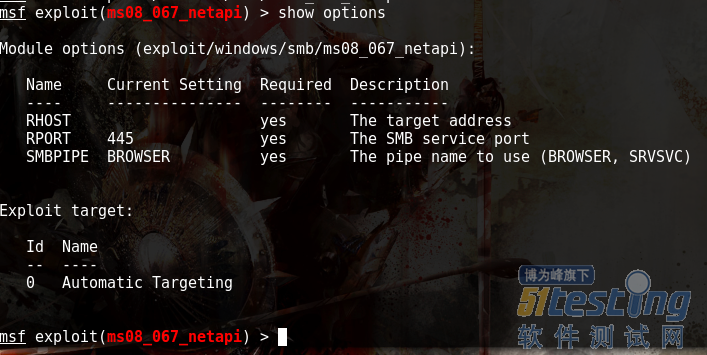

(4)配置模块

采用 exploit/windows/smb/ms08_067_netapi

(5)漏洞利用

图中设置的 IP 都是随便输的,只是做个演示功能使用。

后渗透测试阶段

关于后渗透测试,指的是权限维持和内网渗透这相关的部分,因为要扩大你的渗透测试范围,而 MSF 在后渗透测试阶段往往是神器。

一个 MSF 的玩法很多,关于 MSF 想体验更多的同学可以去弄一些靶机来进行交互学习,我的另外一篇文章也使用过 MSF 进行 CVE 复现,这里不再过多阐述。

上文内容不用于商业目的,如涉及知识产权问题,请权利人联系博为峰小编(021-64471599-8017),我们将立即处理。