ЎЎЎЎКІГґКЗAWVS

ЎЎЎЎAcunetixWebVulnerabilityScannerЈЁјтіЖAWVSЈ©КЗТ»їоЦЄГыµДНшВзВ©¶ґЙЁГ蹤ѕЯЈ¬ЛьНЁ№эНшВзЕАіжІвКФДгµДНшХѕ°ІИ«Ј¬јмІвБчРР°ІИ«В©¶ґЈ¬ПЦТСёьРВµЅ10ЎЈЈЁПВГжУГµДКЗAWVS9Ј©

ЎЎЎЎAWVSУГ·Ё±ИЅПјтµҐЈ¬ПИ¶Ф№¤ѕЯТ»ёцТ»ёцАґЛµГчЈє

ЎЎЎЎ№¤ѕЯ

ЎЎЎЎSiteCrawler

ЎЎЎЎµг»чStart¶ФЛщКдИлµДURLЅшРРЕАИЎЈ¬µ«КЗУРµДТіГжРиТЄµЗВјЈ¬І»µЗВјУРР©ОДјюЕАІ»µЅЈ¬ѕНїЙТФСЎФсїЙТФµЗВјµДloginsequenceЅшРРµЗВјЈЁloginsequenceФЪґ¦ApplicationSettingsґ¦ПкПёЛµГчЈ©,ЕАНшЅб№ыїЙТФ±ЈґжОЄcwlОДјюЈ¬ТФ±гєуРшХѕµгЙЁГиК№УГЎЈ

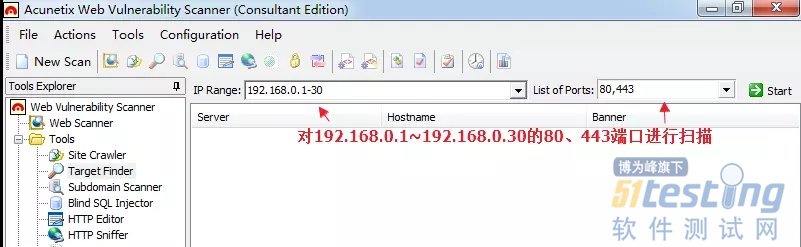

ЎЎЎЎTargetFinder

ЎЎЎЎїЙТФЦё¶ЁIPµШЦ·¶ОЅшРР¶ЛїЪЙЁГиЈЁАаЛЖУЪNmapЈ©Ј¬їЙТФУГУлРЕПўКХјЇЎЈ

ЎЎЎЎЅшРРБЛ¶ЛїЪЙЁГиєу»бЅшРР·юОс·ўПЦЈ¬µГµЅ¶ЛїЪЙП¶ФУ¦µД·юОсЎЈ

ЎЎЎЎSubdomainScanner

ЎЎЎЎУГDNSЅшРРУтГыЅвОцЈ¬ХТУтГыПВµДЧУУтј°ЖдЦч»ъГыЈЁУГУЪРЕПўКХјЇЈ©ЎЈ

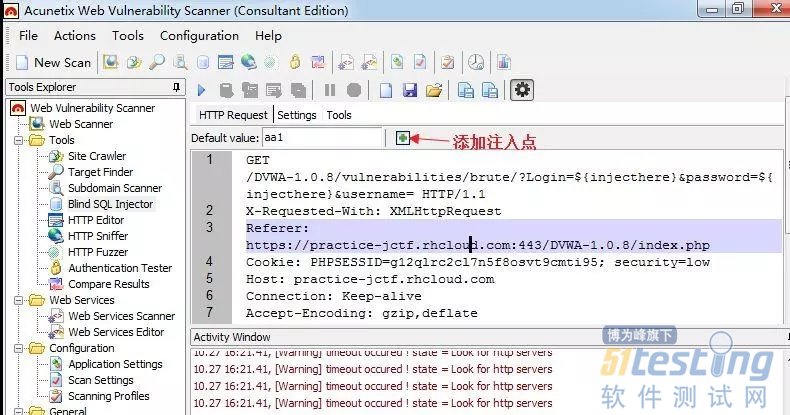

ЎЎЎЎBlindSQLInjector

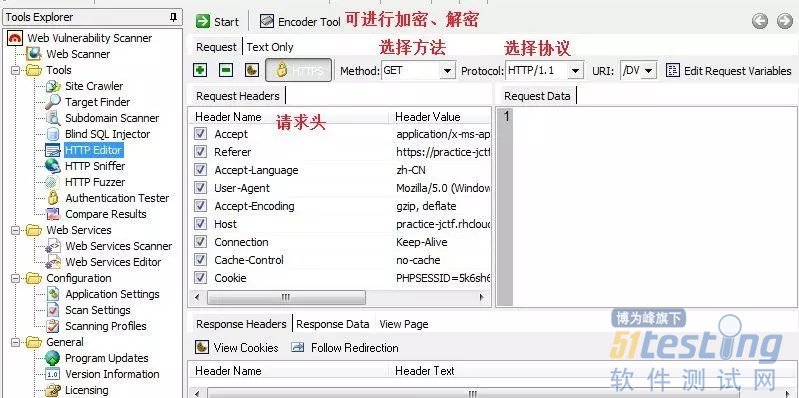

ЎЎЎЎHTTPEditor

ЎЎЎЎєНBPrepeaterАаЛЖЈ¬їЙТФЅшРРКЦ¶ЇВ©¶ґНЪѕтМЅІвЎЈ

ЎЎЎЎEnocodertoolЦРїЙТФЅшРРёчЦЦјУГЬЅвГЬЎЈ

ЎЎЎЎHTTPSniffer

ЎЎЎЎєНBPproxyАаЛЖЈ¬КЧПИТЄЙиЦГґъАн(ApplicationSettings->HTTPSniffer)Ј¬ЅШИЎКэѕЭ°ьЈ¬РЮёДКэѕЭ°ьМбЅ»»тХЯ¶ЄЖъЎЈ

ЎЎЎЎАыУГґъАн№¦ДЬЅшРРКЦ¶ЇЕАНшЈЁ±ЈґжОЄslgОДјюЈ¬ФЪSiteCrawlerТіГжµг»чBuildstructurefromHTTPsnifferlogЈ©Ј¬µГµЅЧФ¶ЇЕАНшЕАИЎІ»µЅµДОДјюЎЈ

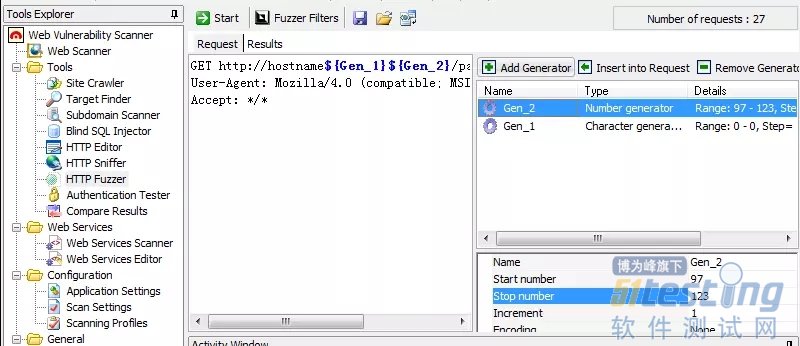

ЎЎЎЎHTTPFuzzer

ЎЎЎЎАаЛЖУЪBPintruderЈ¬ЅшРР±©Б¦ЖЖЅвЈ¬µг»ч+СЎФсАаРНЈ¬µг»чinsertІеИлЎЈ

ЎЎЎЎЧўТвЈєІеИлЧЦДёµДК±єтСЎИЎЧЦДёµД·¶О§МоРґµДКЗЧЦДё¶ФУ¦µДASCIIВлЎЈ

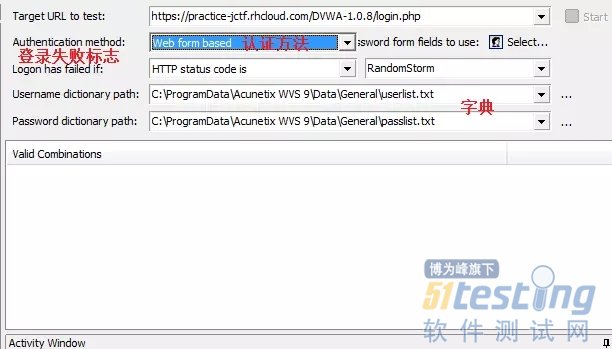

ЎЎЎЎAuthenticationTester

ЎЎЎЎИПЦ¤ІвКФЈ¬УГУЪіўКФЖЖЅвЖЖЅвХЛ»§ГЬВлЎЈ

ЎЎЎЎ»щУЪ±нµҐµДИПЦ¤·Ѕ·ЁТЄµг»чSelectСЎФс±нµҐµДДДТ»Ії·ЦКЗУГ»§ГыЈ¬ДЗТ»Ії·ЦКЗГЬВлЎЈ

ЎЎЎЎCompareResults

ЎЎЎЎїЙТФУГІ»Н¬УГ»§µЗВјєуЅб№ыЅшРР±ИЅПЈ¬єНBPCompareАаЛЖЎЈ

ЎЎЎЎConfiguration

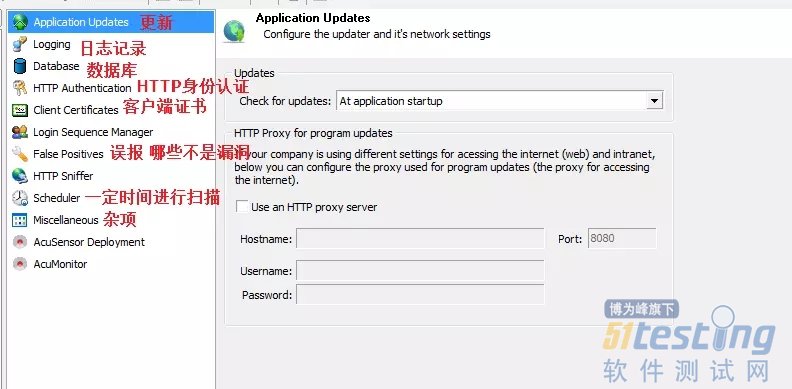

ЎЎЎЎApplicationSettings

ЎЎЎЎіМРт±ѕЙнµДЙиЦГЈє

ЎЎЎЎClientCertificationsЈє

ЎЎЎЎУРР©WebApplicationРиТЄїН»§¶ЛЦ¤КйІЕДЬЅшРРЙЁГиЎЈ

ЎЎЎЎLoginSequenceMangerЈє

ЎЎЎЎАаЛЖУЪ°СµЗВЅ№эіМЅшРРВјПсЈ¬ПВГжЅшРРЦЖЧчLoginSequenceЈє

ЎЎЎЎ1ЎўКЧПИКдИлТ»ёцТЄЅшРРµЗВјµДURLЈ¬µг»чNextЈ»

ЎЎЎЎ2ЎўАаЛЖУЪК№УГдЇААЖчЈ¬КдИлУГ»§ГыєНГЬВлЈє

ЎЎЎЎ3Ўўµг»чµЗВј№эіМЦРµДПЮЦЖЈЁИзНЛіцБґЅУіЈРиТЄПЮЦЖЈ©Ј»

ЎЎЎЎ4ЎўКдИлСйЦ¤µЗВјіЙ№¦»тК§°ЬµД±кЦѕЈ»

ЎЎЎЎ5ЎўReview

ЎЎЎЎЈЁAVWSХѕµгЙЁГиЦРїЙТФСЎФсloginsequenceЎўФЪSiteCrawlingґ¦ТІїЙТФСЎФсloginsequenceЈ©ЎЈ

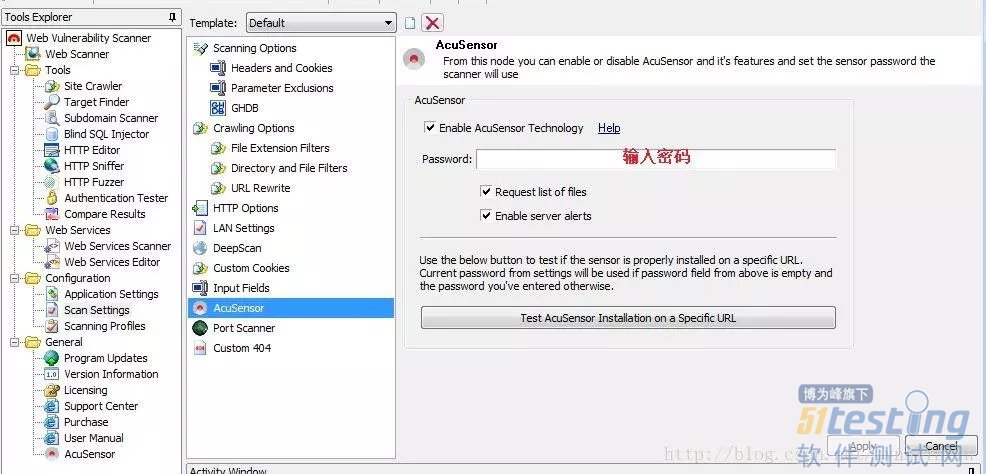

ЎЎЎЎAcuSensorDeploymentЈє

ЎЎЎЎТЄФЪ·юОсЖч¶ЛІјЦГangentЅшРРЙЁГиµДТ»ЦЦ¶АМШµДЙЁГи·ЅКЅЎЈ

ЎЎЎЎAcuSensorDeploymentЦёГчИзєОІїКрangentµЅ·юОс¶ЛЎЈ

ЎЎЎЎµг»чЙъіЙAcuSensorєуїЙТФЅ«¶ФУ¦µДОДјю·ЕЦГµЅ·юОсЖчЈ¬·ЕЦГµЅ·юОсЖчєуТЄёьёДОДјюµДКфЦчєНКфЧйЈє

ЎЎЎЎРЮёД.htaccess»тphp.iniК№µГagentФЪ·юОсЖчЙПІїКрЙъР§Ј¬ХвАпёДphp.iniµДauto_prepend_fileОЄЙПКцОДјюВ·ѕ¶Јє

ЎЎЎЎphp_valueauto_prepend_fileЎ®[pathtoacu_phpaspect.phpfile]ЎЇ

ЎЎЎЎ±ЈґжРЮёДєуРиТЄЦШЖфapache·юОсЎЈ

ЎЎЎЎНЁ№эawvsЧчОЄїН»§¶ЛБ¬ЅУagentЈє

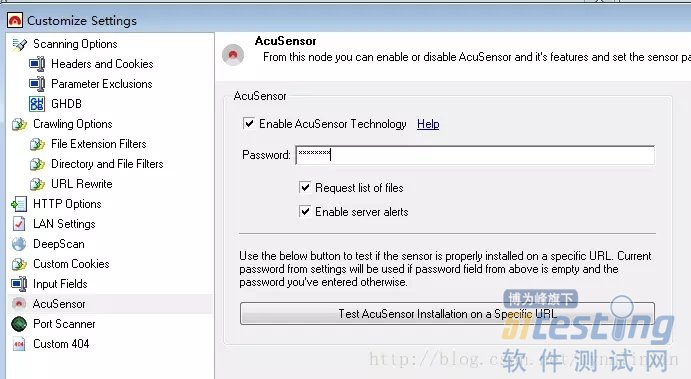

ЎЎЎЎІвКФAcuSensorКдИлpasswordЈє

ЎЎЎЎКдИлurlЈє

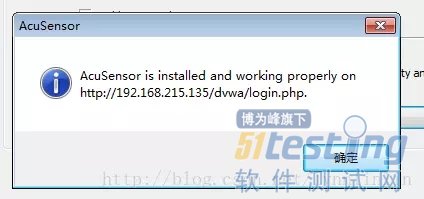

ЎЎЎЎЕдЦГіЙ№¦К±УРИзПВПмУ¦Јє

ЎЎЎЎѕНїЙТФФЪЙЁГиµДК±єтК№УГЈє

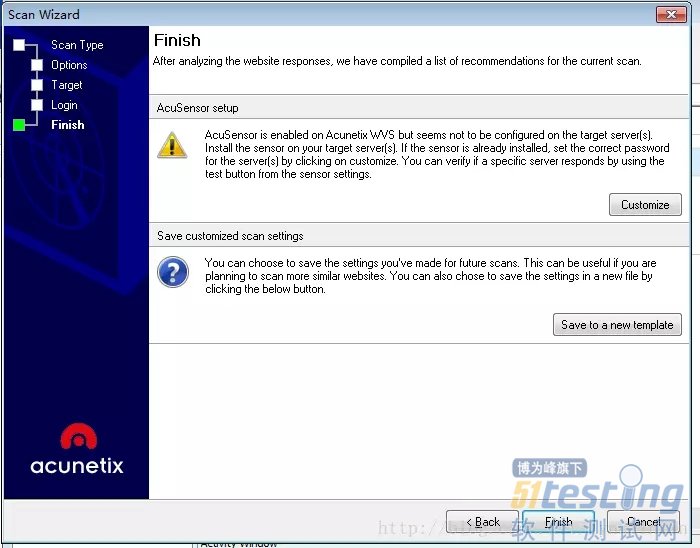

ЎЎЎЎµг»чNewScanЈ¬ФЪAcuSensorSetupґ¦ЙиЦГЈє

ЎЎЎЎСЎФсєГєуФЩЅшРРµДЙЁГиѕНКЗАыУГAcuSensorµДТ»ЦЦ»ТєРµД·ЅКЅЅшРРЙЁГиЎЈ

ЎЎЎЎScanSettings

ЎЎЎЎGooglehackingdatabase»щУЪЛСЛчТэЗжµДРЕПўКХјЇЈє№ИёиєЪїНКэѕЭївЈ¬µ«РиТЄЙиЦГґъАнЈЁLANSettingsЈ©ЎЈ

ЎЎЎЎWebservices

ЎЎЎЎAWVS¶ФWebServiceТІїЙТФЅшРРЙЁГиЎЈ

ЎЎЎЎ¶ФУЪAWVSЧоіЈУГµДУ¦ёГѕНКЗХѕµгЙЁГиБЛЎЈ

ЎЎЎЎХѕµгЙЁГи

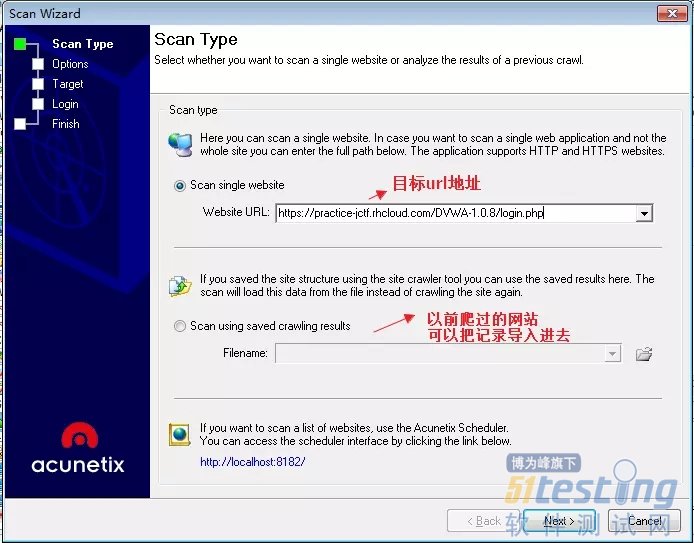

ЎЎЎЎ1Ўўµг»чNewScanЈ»

ЎЎЎЎИзЙПКцSiteCrawler±ЈґжµДcwlОДјюїЙТФУГФЪХвАпЎЈ

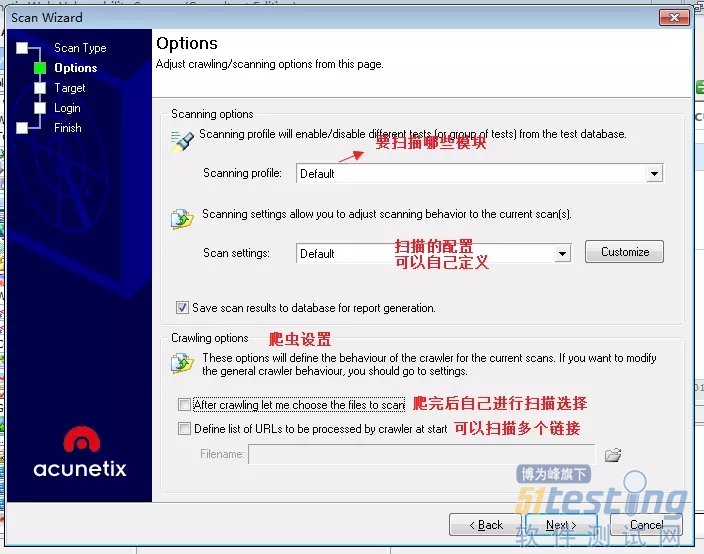

ЎЎЎЎ2Ўўµг»чЙЁГиЕдЦГѕНКЗScanSettingТіГжЈ»

ЎЎЎЎ3Ўў·ўПЦДї±к·юОсЖч»щ±ѕРЕПўЈ»

ЎЎЎЎ4ЎўКЗ·сРиТЄµЗВјЈ¬їЙТФК№УГloginsequenceЈ»

ЎЎЎЎ5ЎўfinishЈ¬ЙЁГиЅб№ыїЙТФ±ЈґжОЄwvsОДјюЈ¬»№ДЬ°СЅб№ыЦЖЧчіЙ±Ё±нЎЈ

ЎЎЎЎЙЁГиµДЅб№ыДЬїґµЅ·ўПЦВ©¶ґЛщУГµДpayloadЈ¬¶ФУ¦µДHTTPН·РЕПўЎўHTMLЎўїЙ·ўЛНµЅHTTPEditorЦРµИЎЎ

ЎЎЎЎAWVS»щ±ѕУГ·ЁґуёЕѕНКЗХвСщБЛ~

ЙПОДДЪИЭІ»УГУЪЙМТµДїµДЈ¬ИзЙжј°ЦЄК¶ІъИЁОКМвЈ¬ЗлИЁАыИЛБЄПµІ©ОЄ·еРЎ±а(021-64471599-8017)Ј¬ОТГЗЅ«Бўјґґ¦АнЎЈ