ЁЁЁЁЮвУЧПЩвдПДГібщжЄвЊЧѓдкЧрЩЋКсЬѕжаЃЌЖјФПБъЮФзждкЯТУцЕФЗНПщжаЃЌетЪЧСНИіВЛЭЌЕФElementЃЌЖјДђТыЦНЬЈЕФвЊЧѓЪЧИјЫћвЛеХЭъећЕФЭМЦЌЃЌетИіЕБЪБЮвЯыЖМУЛЯыЃЌСЂМДОіЖЈЪЙгУseleniumНиЭМЕФЗНЪННЋКсЬѕКЭЗНПщЗжБ№БЃДцЯТРДЃЌШЛКѓЭЈЙ§ДњТыНЋЦфЦДНгЮЊвЛеХЭМЦЌ,зюКѓНЋвЛећеХЭМЬсНЛИјДђТыЦНЬЈЁЃШчЯТ

ЁЁЁЁШЛКѓЦНЬЈЛсЗЕЛиИјФувЛИізјБъШч(x,y)ЃЌИеИеЬсЕНСЫЗНПщЭМЫћЪЧЕЅЖРЕФвЛИіElementЃЌЫљвдФПБъyЛЙвЊМѕШЅКсЬѕЕФИпЖШМД(x,y-34),етИіЪБКђФувдЮЊИуЖЈСЫЃПNoNoNo!ЭЈЙ§фЏРРЦїЕФЖЈЮЛдЊЫиЃЌПЩвдПДЕН

ЁЁЁЁЗНПщЫљдкЕФElemnt гаИібљЪНmargin-leftЃЌЫљвдЮвУЧЛЙвЊМѕШЅетИіжЕЃЌМДзюжеЕФзюБъЮЊ(x + 2, y - 34)ЮЊЪВУДЪЧ2ЖјВЛЪЧ10ЃЌетИіЪЧвђЮЊЮвГЂЪдСЫКмЖрДЮЃЌЗЂЯж2ВХПЩвдЁЃЁЃЁЃ

ЁЁЁЁКУСЫНгЯТРДОЭЪЧИљОнзјБъШЅЕуЛїЃЌвЊгУЕНетИіЗНЗЈЃК

ЁЁЁЁActions action = new Actions(driver);

ЁЁЁЁaction.moveToElement(bodyImgEle, x + 2, y - 34).click().perform();

ЁЁЁЁетРязЂвтЯТЃЌmoveToElementЪЧвдelementЕФзѓЩЯНЧЮЊдЕуЃЌЭљгвЪЧXЃЌЭљЯТЪЧY

ЁЁЁЁЪ§зжбщжЄТы

ЁЁЁЁ(УЛгаНиЭМЃЌжЛгаДњТыНиЕФЭМ)

ЁЁЁЁетбљЕФОЭКмЦеЭЈСЫЃЌЮвУЧвРШЛНЛИјДђТыЦНЬЈЃЌЭЈЙ§ЪЙгУЗЕЛиЕФЁАMV9CЁБРДЭЈЙ§ДЫбщжЄЁЃ

ЁЁЁЁвьГЃЫЂаТ

ЁЁЁЁ(етИівВУЛгаНиЭМ)ГіЯжетжжЧщПіЮвВТВтЪЧЦѓВщВщМьВтЕНФуетБпЦЕЗБЕФЕЧТМЛђбщжЄЃЌаЮЪНОЭЪЧЛЌЖЏЬѕЩЯГіЯжСЫЁАЫЂаТЁБГЌСДНгЃЌетИіжЛвЊЖЈЮЊЕНЁАЫЂаТЁБElementЃЌЕуЛївЛЯТОЭokЃЌШчЯТ

ЁЁЁЁWebElement err = reloadElement.findElement(By.cssSelector("#dom_id_one > div > span > a"));

ЁЁЁЁerr.click();

ЁЁЁЁзЂвтЃКЕЧТМЕФЙ§ГЬжаУПвЛИібщжЄЖМПЩФмгаЪЇАмЕФЧщПіЃЌЫљвдУПИіДІРэзюКУМгЩЯвЛИібЛЗЃЌжБЕНбщжЄЭЈЙ§дйЬјГібЛЗНјШыЯТвЛВНВйзї

ЁЁЁЁзЅШЁЪ§Он

ЁЁЁЁетРяжиЕуНВЦѓвЕЯъЧщвГ

ЁЁЁЁЖдгкЦѓВщВщРДЫЕжЛвЊЕЧТМетПщИуЖЈСЫЃЌЦфЫћЪ§ОнВЛЪЧЮЪЬтЃЌОЭЪЧМђЕЅЕФЗжЮіЯТУПИіЪ§ОнЕФЧыЧѓЕижЗЃЌШЛКѓгУseleniumФЃФтЧыЧѓОЭааСЫЁЃ

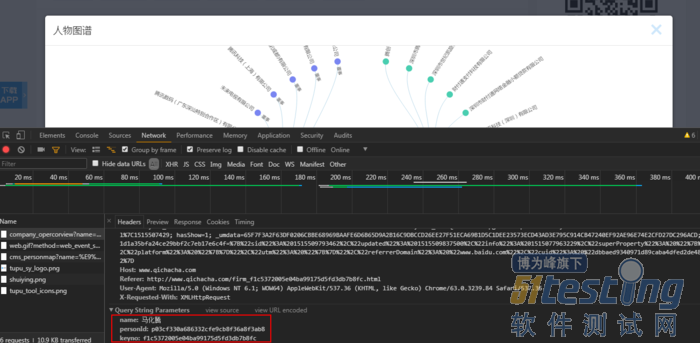

ЁЁЁЁШЫЮяЭМЦз

ЁЁЁЁURL:http://www.qichacha.com/company_opercorview?name=ТэЛЏЬк&personId=p03cf330a686332cfe9cb8f36a8f3ab8&keyno=f1c5372005e04ba99175d5fd3db7b8fc

ЁЁЁЁЭЖзЪЭМЦз

ЁЁЁЁURL:http://www.qichacha.com/company_relation?keyNo=f1c5372005e04ba99175d5fd3db7b8fc&name=ЩюлкЪаЬкбЖМЦЫуЛњЯЕЭГгаЯоЙЋЫО

ЁЁЁЁКмжБЙлЕФОЭФмПДЕНЧыЧѓЕижЗЃЌШЛКѓНЋЗЕЛиЕФJSONзжЗћДЎДІРэвЛЯТЃЌОЭЕУЕНСЫФуЯывЊЕФЪ§Он

ЁЁЁЁетРяВЛзіЬЋЖрЕФзИЪіЁЃ

ЁЁЁЁЬљИіПижЦЬЈЕФЭМ

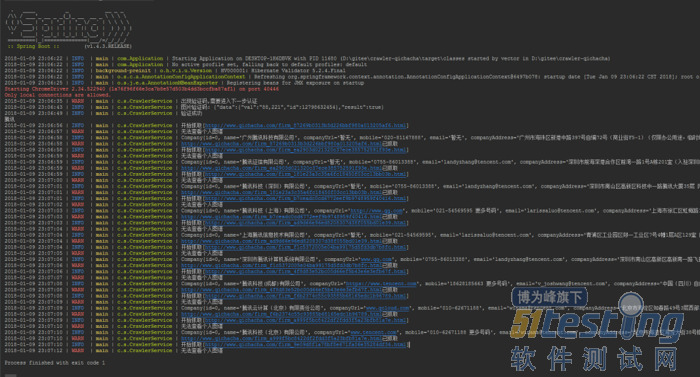

ЁЁЁЁзмНс

ЁЁЁЁзмЕФРДНВЦѓВщВщЕФЭјеОЯрЖдгкЬьблВщЛЙЪЧБШНЯШнвзЭЛЦЦЕФЃЌжЛвЊАбЕЧТМетПщЭъУРДІРэКУЃЌЦфЫћОЭЪЧНтЮіЩЯЕФЮЪЬтСЫЁЃ

ЁЁЁЁЛАЫЕЦѓВщВщВЂУЛгаЖдЗУЮЪIPзіЯожЦДІРэЃЌжЛЪЧШчЙћгУвЛИіеЫКХЗУЮЪДЮЪ§ЬЋЖржЎКѓЃЌжаМфвВЛсГіЯжЛЌПщШЯжЄЃЌЕЋЪЧВЛвЊЕЃаФЃЌФуПЩвдАбЕЧТМФЧПщЕФбщжЄТпМжБНгАсЙ§РДМДПЩЃЌФуИваХЃП

ЩЯЮФФкШнВЛгУгкЩЬвЕФПЕФЃЌШчЩцМАжЊЪЖВњШЈЮЪЬтЃЌЧыШЈРћШЫСЊЯЕВЉЮЊЗхаЁБр(021-64471599-8017)ЃЌЮвУЧНЋСЂМДДІРэЁЃ