测试方法

工具测试

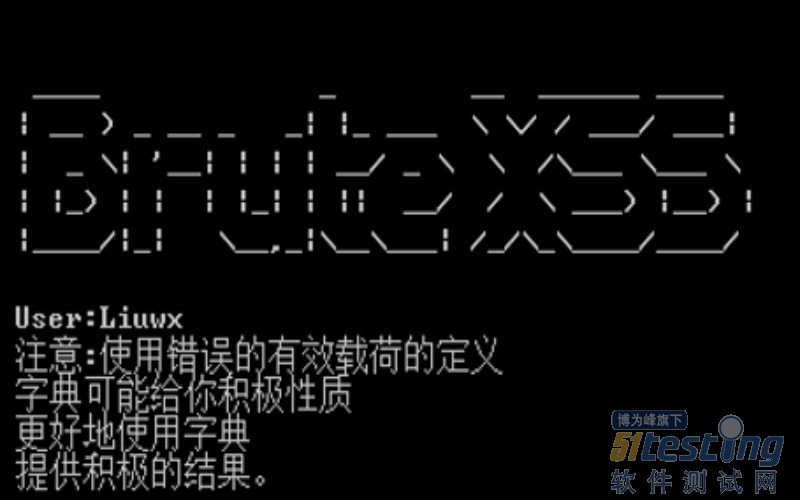

工具方面主要介绍brutexss,工具简单但效果非常好,也可以加入自己累积的测试语句和绕过语句 BruteXSS是一个非常强大和快速的跨站点脚本暴力注入。它用于暴力注入一个参数。该BruteXSS从指定的词库加载多种有效载荷进行注入并且使用指定的载荷和扫描检查这些参数很容易受到XSS漏洞。得益于非常强大的扫描功能。在执行任务时, BruteXSS是非常准确而且极少误报。 BruteXSS支持POST和GET请求,适应现代Web应用程序。 开始界面

选择相应的数据提交方法,并输入测试的链接及相对就的参数

接下来选择测试payload 就可以开始测试了,自动进行测试,并会输出对应漏洞内容;

Payload可以自己去完善是这个工具的一大亮点

在以后的日子中发现了那种绕过的方法是工具中没有的只要把payload加入到列表中就可以了。

手工测试

手工测试是一个复杂的过程,我们要针对页面返回的内容去构造,这个过程我们要用到神器burpsuit了,利用工具,我们来截断数据包进行对比分析吧。 页面的效果是这样的

他的实际内容是这样的

我们手工就是要根据返回的内容去进行修改,如果对方闭合了〈〉或‘‘等符号我们要在里面进行修改,亦或是对方对语句中的某个点进行了限制,我们要进行绕过测试,找到他们禁用的值,这样我们才可以完成整个攻击行为。

危害

由于能够在生成的 Web 页面中注入代码,能想到的威胁有多么严重,就可以有多么严重的威胁。攻击者可以使用 XSS 漏洞窃取 Cookie,劫持帐户,执行 ActiveX,执行 Flash 内容,强迫您下载软件,或者是对硬盘和数据采取操作。

只要您点击了某些 URL,这一切便有可能发生。每天之中,在阅读来自留言板或新闻组的受信任的电子邮件的时侯,您会多少次地单击其中的 URL?

网络钓鱼攻击通常利用 XSS 漏洞来装扮成合法站点。可以看到很多这样的情况,比如您的银行给你发来了一封电子邮件,向您告知对您的帐户进行了一些修改并诱使您点击某些超链接。如果仔细观察这些 URL,它们实际上可能利用了银行网站中存在的漏洞,它们的形式类似于 http://mybank.com/somepage?redirect=<script>alert(‘XSS’)</script>,这里利用了“redirect”参数来执行攻击。

如果您足够狡猾的话,可以将管理员定为攻击目标,您可以发送一封具有如下主题的邮件:“求救!这个网站地址总是出现错误!”在管理员打开该 URL 后,便可以执行许多恶意操作,例如窃取他(或她)的凭证。

好了,现在我们已经理解了它的危害性 -- 危害用户,危害管理员,给公司带来坏的公共形象。