你有一份XSS秘籍待查收!XSS从入门到实战1,2,3,Go!

文章目录

一.XSS概述

二.文件对象模型简介

2.1DOM简介

2.2常用的DOM方法

2.3四个重要的DOM属性

2.4输入一般在哪里

三.DOMbaseXSS

3.1两个典型的DOM过程

3.2需要了解的知识点

3.3典型DOMbaseXSS实例

3.4mxss

3.5容易出现mXSS的场景

四.过滤器绕过

4.1先来几个栗子

4.2过滤器绕过方法

4.3XSS修复建议

五.学习资料

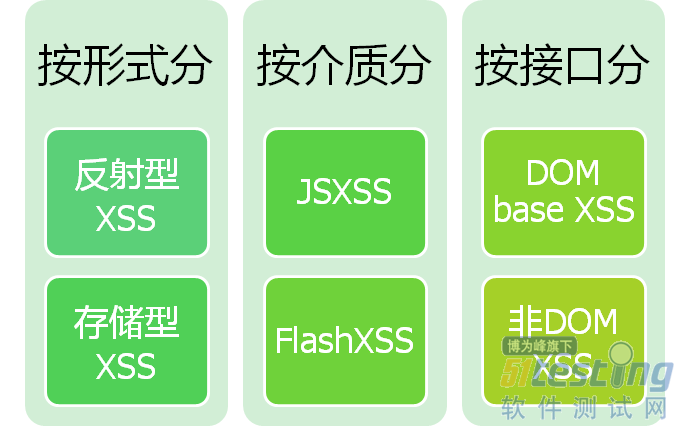

一.XSS概述

注:因此没有反射型XSS、存储型XSS、DOMXSS这种分类,因为分类依据都不同…

XSS的实质其实是HTML代码与Javscript代码的注入。但由于XSS的攻击对象是与客户对等的Browser端,因此常常不被开发者所重视。

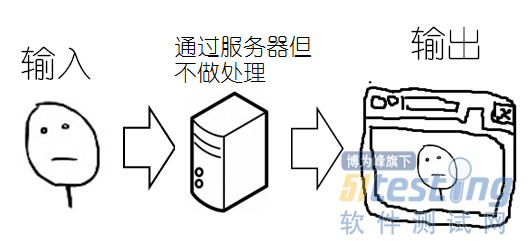

一般意义上的XSS通常可以用简单的方法检测出来:当用户输入中某个参数的全部或其中一部分,原封不动地在源代码里出现时,我们就可以认为这个参数存在XSS漏洞。

我们可以在扫描器的帮助下铲除绝大多数的常规XSS,因为扫描器所擅长的模式识别很容易从HTML代码里找出自己刚刚输入的东西…

直到某一天,出现了一类不会在源代码中回显的XSS…此时我们才意识到,原来XSS并不像想象中的那么简单

二.文件对象模型简介

2.1 DOM简介

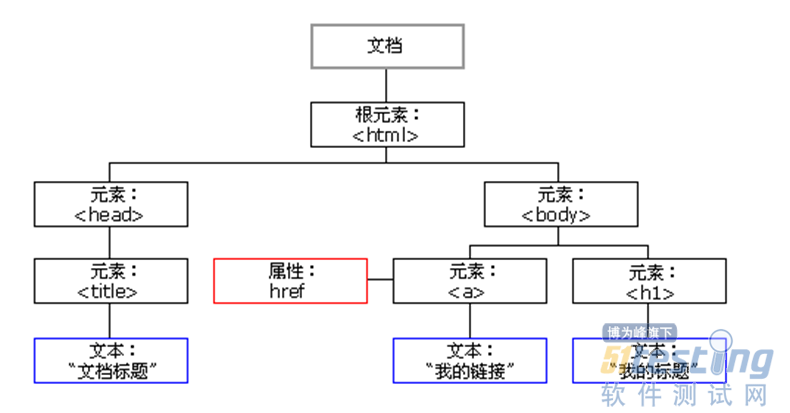

文档对象模型(DocumentObjectModel),即大名鼎鼎的DOM。

DOM可以被认为是一种通过将页面元素以对象的树形方式表现,以便由Javascript组织处理的实现方法。

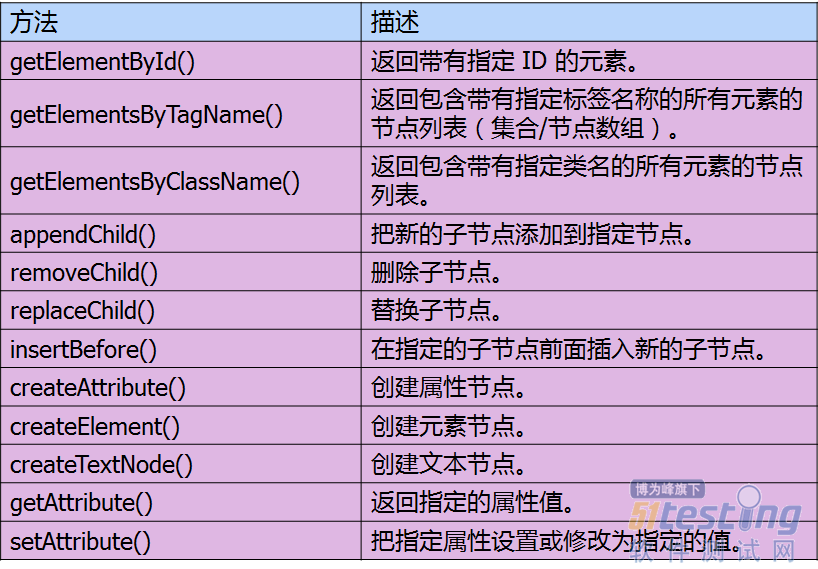

2.2 常用的DOM方法

用户可通过JavaScript(以及其他编程语言)对HTMLDOM进行访问。所有HTML元素被定义为对象,而编程接口则是对象方法和对象属性。