安卓APP测试,少量工作在Android组件等端侧,大部分还是集中在网络通信上。因此测试过程中,网络抓包很重要,一般来说APP会采用HTTP协议,Websocket,Socket协议。其中HTTP协议的最多,Websocket是后起之秀,Socket最少。针对HTTP和Websocket,Burp Suite是进行抓包的不二之选 。

下面记录配置方法,以备忘。

1、准备素材

安卓手机一枚

WIFI上网

Burp Suite一枚

2、手机侧配置

将PC与手机连入同一WIFI网络,查看PC侧IP地址,如IP地址为192.168.1.100

打开手机(以华为Mate截图为例),设置->WLAN,长按已连接,修改网络

配置代理服务器为PC的IP地址,端口8080(随便),连接

3、PC侧配置

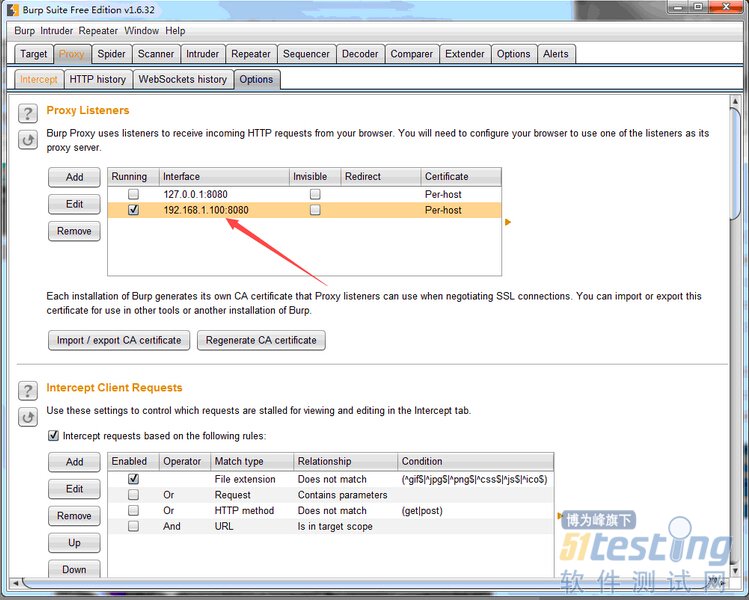

打开Burp Suite,Proxy->Options,设置代理服务器:

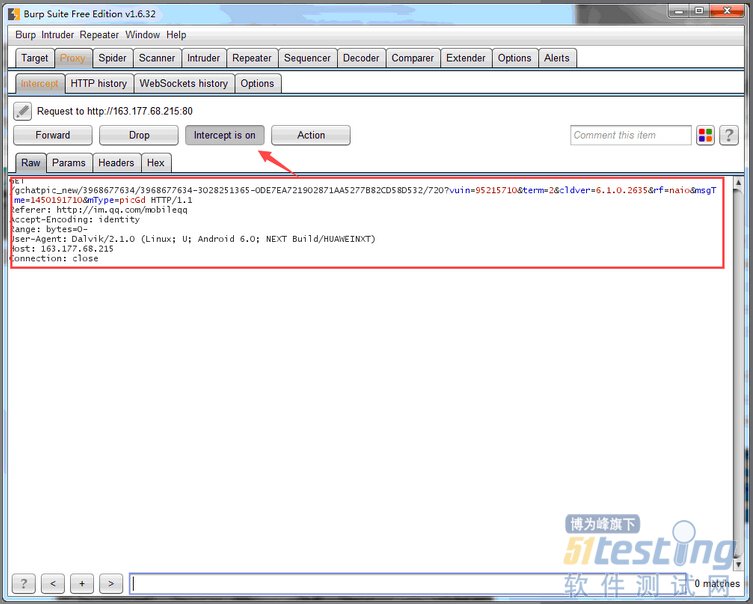

Intercept标签下,设置Intercept is on,现在可以对APP的网络数据进行抓包了,如下:

4、接下来还有个问题,如果想用sqlmap跑一下请求,有没有SQL注入,怎么做?

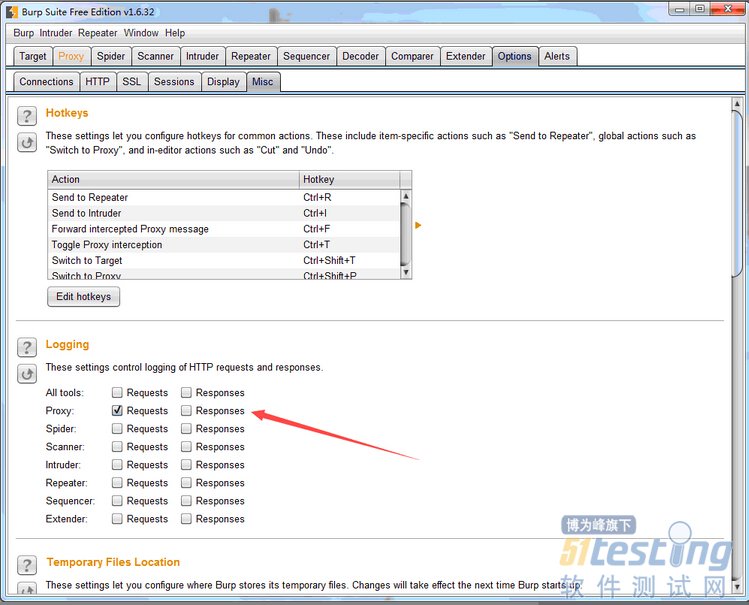

很简单,将每次经Proxy的请求保存到日志,sqlmap使用-l参数指定文件跑。具体设置:

如我们选择了sqlmap.txt文件保存Proxy请求日志。

E:\Android>sqlmap.py -l sqlmap.txt

这样来跑就可以。