ЁЁЁЁICMP ЕижЗбкТы ping

ЁЁЁЁбЁЯю-PM НјааICMP ЕижЗбкТы ping.

ЁЁЁЁУќСю:nmap ЈCPM target

ЁЁЁЁIP авщ Ping

ЁЁЁЁбЁЯю-POжДааIPавщPingЩЈУш

ЁЁЁЁУќСюЃКNMAP -PO protocol ФПБъ

ЁЁЁЁвЛИіIPавщЕФpingЗЂЫЭДјгажИЖЈЕФавщФПБъЕФЪ§ОнАќЁЃШчЙћУЛгажИЖЈЕФавщЃЌдђФЌШЯЕФавщ1ЃЈICMPЃЉЁЂ2ЃЈIGMPЃЉКЭ4ЃЈIPжаЕФIPЃЉЕФЪЙгУЁЃ

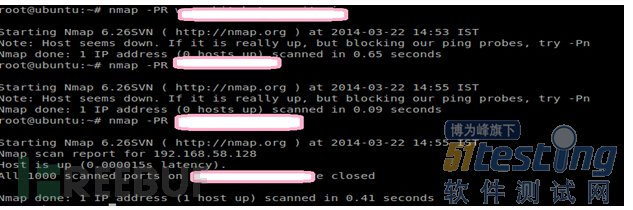

ЁЁЁЁARP Ping

ЁЁЁЁбЁЯю-PRгУгкжДааARP pingЩЈУшЁЃИУ-PRбЁЯюжИЪОЕФNmapЖджИЖЈФПБъжДааARPЃЈЕижЗНтЮіавщЃЉpingВйзїЁЃ

ЁЁЁЁУќСюЃКNMAP -PR ФПБъ

ЁЁЁЁЩЈУшБОЕиЭјТчЪБЃЌ-PRбЁЯюЛсздЖЏАЕжаЦєгУЁЃетжжРраЭЕФЗЂЯжЪЧБШЦфЫќPingЕФЗНЗЈПьЕУЖрЁЃ

ЁЁЁЁТЗгЩИњзй

ЁЁЁЁбЁЯю-tracerouteПЩБЛгУгкИњзйЕФЭјТчТЗОЖжИЖЈЕФжїЛњЁЃ

ЁЁЁЁгяЗЈЃКNMAP -traceroute ФПБъ

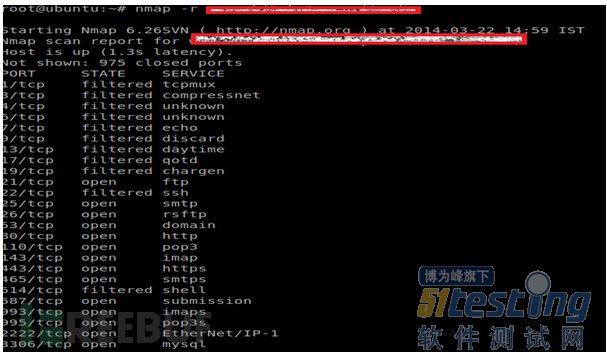

ЁЁЁЁЧПжЦЗДЯђDNSНтЮі

ЁЁЁЁбЁЯю-rжИЪОЕФNmapЪМжежДааЖдФПБъIPЕижЗЕФЗДЯђDNSНтЮіЁЃ

ЁЁЁЁгяЗЈЃКNMAP -R ФПБъ

ЁЁЁЁбЁЯю-rдкЖдвЛИіIPЖЮНјааеьВщЪБЗЧГЃгагУЃЌNmapНЋГЂЪдВщбЏУПИіipЕижЗЕФЗДЯђDNSаХЯЂ ЁЃ

ЁЁЁЁНћгУЗДЯђDNSНтЮі

ЁЁЁЁбЁЯю-nгУгкНћгУЗДЯђDNSНтЮі

ЁЁЁЁУќСюЃКNMAP -n ФПБъ

ЁЁЁЁЗДЯђdnsНтЮіЛсКмУїЯдЕФМѕТ§NmapЩЈУшЕФЙ§ГЬЁЃЪЙгУ-nбЁЯюДѓДѓНЕЕЭСЫЩЈУшЪБМфЃЌгШЦфЪЧЩЈУшДѓСПжїЛњЕФЪБКђЁЃШчЙћФуВЛЙиаФФПБъЯЕЭГЕФDNSаХЯЂЃЌВЂдИвтжДааВњЩњИќПьЕФНсЙћЩЈУшДЫбЁЯюКмгагУЁЃ

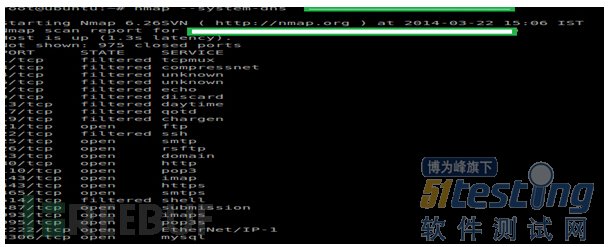

ЁЁЁЁбЁдёDNSВщевЗНЗЈ

ЁЁЁЁбЁЯю-system-dnsжИЪОNMAPЪЙгУжїЛњЯЕЭГздДјЕФDNSНтЮіЦїЃЌЖјВЛЪЧЦфздЩэФкВПЕФЗНЗЈЁЃ

ЁЁЁЁУќСюЃКNMAP -system-dns ФПБъ

ЁЁЁЁЪжЖЏжИЖЈDNSЗўЮёЦї

ЁЁЁЁбЁЯю-dns-serversгУгкЩЈУшЪБЪжЖЏжИЖЈDNSЗўЮёЦїНјааВщбЏЁЃ

ЁЁЁЁгяЗЈЃКNMAP -dns-server server1 server2 ФПБъ

ЁЁЁЁбЁЯю-dns-serversдЪаэФњЮЊnmapЕФВщбЏжИЖЈвЛИіЛђЖрИіБИгУЗўЮёЦїЃЌетЖдгкУЛгаХфжУDNSЃЌЛђепШчЙћФуЯыЗРжЙФњЕФЩЈУшВщевГіЯждкФњЕФБОЕиХфжУЕФDNSЗўЮёЦїЕФШежОЮФМўЯЕЭГЗЧГЃгагУЁЃ

ЁЁЁЁЧхЕЅЩЈУш

ЁЁЁЁбЁЯю-sLНЋЯдЪОвЛИіСаБэЃЌВЂжДаажИЖЈЕФIPЕижЗЗДЯђDNSВщевЁЃ

ЁЁЁЁгяЗЈЃКNMAP -sL ФПБъ

ЁЁЁЁдкНгЯТРДЕФЮФеТжаЃЌЮвНЋЬжТлШчКЮЪЙгУВЛЭЌЕФЗНЗЈРДЗЂЯжЗўЮёЃЌжїЛњКЭbannerЃЌВЂЛЙНЋЬжТлШчКЮКЭдѕбљдкNmapЪЙгУNSEРДевЕНКЭЬгБмЗРЛ№ЧНЃЌвдМАШчКЮБраДздМКЕФNmapНХБОЁЃ NmapЕФзюживЊЕФВПЗжЪЧжЊЕРШчКЮВщевТЉЖДЃЌВЂГЂЪдРћгУЫќУЧЁЃ ОДЧыЙизЂЁЃ