ЎЎЎЎЈЁ51TestingИнјюІвКФНш»сµзЧУ№¤Тµіц°жЙзєНЧчХЯКЪИЁБ¬ФШ±ѕКйІї·ЦХВЅЪЎЈИОєОёцИЛ»тµҐО»Оґ»сµГГчИ·µДКйГжРнїЙЈ¬І»µГ¶Ф±ѕОДДЪИЭёґЦЖЎўЧЄФШ»тЅшРРѕµПсЈ¬·сФтЅ«Ч·ѕї·ЁВЙФрИОЎЈЈ©

ЎЎЎЎ10.1.5 јмІвCSRFВ©¶ґ

ЎЎЎЎјмІвCSRF№Ґ»чЦчТЄ·ЦОЄБЅЦЦЈєКЦ№¤јмІвєН°лЧФ¶ЇјмІвЎЈХвАпІўІ»КЗЛµГ»УРИ«ЧФ¶ЇµДCSRFјмІв№¤ѕЯЈ¬Ц»КЗИ«ЧФ¶ЇCSRF№¤ѕЯµДОу±ЁВʽϴ󣬹ʲ»ФЩЅйЙЬИ«ЧФ¶ЇјмІв№¤ѕЯЎЈ

ЎЎЎЎ1Ј®КЦ№¤јмІв

ЎЎЎЎФЪјмІвCSRFВ©¶ґК±Ј¬КЧПИРиТЄИ·¶ЁµДТ»µгКЗЈєCSRFЦ»ДЬНЁ№эУГ»§µДХэ№жІЩЧчЅшРР№Ґ»чЈ¬КµјКЙПѕНКЗЅЩіЦУГ»§ІЩЧчЎЈЛщТФЈ¬ФЪјмІвЗ°КЧПИРиТЄИ·¶ЁWebУ¦УГіМРтµДЛщУР№¦ДЬЈ¬ТФј°И·¶ЁДДР©ІЩЧчКЗГфёРµДЈ¬±ИИзРЮёДГЬВлЎўЧЄХЛЎў·ў±нБфСФµИ№¦ДЬЎЈ

ЎЎЎЎИ·¶ЁБЛГфёРРФІЩЧчєуЈ¬К№УГХвПо"№¦ДЬ"А№ЅШHTTPЗлЗ󣬱ИИзЈ¬ЙѕіэУГ»§ІЩЧчURLОЄЈєHttp://www.xxser.com/delUser.action?id=1Ј¬їЙТФІВПлЈ¬ґЛК±µДІОКэПоIDУ¦ёГКЗУГ»§µДОЁТ»±кК¶РЕПўЈ¬НЁ№эґЛIDїЙТФЙѕіэЦё¶ЁµДУГ»§ЎЈФЪИ·¶ЁІОКэПоµДТвТеєуЈ¬ѕНїЙТФСйЦ¤ёГПДЬКЗ·сґжФЪCSRFВ©¶ґЎЈ

ЎЎЎЎ±аРґCSRP POCОЄЈє

<html> <body> <form name="myform" action="delUser.action" method="GET" > <input type="hidden" name="id" value="5" /> </form> <script> var myfrom = document.getElementById("myform"); myfrom.submit(); </script> </body> </html> |

ЎЎЎЎґтїЄХвёцHTMLЈ¬JavaScriptЅ«»бЧФ¶ЇМбЅ»Хвёцform±нµҐЈ¬µ±МбЅ»ЗлЗуєуЈ¬ІйїґIDОЄ5µДУГ»§КЗ·сТСѕ±»ЙѕіэЈ¬Из№ы±»ЙѕіэЈ¬ѕНїЙТФИ·¶ЁґжФЪCSRFВ©¶ґЎЈ

ЎЎЎЎCSRВ©¶ґТІїЙТФАнЅвОЄЈє·юОсЖчµЅµЧУРГ»УРЦґРРPOCµДЗлЗуЈ¬Из№ыТСЦґРРЈ¬Фтґъ±нґжФЪCSRFВ©¶ґЎЈ

ЎЎЎЎ2Ј®°лЧФ¶ЇјмІв

ЎЎЎЎФЪјмІвCSRFВ©¶ґК±Ј¬І»ПсSQLЧўЙдЎўXSSВ©¶ґДЗСщЈ¬УРК±єт±ШРлТЄНкИ«НЁ№эКЦ¶ЇІвКФЈ¬¶шCSRFІвКФФтІ»РиТЄЈ¬CSRFВ©¶ґЧоіЈУГµДКЗ°лЧФ¶ЇјмІвЎЈПВГжЅйЙЬіЈУГµДCSRF°лЧФ¶ЇјмІв№¤ѕЯЈєCSRFTesterЎЈ

ЎЎЎЎCSRFTesterµДУўОДИ«іЖКЗCross Site Request ForgeryЈ¬КЗOWASPЧйЦЇМṩµДТ»їо°лЧФ¶ЇCSRFВ©¶ґІвКФ№¤ѕЯЈ¬ЛьїЙТФА№ЅШЛщУРµДЗлЗуЈ¬·Ѕ±гЙшНёІвКФИЛФ±ЅшРР·ЦОцЎЈ

ЎЎЎЎCSRFTesterІЙУГJava±аРґЎЈЛщТФЈ¬ПлТЄК№УГЛьЈ¬±ШРлПИИ·±ЈјЖЛг»ъТСѕ°ІЧ°єГJavaЈ¬ІўїЙТФФЛРРJavaіМРтЎЈ

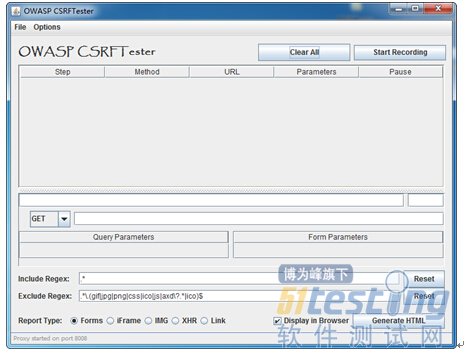

ЎЎЎЎ±ѕґОІвКФ°ж±ѕОЄOWASP-CSRFTester-1.0Ј¬¶БХЯїЙТФФЪhttps://www.owasp.org/index.php/ Category:OWASP_CSRFTester_ProjectТіГжПВФШЈ¬Ѕ«ПВФШєГµДCSRFTesterЅвС№Ј¬И»єуФЛРРrun.batЈ¬Ѕ«Жф¶ЇCSRFTesterЈ¬ИзНј10-7ЛщКѕЎЈ

Нј10-7 CSRFTesterЦчЅзГж

ЎЎЎЎCSRFTesterЖф¶ЇєуЈ¬Ѕ«»бФЪrun.batїШЦЖМЁЦРїґµЅИзПВЧЦ·ыЈє

ЎЎЎЎ2013-6-20 16:15:09 org.owasp.webscarab.plugin.proxy.Listener listen

ЎЎЎЎРЕПў: Proxy listening on 127.0.0.1:8008

ЎЎЎЎХв±нКѕCSRFTesterТСѕФЪјаМэ8008¶ЛїЪЈ¬Из№ыДгПлТЄК№УГCSRFTesterЈ¬ѕН±ШРлЅ«дЇААЖчµДґъАн¶ЛїЪЙиЦГОЄ8008¶ЛїЪЎЈФЪ"Burp Suite Proxy"Т»ЅЪЦРЈ¬ТСѕПкПёГиКцБЛИзєОЙиЦГґъАнЈ¬ХвАпІ»ФЩТ»Т»ІыКцЎЈ

ЎЎЎЎµЗВјТЄјмІвµДНшХѕєуЈ¬ФЪІвКФДіПДЬКЗ·сґжФЪCSRFВ©¶ґЦ®З°Ј¬µҐ»ч"Start Recording"°ґЕҐїЄЖфCSRFTesterµДјмІв№¤ЧчЎЈґЛК±ФЩ·ГОКНшХѕЈ¬ЛщУРµДЗлЗуURL¶ј»б±»CSRFTesterТ»Т»јЗВјПВАґЎЈ

±ѕОДСЎЧФЎ¶Web°ІИ«Йо¶ИЖКОцЎ·µЪК®ХВЈ¬±ѕХѕѕµзЧУ№¤Тµіц°жЙзєНЧчХЯµДКЪИЁЎЈ

°жИЁЙщГчЈє51TestingИнјюІвКФНш»сµзЧУ№¤Тµіц°жЙзєНЧчХЯКЪИЁБ¬ФШ±ѕКйІї·ЦХВЅЪЎЈ

ИОєОёцИЛ»тµҐО»Оґ»сµГГчИ·µДКйГжРнїЙЈ¬І»µГ¶Ф±ѕОДДЪИЭёґЦЖЎўЧЄФШ»тЅшРРѕµПсЈ¬·сФтЅ«Ч·ѕї·ЁВЙФрИОЎЈ